На чтение 21 мин Просмотров 7.3к.

Максим aka WisH

Высшее образование по специальности «Информационные системы». Опыт работы системным администратором — 5 лет.

Задать вопрос

Сегодня разберем роутер MikroTik hAP AC2. Не смотря на то, что сами микротики являются довольно популярными моделями маршрутизаторов, в квартирах они встречаются редко. Это связано с тем, что настройка этих аппаратов происходит сложнее, чем у других производителей.

Интерфейс здесь не настолько дружелюбен, а действий для настройки придется совершить больше. Это компенсируется тем, что микротики являются надежным оборудованием, которое редко дает сбои. У них имеется много встроенных возможностей, а настройка заточена под опытных пользователей именно по этой причине.

Содержание

- Обзор возможностей MikroTik hAP ac2

- Первое подключение к ПК

- Сброс hAp ac 2 к заводским настройкам

- Пошаговая настройка роутера MikroTik

- Через Webfig

- С помощью Winbox

- Настройка Firewall

- Настройка VPN

- Настройка IPTV

- Проброс портов

- Особенности провайдеров

- Билайн

- Дом.ру

- 4G/LTE USB модемы

- Обновление прошивки MikroTik hAP ac2

- Отзывы пользователей

Обзор возможностей MikroTik hAP ac2

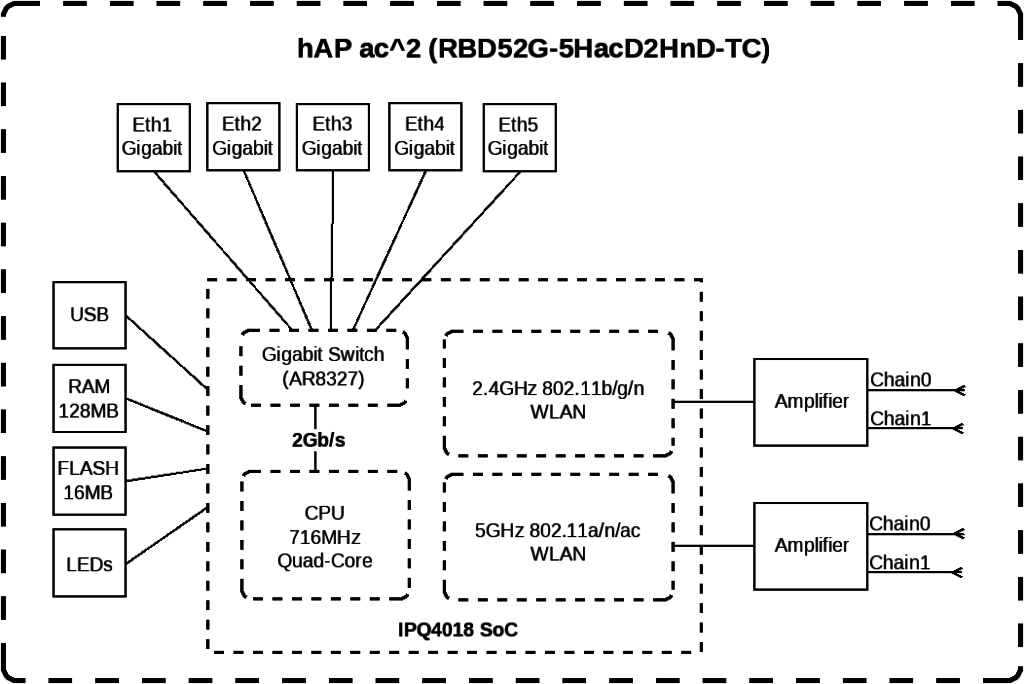

Для начала приведем характеристики роутера:

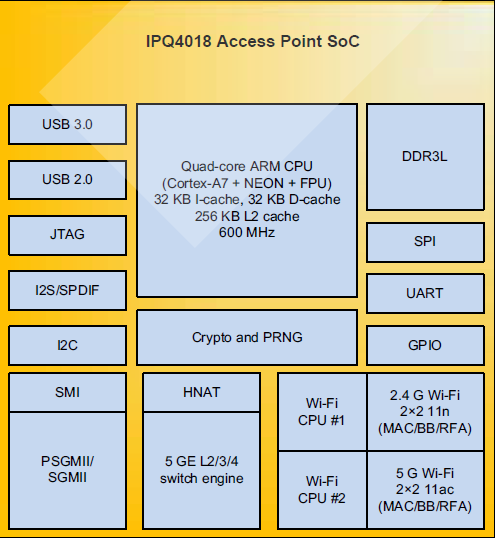

- Процессор 716 МГц;

- Количество ядер: 4;

- Объем оперативной памяти: 128 МБ;

- Постоянная память: 16 МБ;

- Возможность подключения модема: 3G 4G/LTE;

- Стандарт Wi-Fi :: 5 (802.11ac), 4 (802.11n);

- Класс Wi-Fi : AC1200;

- Максимальная скорость по частоте 2.4 ГГц: 300 Мбит/с;

- Максимальная скорость по частоте 5 ГГц: 867 Мбит/с;

- Одновременная работа в двух диапазонах: есть;

- Многопотоковая передача данных: MIMO;

- Мощность передатчика: 27 dBm;

- Тип и количество антенн: внутренняя x1;

- Коэффициент усиления антенны: 2.5 dBi;

- Количество LAN портов: 5;

- Скорость передачи по проводному подключению: 1000 Мбит/с;

- USB разъем: USB 2.0 x1.

В принципе, если смотреть на характеристики, то аппарат мало отличается от вариантов других производителей, которые они предлагают для дома.

Основным бонусом, кроме репутации, у данного производителя является наличие RouterOS, которая ставится на все их маршрутизаторы. С её помощью можно провести настройку любого агрегата, превратив его в нечто большее, чем простой роутер. С одной стороны, если вы умеете настраивать один микротик, то вы умеете настраивать их все. С другой стороны, из-за этой универсальности придется побегать по вкладкам или писать множество команд в консоли.

Первое подключение к ПК

Здесь нет отличий от подключений других маршрутизаторов. Установите его так, чтобы провода спокойно дотягивались со всех мест, об них никто не запинался и не тревожил случайно. Также не стоит ставить в горячие или холодные места. Производитель заявляет возможность работы аппарата при температуре от -40 до +50, но оптимальной считается температура около 25 градусов. Если есть возможность соблюдать температурный режим, то стоит сделать это.

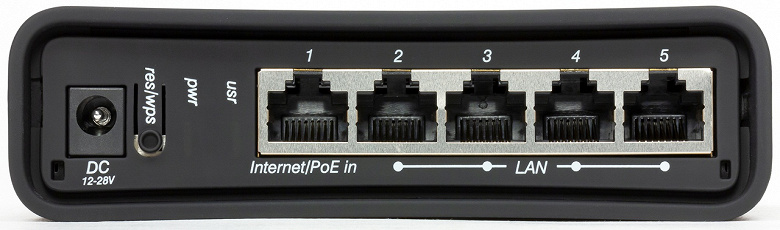

Воткните провод от интернета в первый разъем. Стандартно в микротик hAP ac2 не определен порт для интернета, хотя и размечен для подключения первый порт.

Вы можете воткнуть провод хоть посередине, но «стандартом» считается использование первого разъема для подключения к сети, с расчетом на это и написаны все инструкции. Провод от компьютера вставьте в любой из оставшихся разъемов.

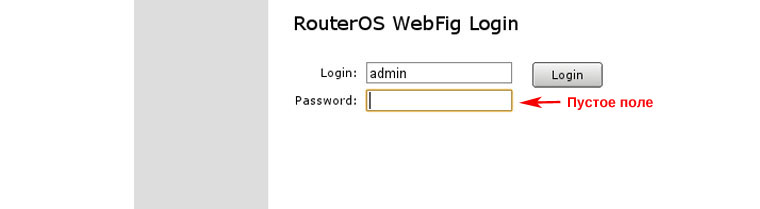

Посмотрите на коробку от роутера, там написан стандартный адрес для подключения к устройству, обычно это 192.168.88.1. Его придется вводить при подключении через браузер.

Если хотите использовать программу, то скачайте с официального сайта WinBox. Стандартный логин для подключения –«admin», а пароля нет. Если что-то из стандартных значений не подходит, то придется вспоминать данные или сбрасывать роутер до заводских настроек.

Сброс hAp ac 2 к заводским настройкам

Кнопка сброса настроек находится на задней панели, прямо рядом с местом для подключения кабеля питания. Также она выполняет функции WPS при обычной работе маршрутизатора. У микротиков кнопку нужно зажимать при включении самого устройства. При этом есть несколько моментов, когда её отпускать.

Алгоритм действий следующий:

- Удерживайте кнопку RESET перед включением устройства, то есть, нажмите и держите её, пока включается устройство. Отпустите её по показаниях индикаторов.

- Отпустите кнопку, когда зеленый светодиодные индикаторы(LED) начнут мигать, чтобы сбросить настройки RouterOS. В этом случае произойдет стандартный сброс до заводских настроек.

- Отпустите кнопку после того, как светодиодные индикаторы(LED) перестанут мигать (~ 20 секунд), чтобы устройство начало поиск сервера Netinstall. Этот вариант используется при обновлении системы.

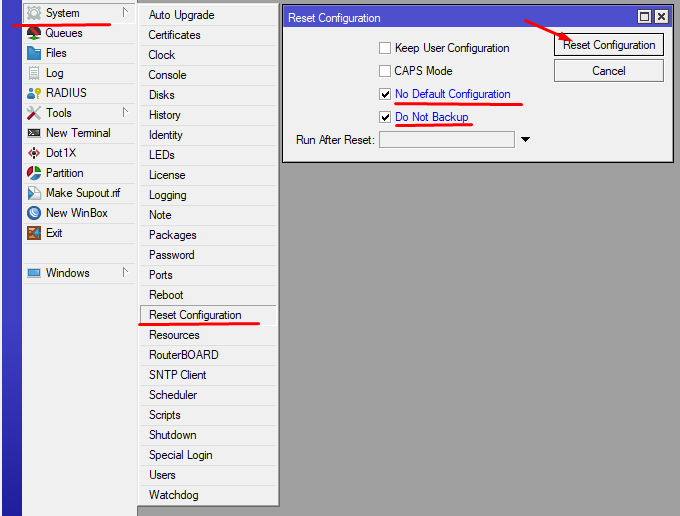

Описывать здесь сброс через интерфейс не будем, потому что в нем редко есть смысл. Если вы все же захотите его сделать, то знайте, что соответствующий пункт меню находится в разделе System.

Пошаговая настройка роутера MikroTik

Подключиться к маршрутизатору можно через веб-интерфейс или через специальную программу. В первом случае есть шанс, что все получится сделать через быструю настройку. Для базовой настройки этот способ подходит лучше.

Если же планируете настраивать дополнительные функции, то стоит использовать винбокс, потому что через него получается быстрее работать с системой, переключение между параметрами и вкладками также осуществляется быстрее.

Через Webfig

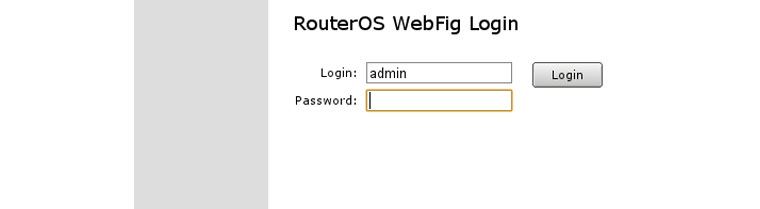

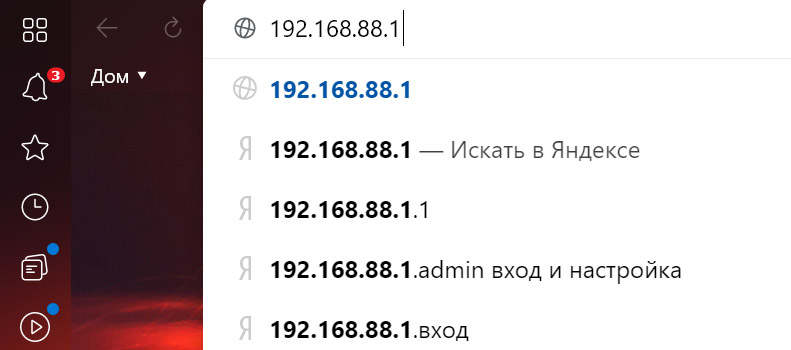

Откройте браузер, наберите в верхней строке адрес вашего маршрутизатора. Откроется окно, в которое нужно ввести логин и пароль. Пароль по умолчанию пустой, так что вводите только логин.

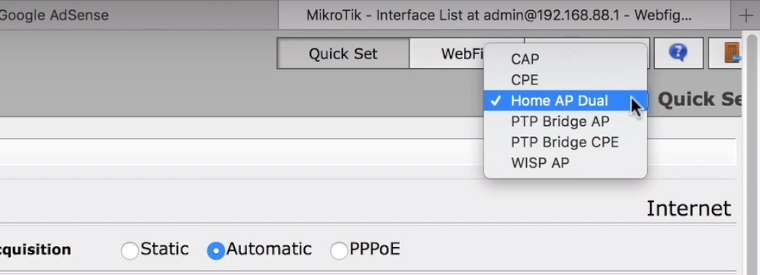

После этого, в верхнем правом углу нажмите на “Quick Set”, чтобы перейти в раздел быстрых настроек. Здесь отображены не все возможности, но если он вам подойдет, то стоит использовать именно его. Здесь же рядом выберите в окне «Home AP Dual», чтобы начать настройку двухдиапазонного роутера для домашнего использования.

В левой части окна происходит настройка беспроводной сети Wi-Fi роутера. Здесь в строке «Network Name» задайте то имя для вайфая, которое хотели бы видеть. Дальше все строки оставляйте без изменений, сразу переходите к разделу с паролем. Он называется “Security”, поставьте галочку у “WPA2” и введите пароль в открывшемся поле.

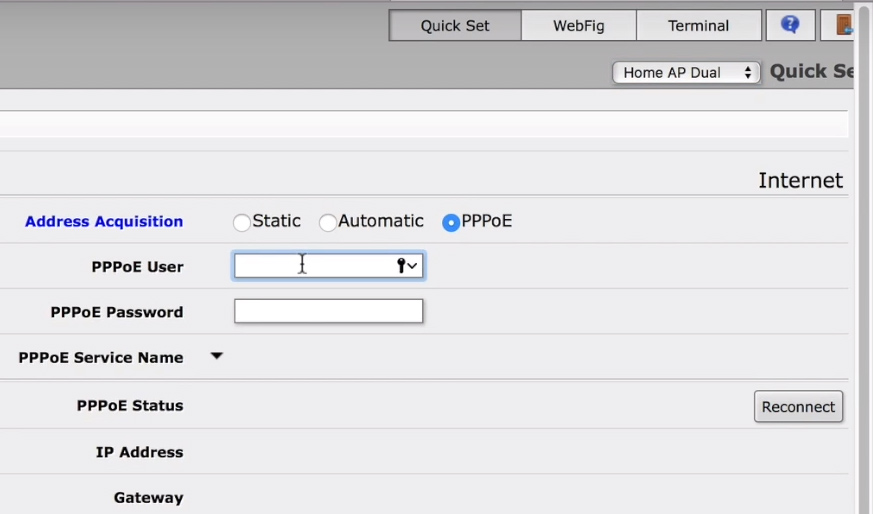

Чуть левее находятся настройки интернета. Здесь, в верхней части следует выбрать ваш способ подключения, статический IP-адрес, динамический или PPPOE. В большинстве случаев используется последний способ подключения. Здесь введите имя пользователя и пароль для доступа к сети. Также проверьте, чтобы стояли галочки DHCP Server и NAT, без этого интернет на других устройствах не будет работать.

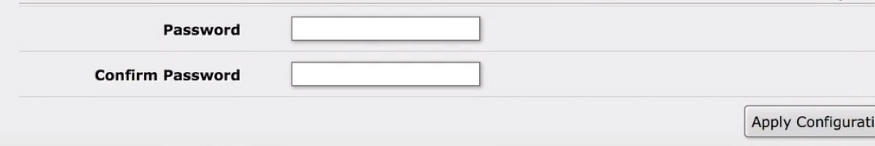

Для настройки статического адреса потребуется ввести сам адрес, также шлюз для соединения и DNS сервера. Для подключения через динамический адрес обычно не требуется никакой дополнительной информации. В самом низу списка находится окно ввода пароля, здесь задайте какой-нибудь пароль, чтобы обеспечить безопасность своего устройства. Если здесь нет нужных параметров, то придется перейти в полную версию, чтобы уже здесь провести настройки.

С помощью Winbox

Программа WinBox устанавливается на Windows и теперь подключаться к роутерам можно через неё. Она особенно полезна, когда у вас имеется несколько установленных микротиков, потому что самостоятельно ищет все устройства в сети.

В нижней части программы доступны последние подключения, а выбор производится в верхней строке по адресу или автоматически ищется по MAC-адресу. Введите логин и пароль для доступа к устройству, перед вами откроется окно с настройками. В левой колонке находятся разделы меню, после нажатия по ним раскрывается подменю.

Как и все микротики, этот маршрутизатор может поддерживать несколько подключений для резервирования канала.

Здесь пошли на упрощение, которое не требует от пользователя самостоятельно разбираться во всем, так что выделен отдельный порт с названием, в который и производится подключение первого соединения. Это упрощает первичную настройку, так как перестает требоваться настройка групп и моста для передачи данных на другие интерфейсы. Сделать это можно, но это уже другой уровень настройки и вряд ли пригодится в домашних условиях.

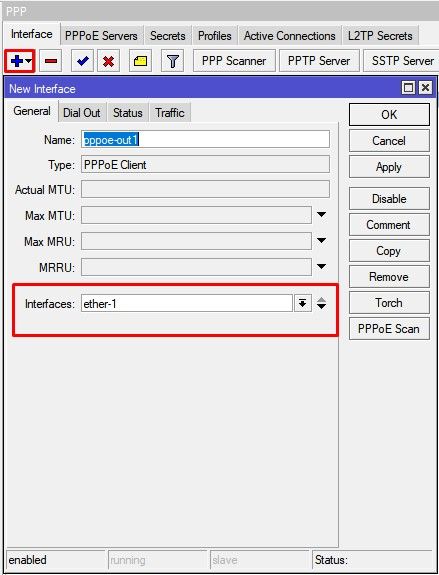

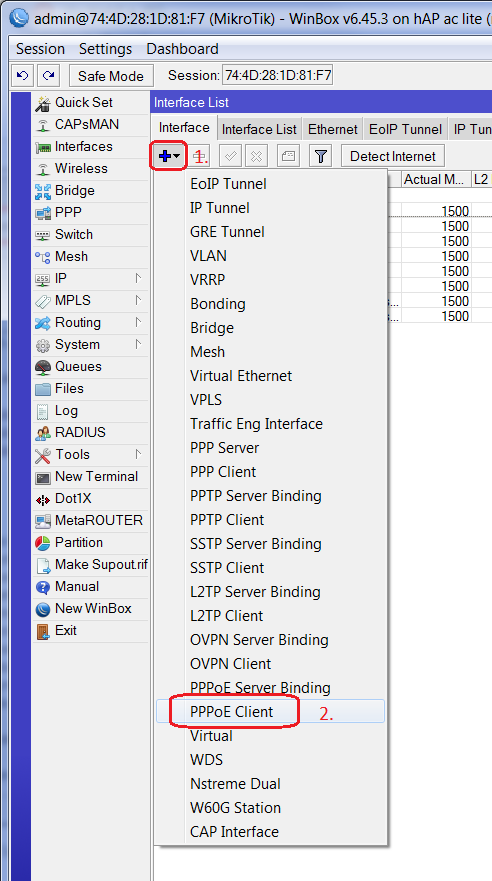

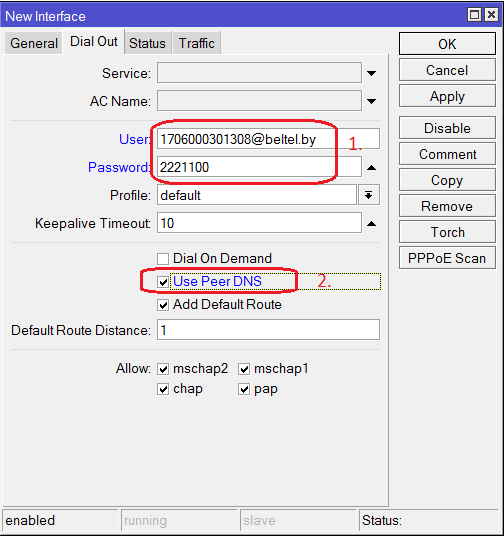

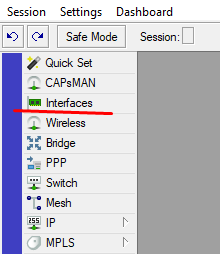

В левой колонке щелкните по надписи «Interfaces». Откроется еще одно окно, в котором производится настройка. Там, на первой вкладке, нажмите на синий плюс и выберите свой тип подключения. Здесь продемонстрируем на примере PPPOE, так что выбираем PPPOE Client.

В появившемся окне напишите имя подключения. Чтобы не перепутать, если у вас есть несколько подключений, лучше пишите название провайдера или номер разъема. В нижней строке «Interfaces» поставьте ether1, если подключали в первый разъем.

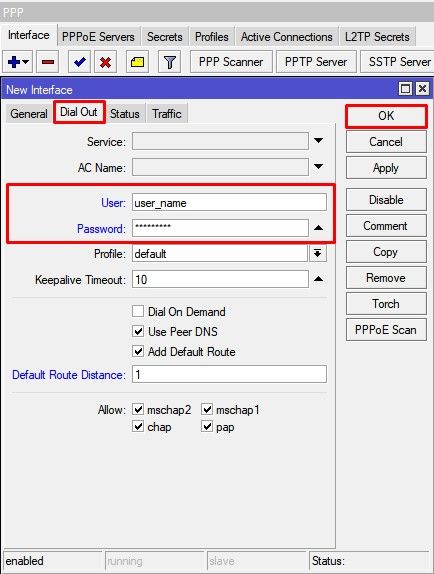

В этом окне перейдите на вторую вкладку «DialOut», здесь введите данные для подключения. В случае PPPoE это логин и пароль. Если не будет резервных подключений, то поставьте отмеченную галочку.

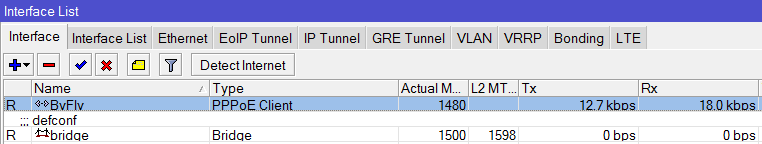

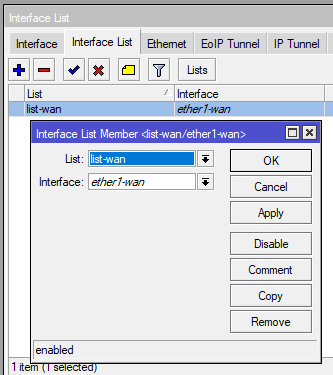

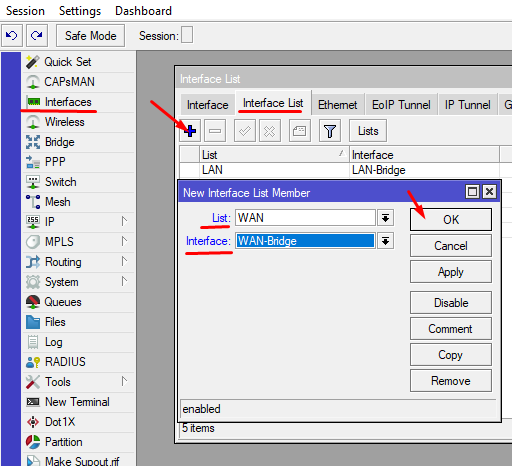

Закройте окно, теперь вы должны вернуться к предыдущему окну с интерфейсами. Здесь откройте вторую вкладку с названием «Interface List». Найдите здесь стандартное WAN подключение и раскройте его. В появившемся окне замените стандартный интерфейс ether1 на ваше созданное подключение.

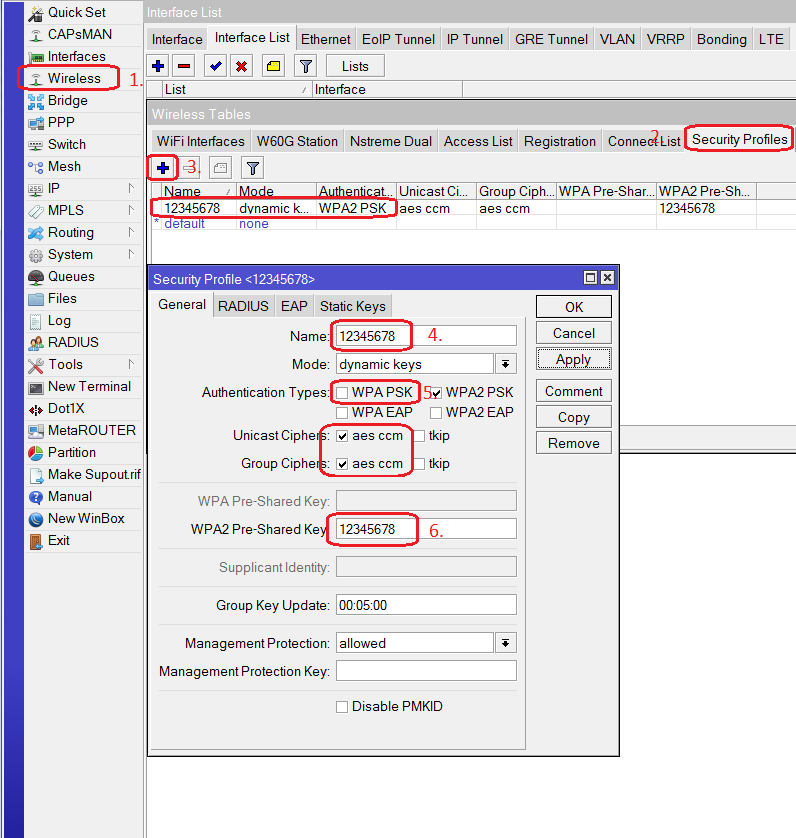

Вайфай можно настроить здесь же, хотя рекомендую делать это через QuickSet, там все параметры собраны в одном месте и разобраться с ними проще.

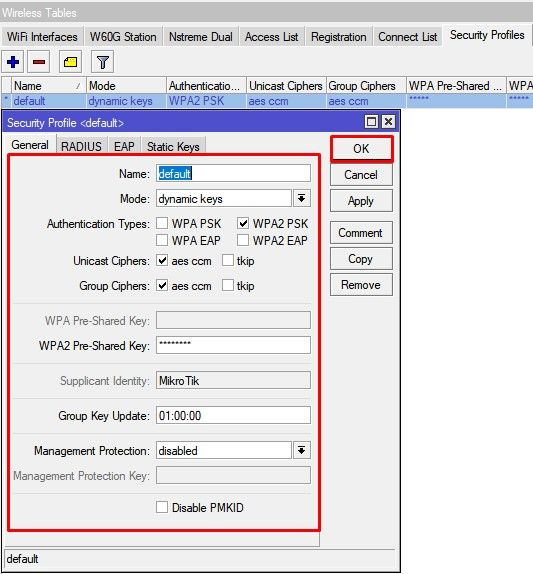

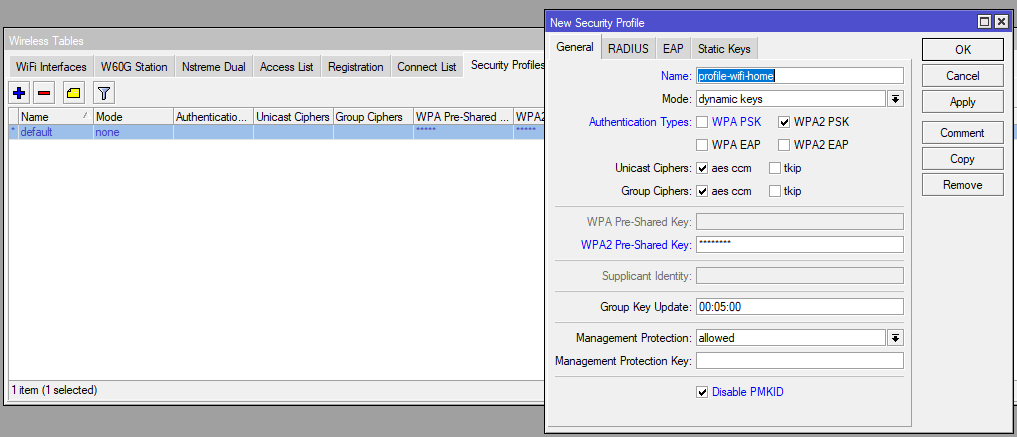

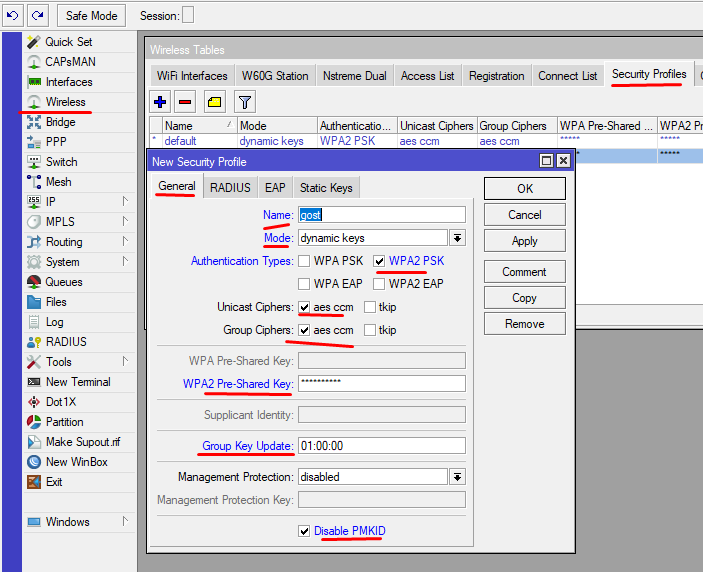

Здесь же для настройки в левом столбце выберите «Wireless». Перейдите на последний раздел с названием «Security Profiles» и нажмите на плюс, чтобы добавить новый. Здесь задайте имя в верхней строке и снимете галку с WPA PSK и переставьте на WPA2 PSK. В открывшейся строке поставьте пароль для своей сети.

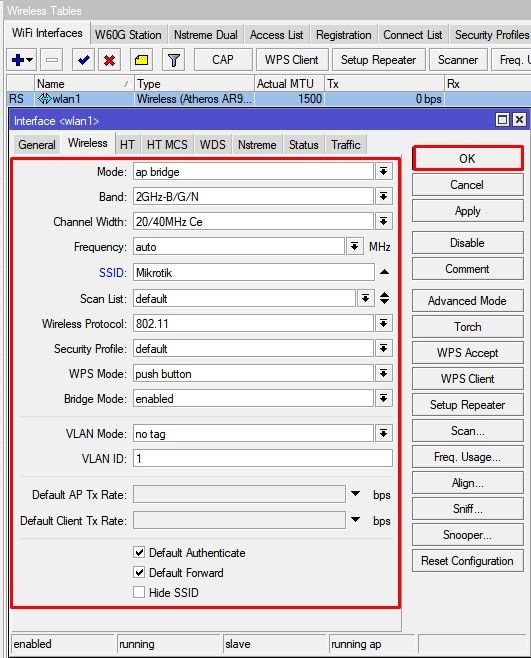

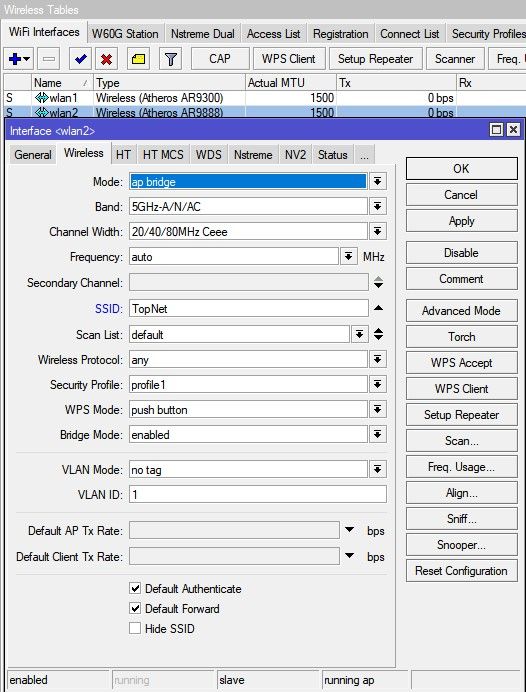

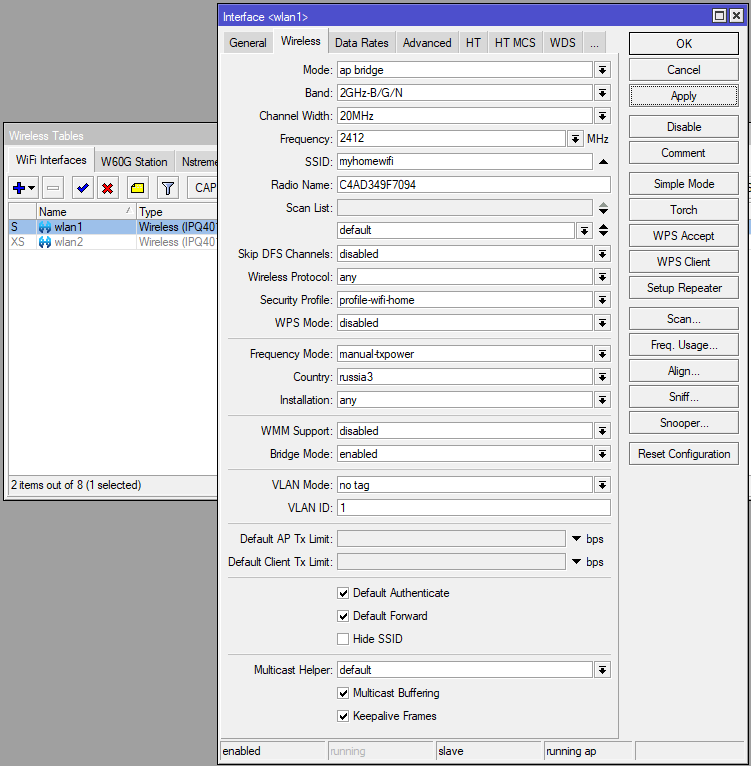

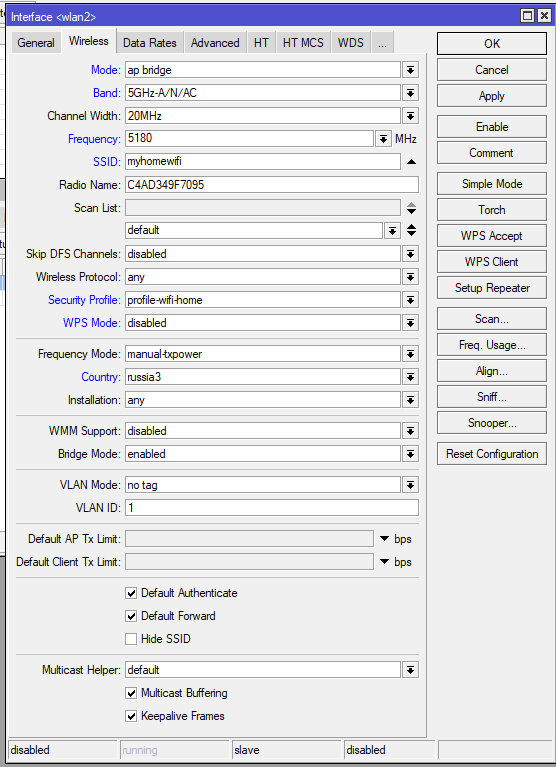

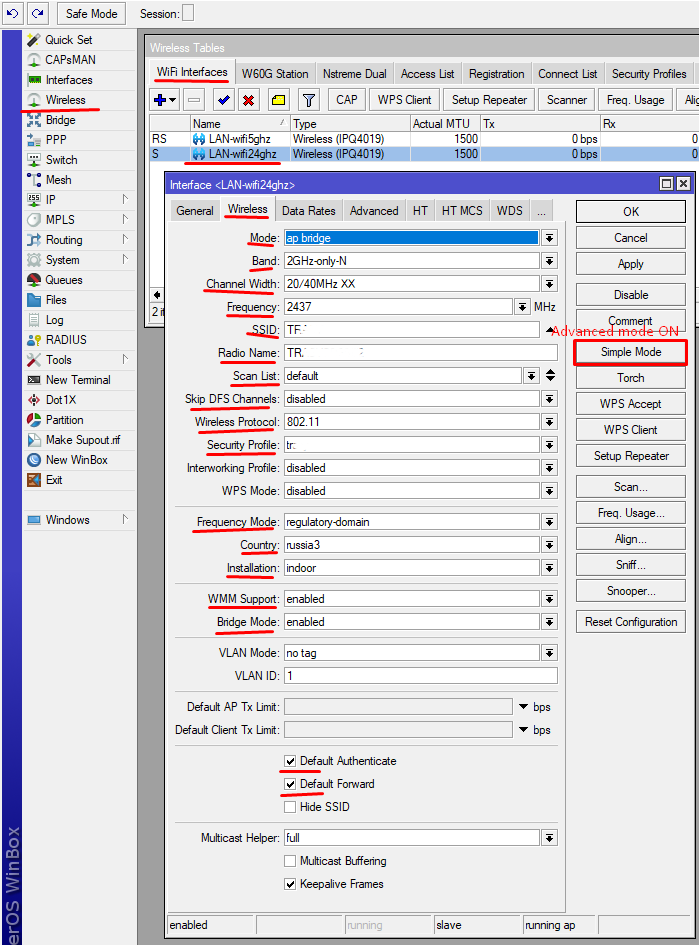

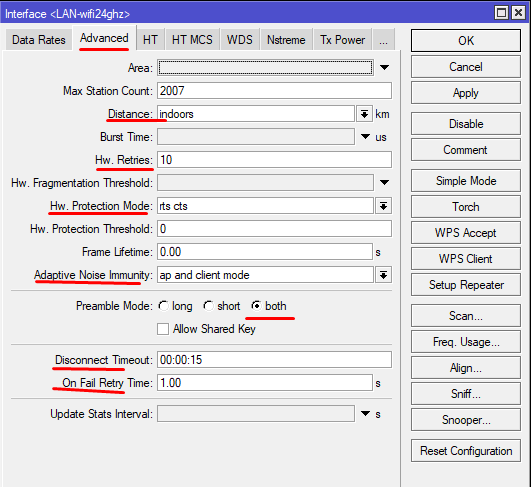

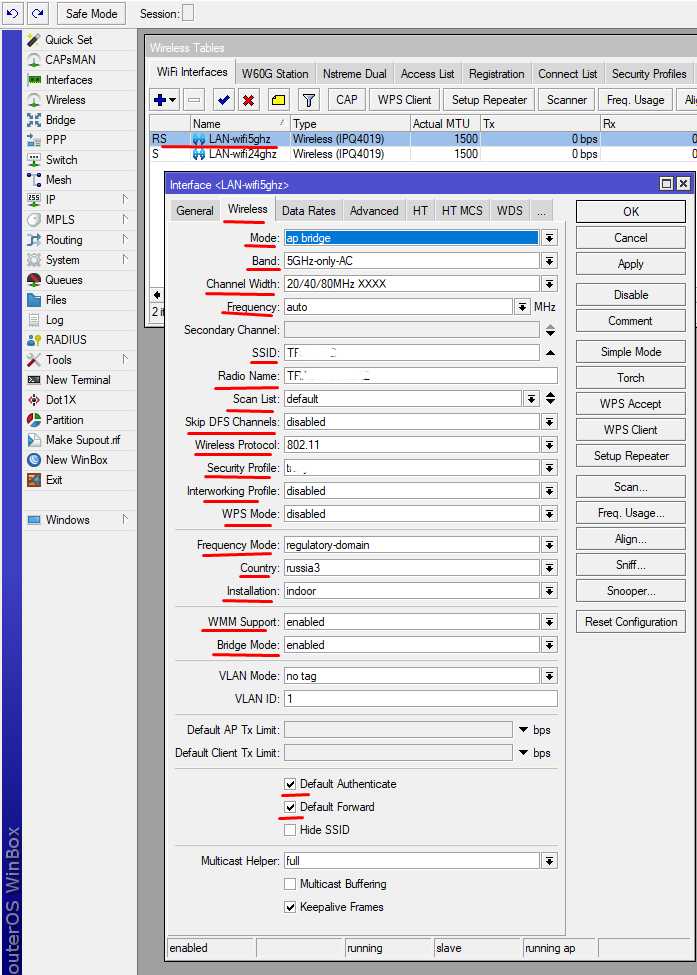

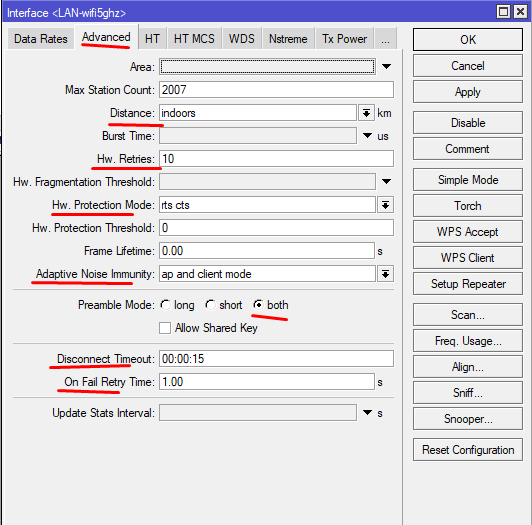

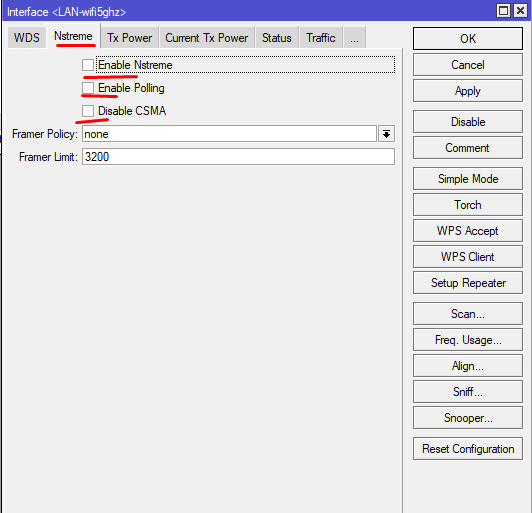

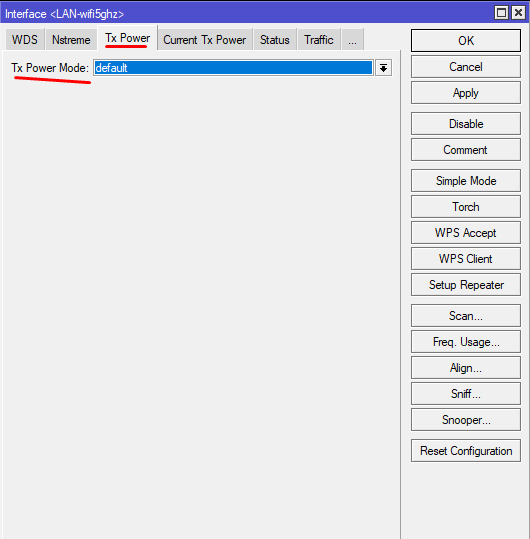

Теперь откройте раздел Wi-Fi Interfaces, щелкните там по соединению. Откроется окошко, в котором задайте имя и страну на вкладке Wireless, хотя последнее и не обязательно. Щелкните по кнопке Advanced Mode сбоку.

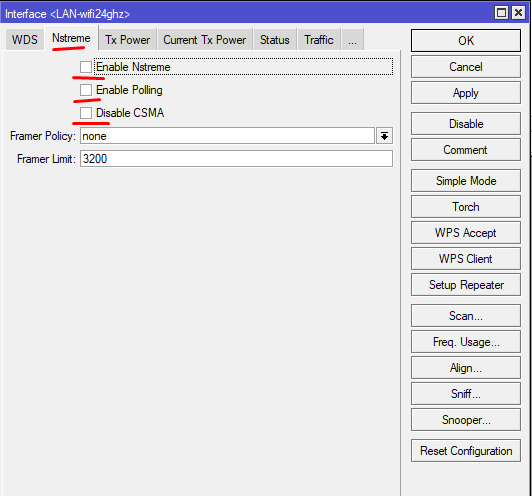

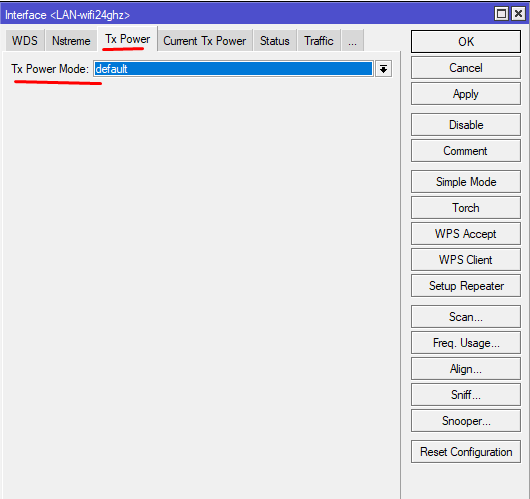

Здесь расставьте все так, как показано на картинке. Только профиль безопасности задайте свой. Также можно отключить кнопку WPS, если не планируйте такой тип подключения.

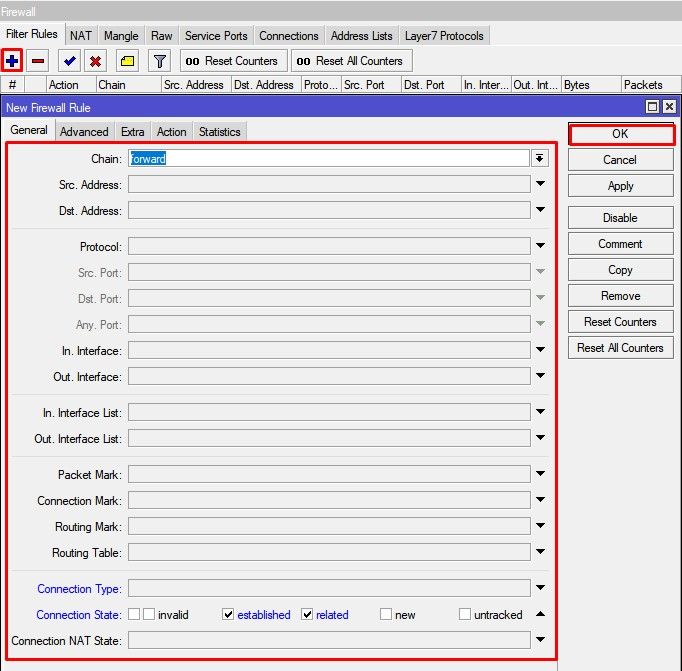

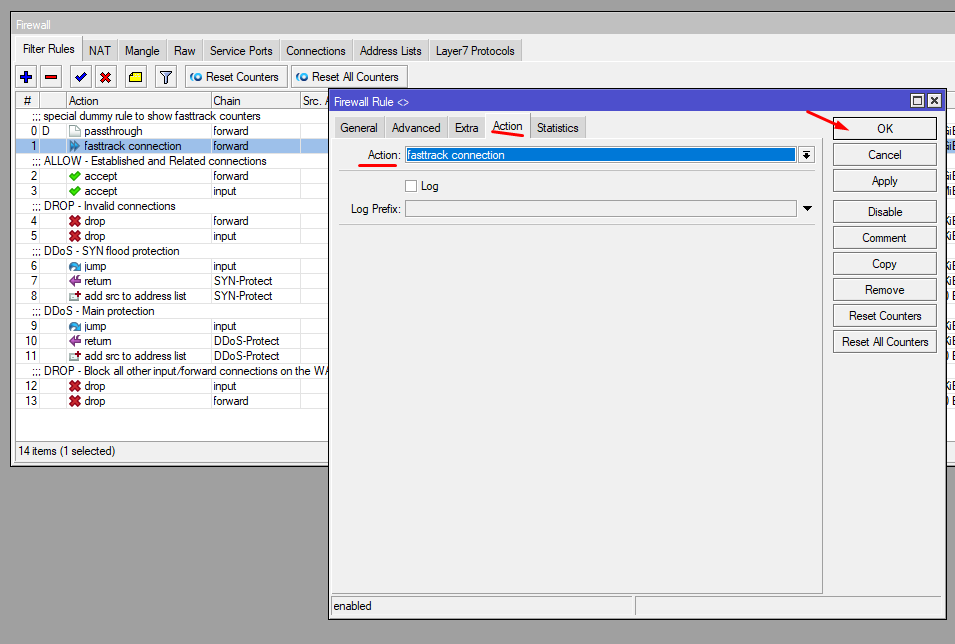

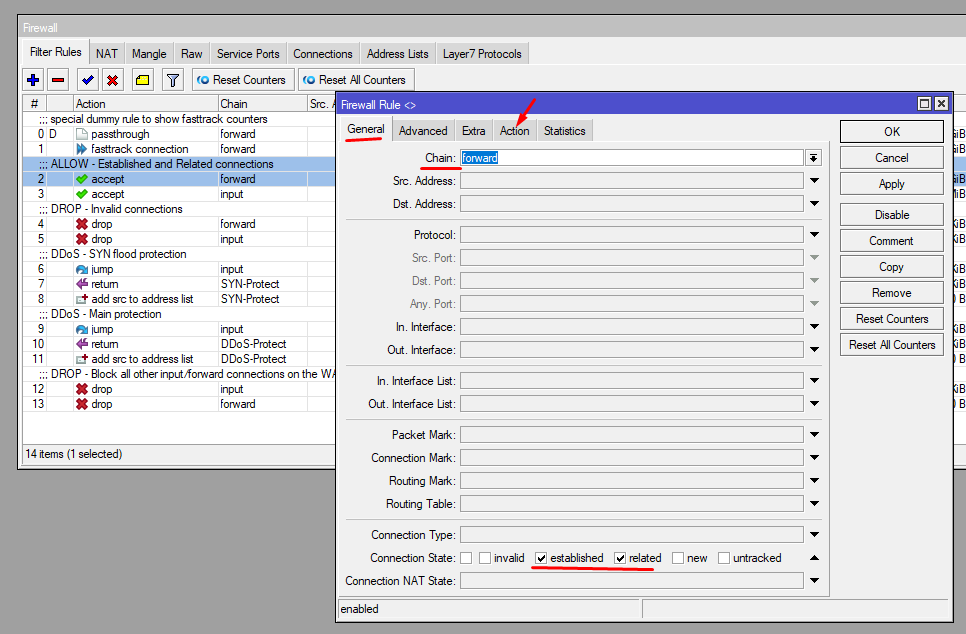

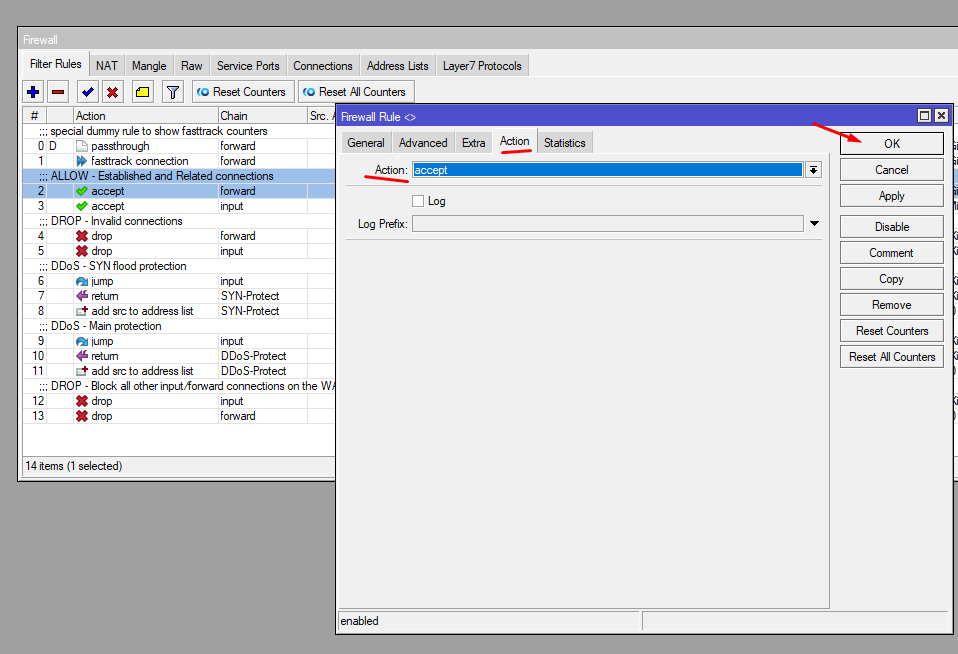

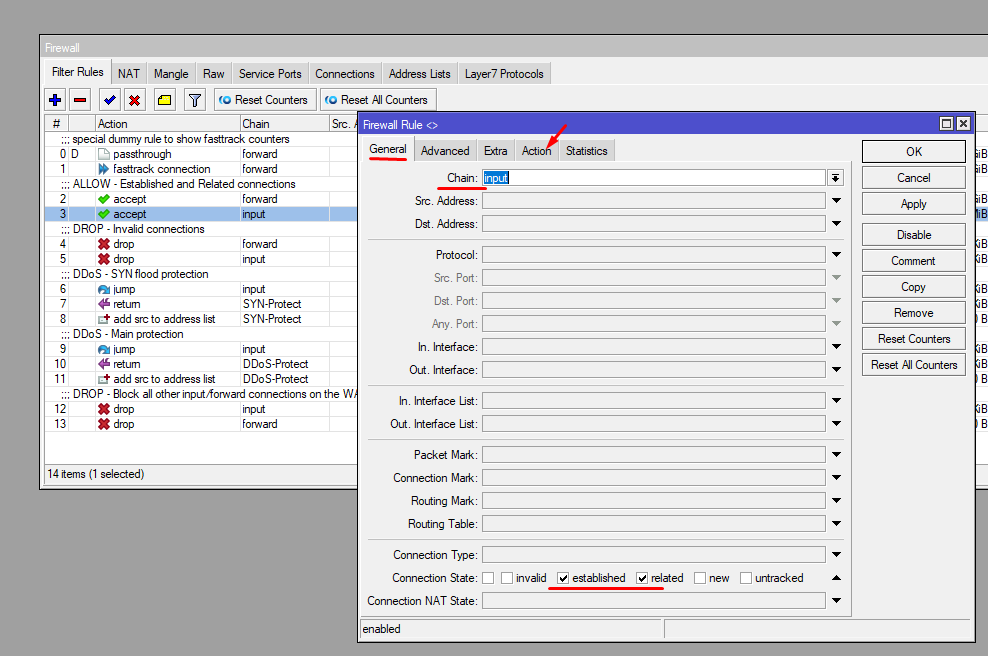

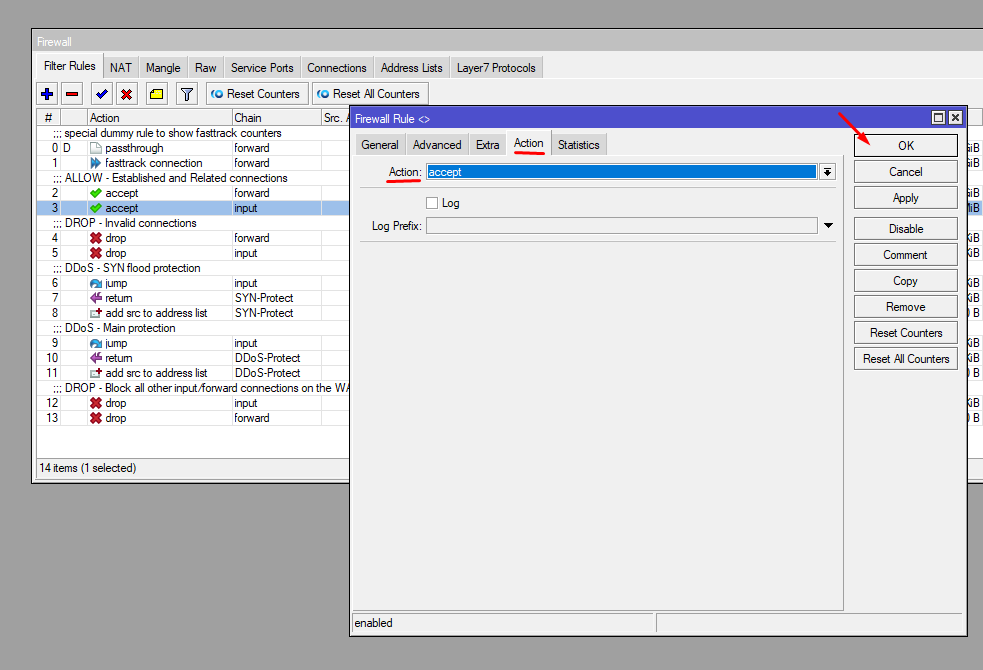

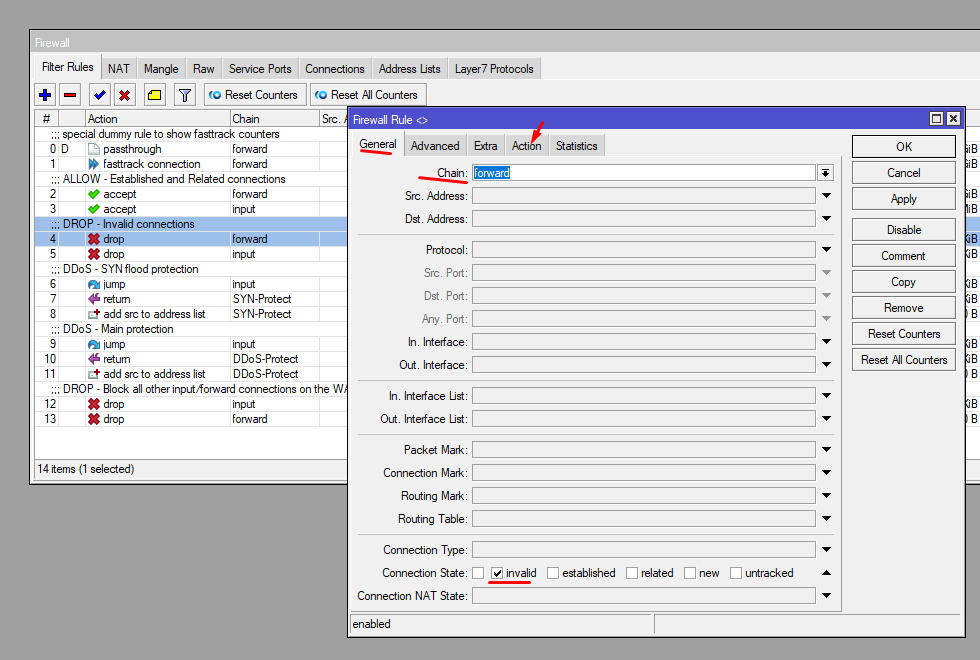

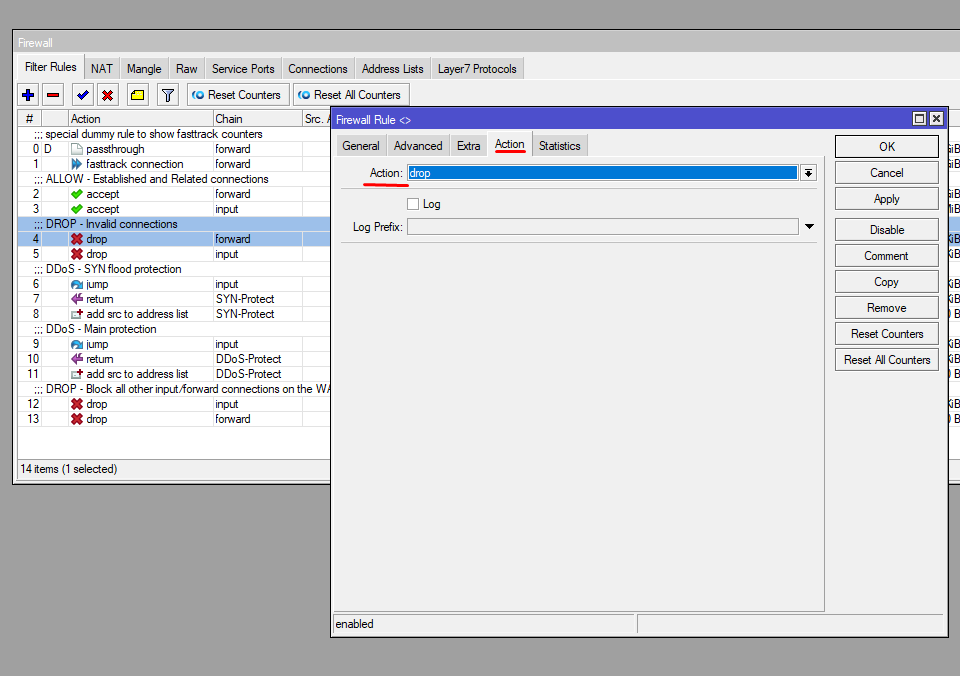

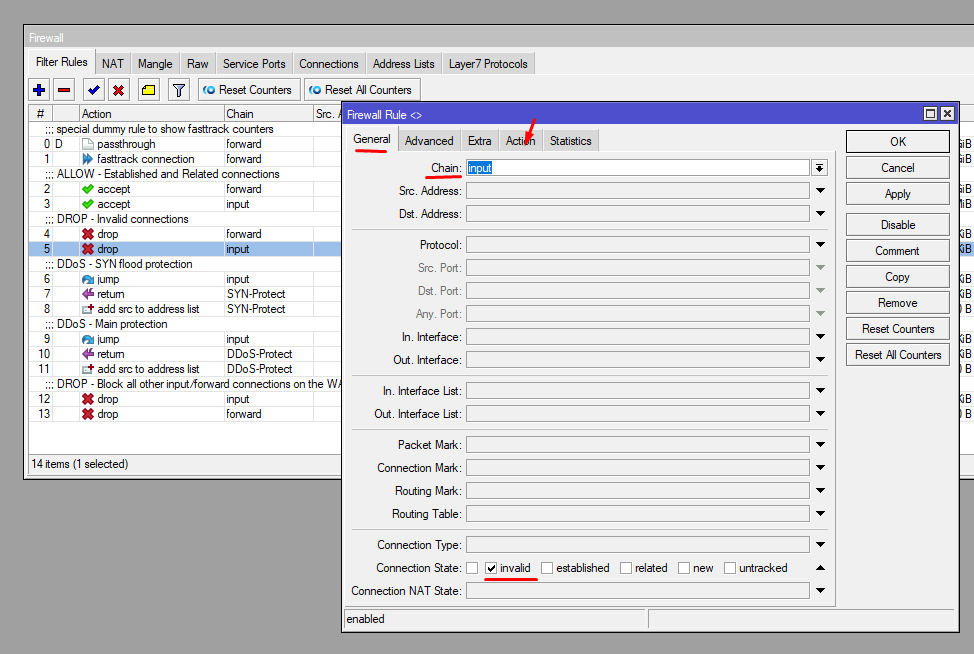

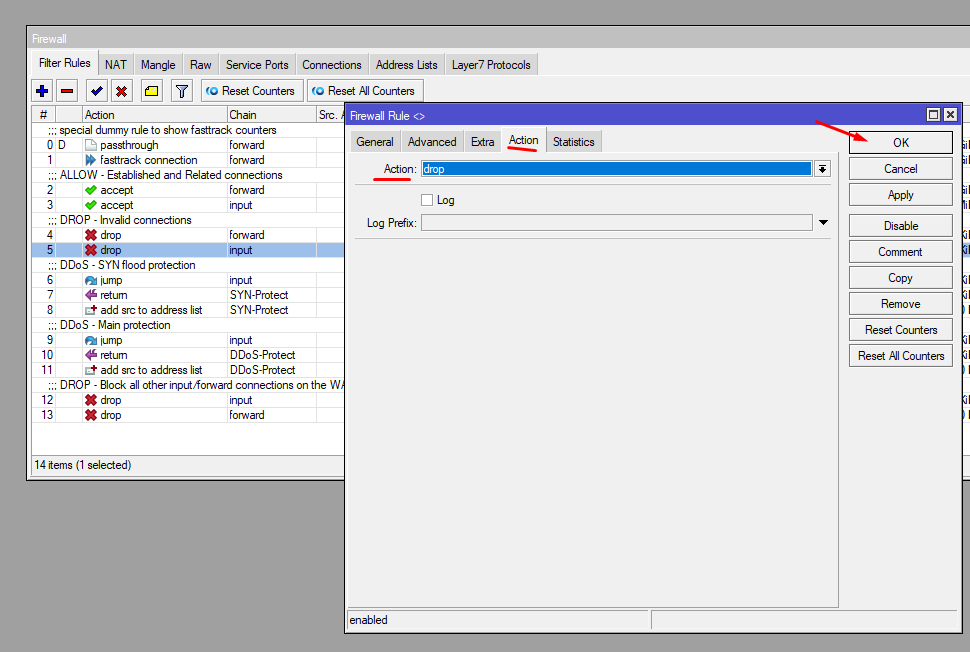

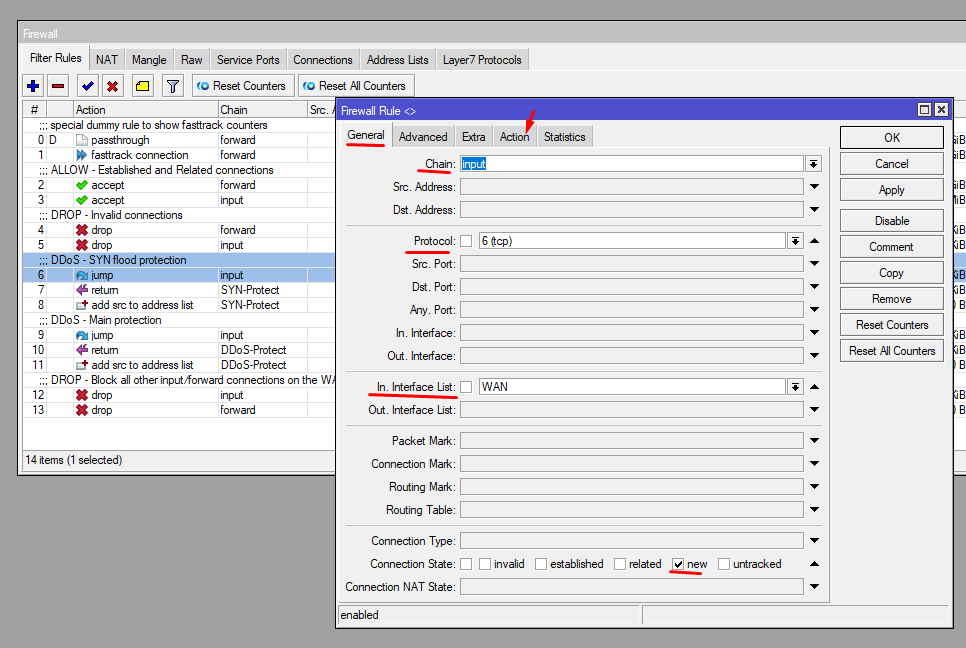

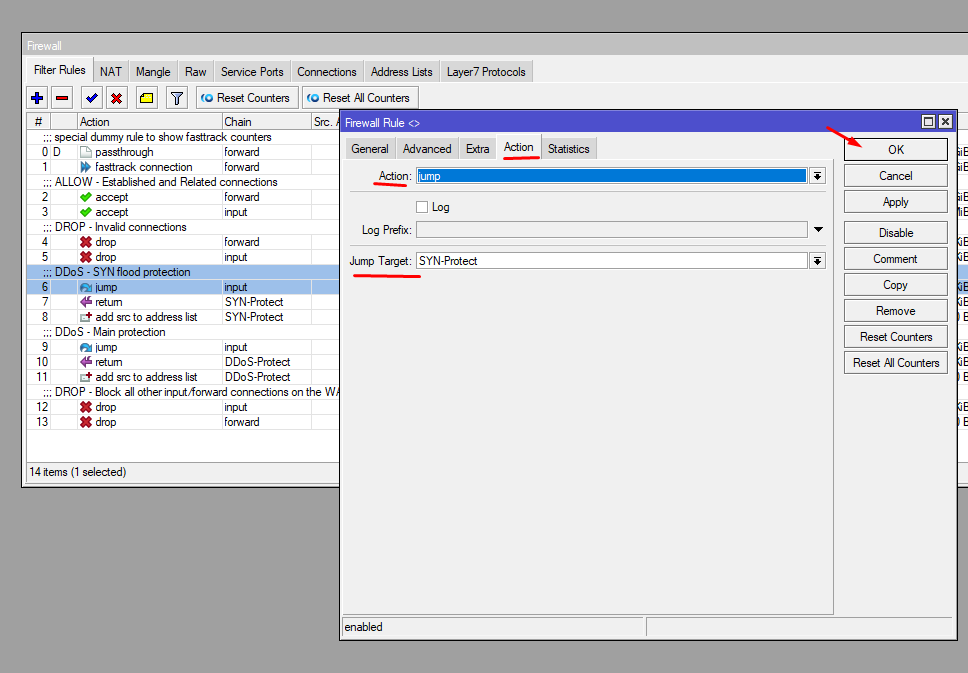

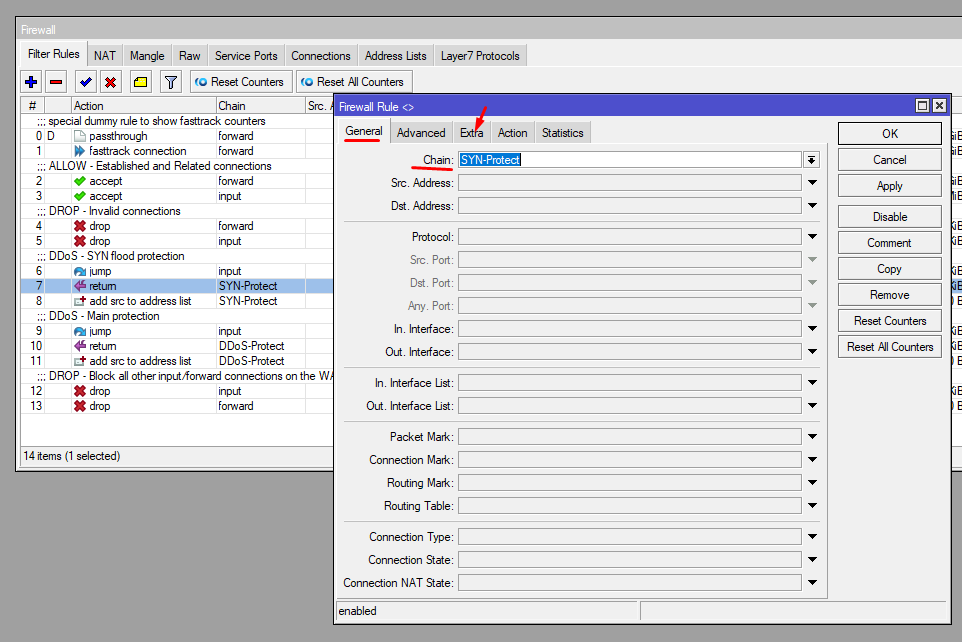

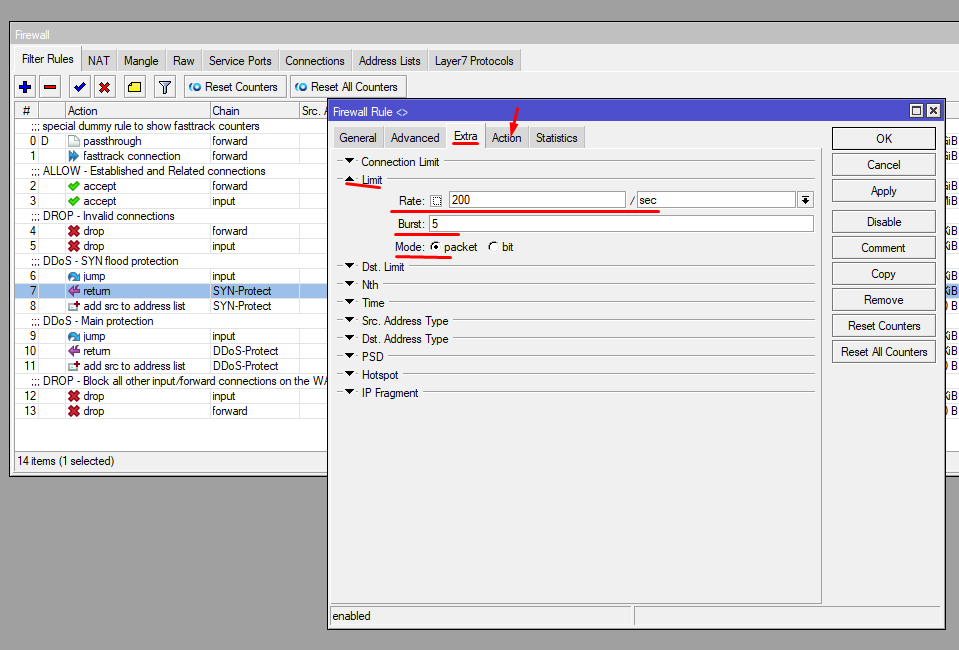

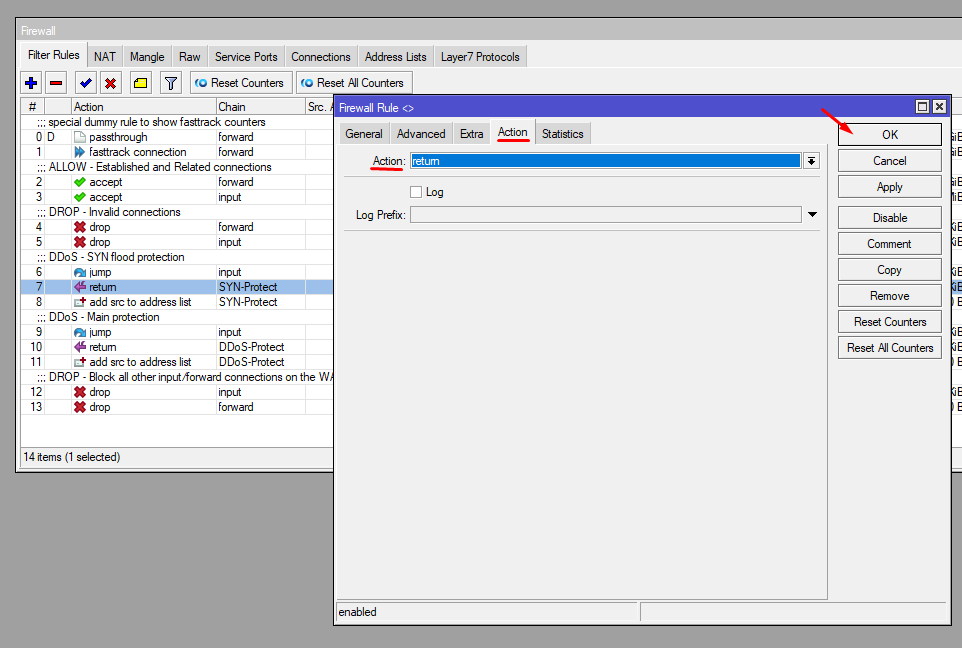

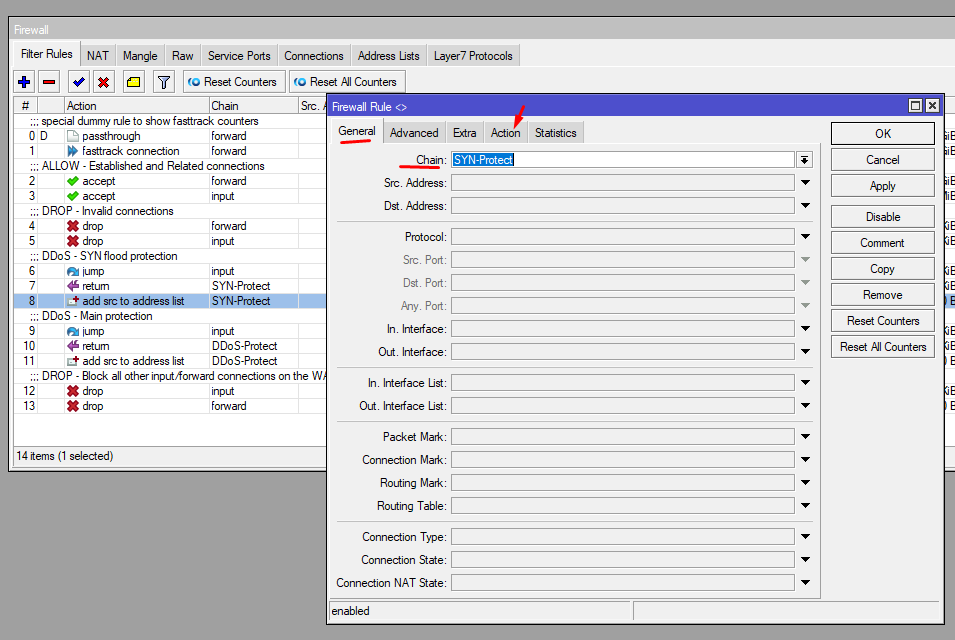

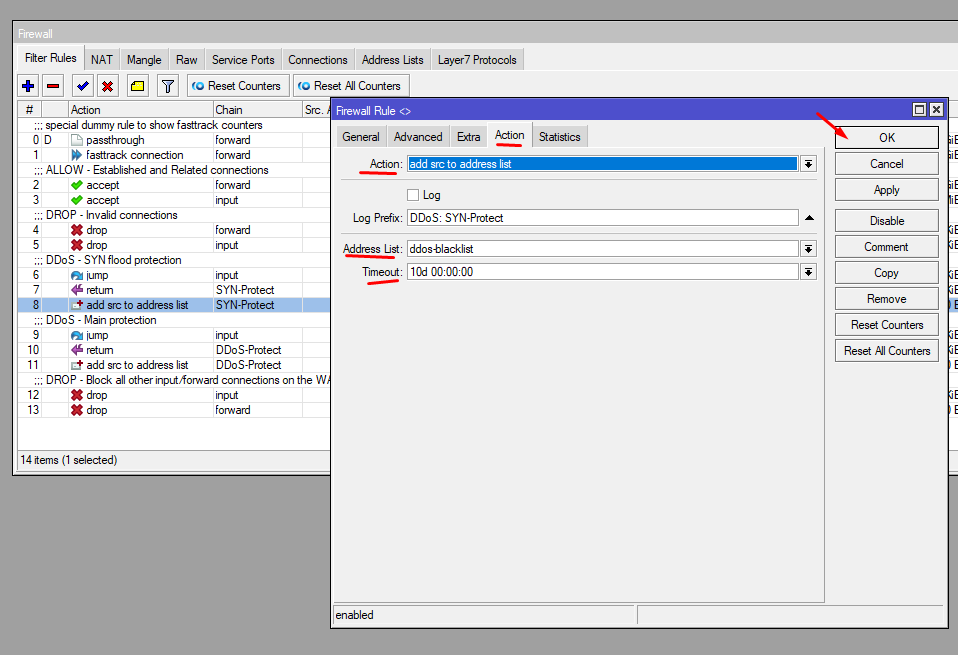

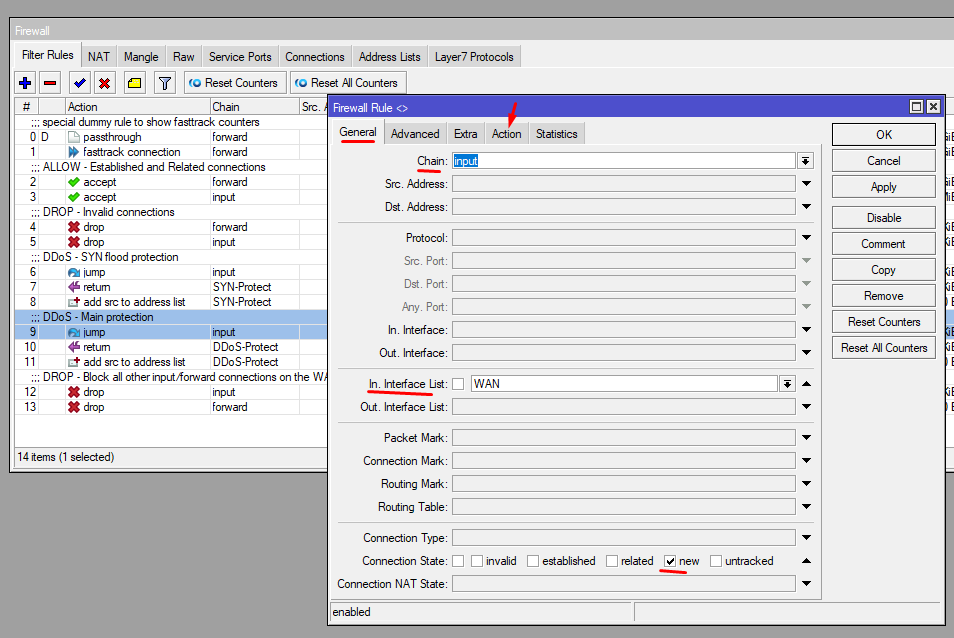

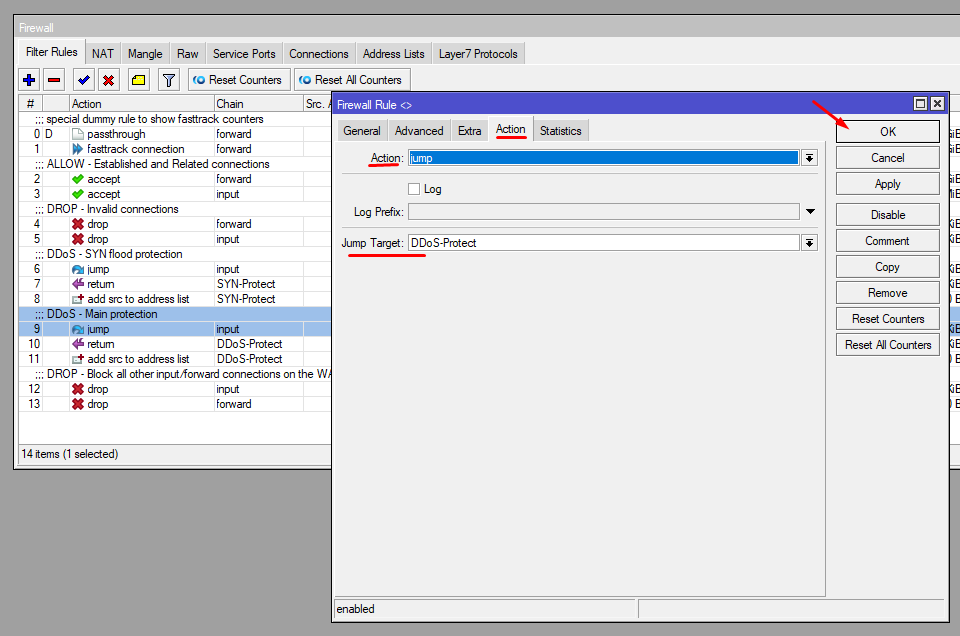

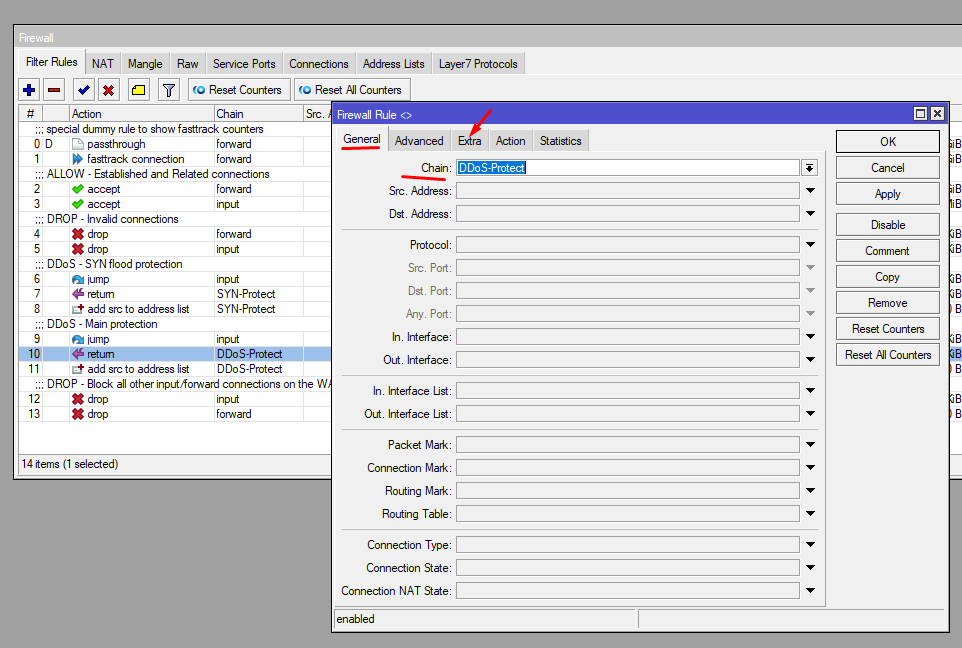

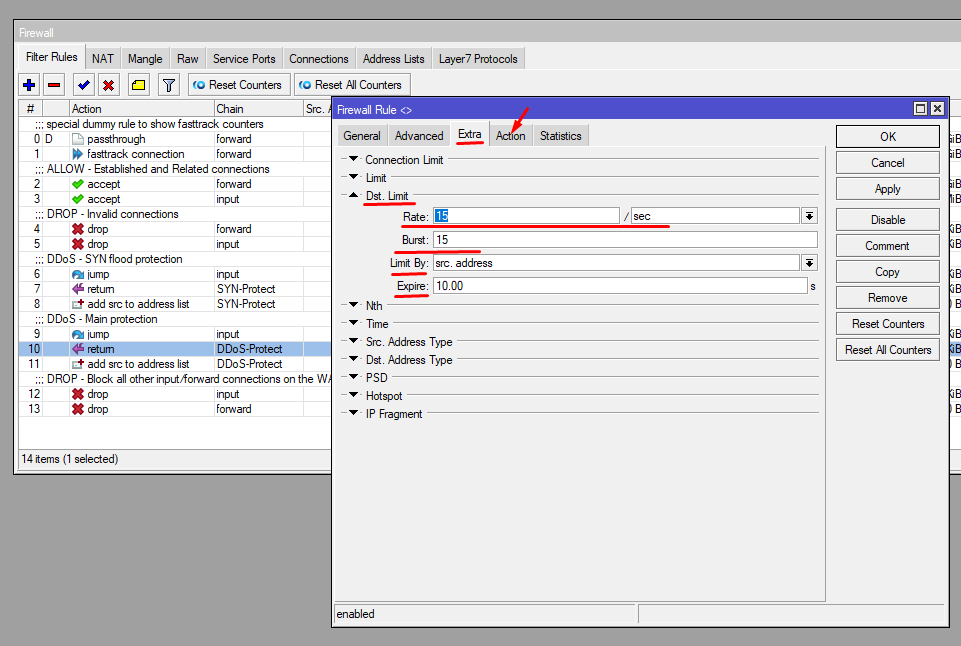

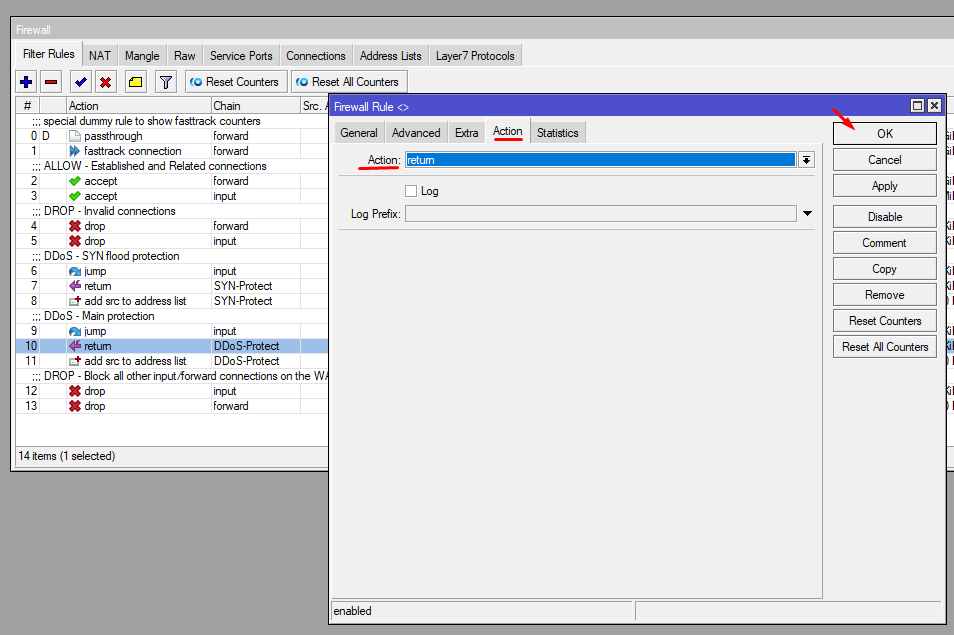

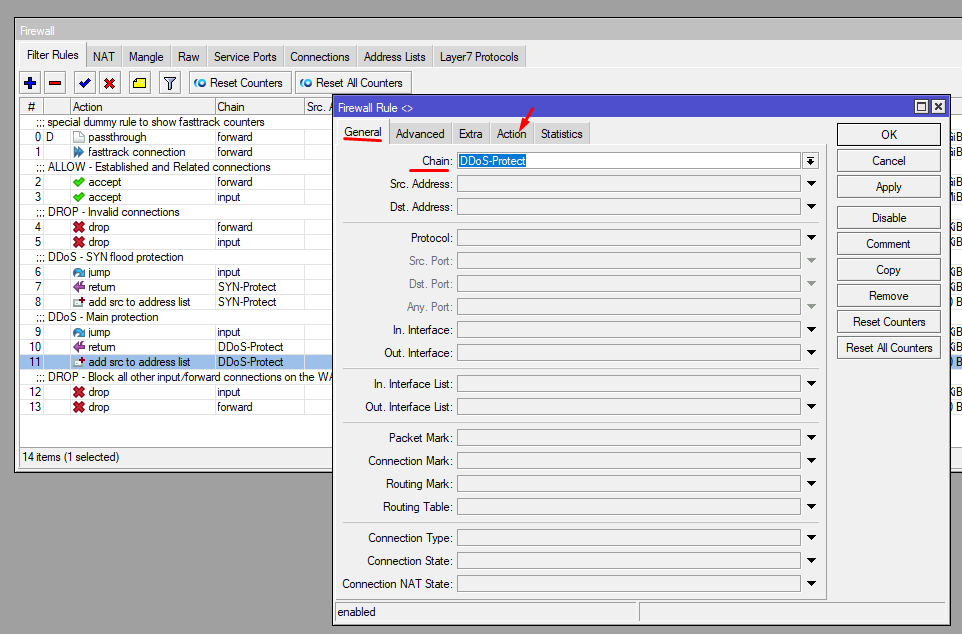

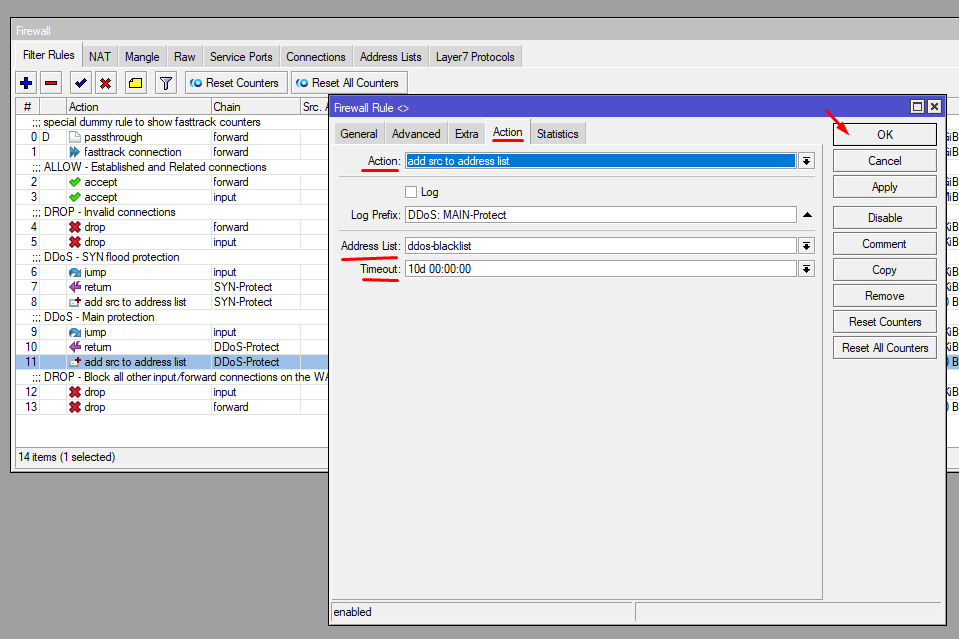

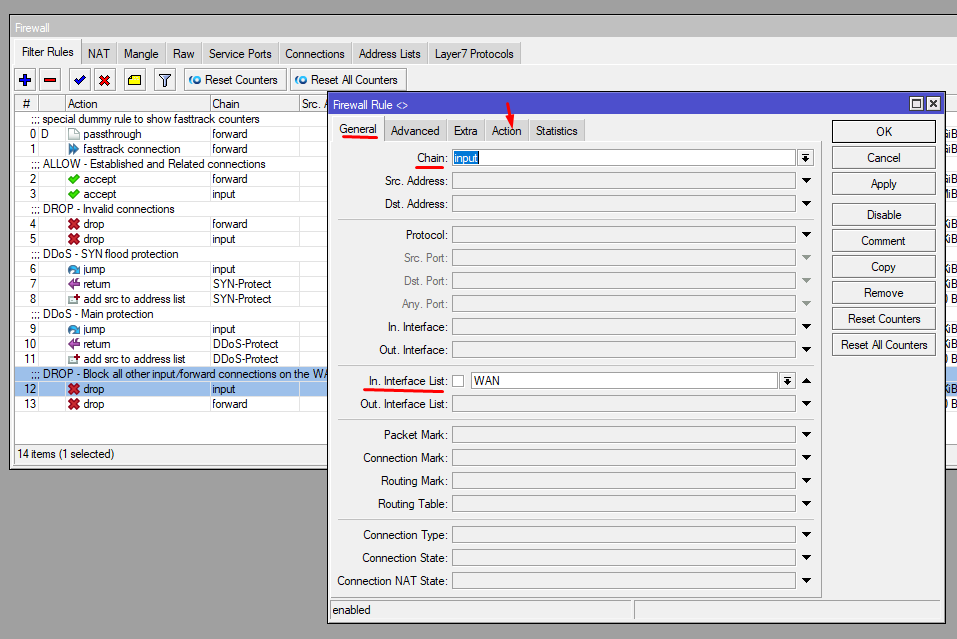

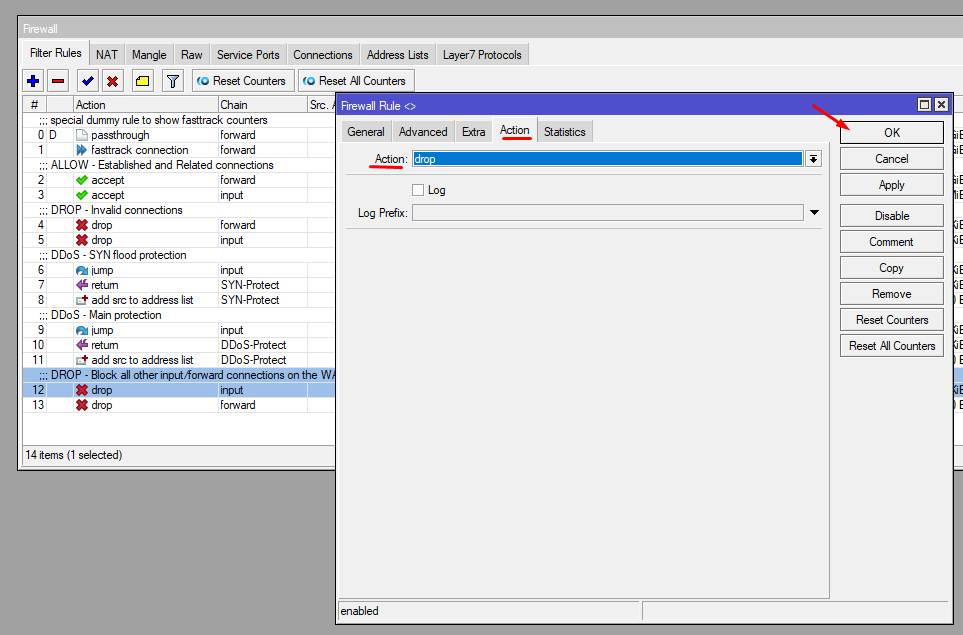

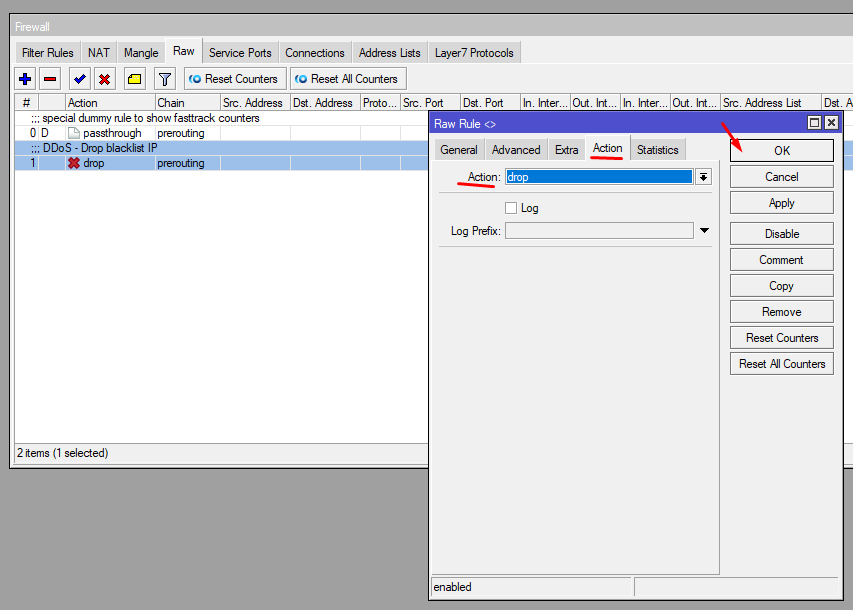

Настройка Firewall

Сначала сделайте важную вещь: активируйте режим SafeMod. Иконка с ним находится в самом верху над столбцом с настройками. Активируйте её перед началом настроек нажатием, а после окончания нажмите снова. Если просто закрыть окно или перезагрузить роутер, то настройки не сохранятся.

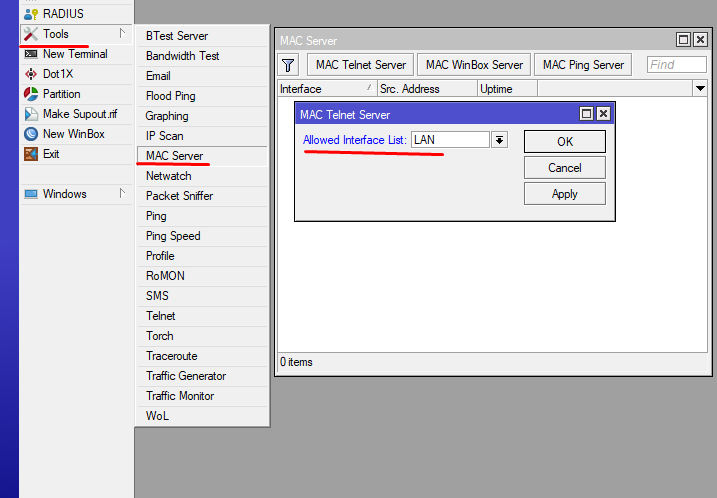

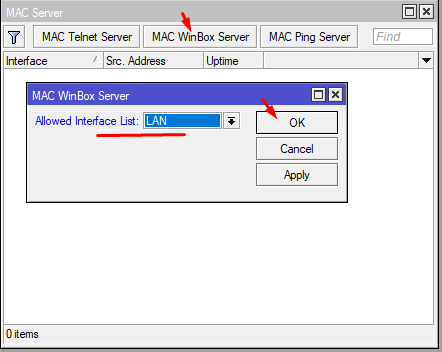

Это ваша страховка на тот случай, если вы сами себе запретите доступ к роутеру. Если же это случилось, то придется его полностью сбрасывать до заводских параметров, а потом настраивать заново. Или попробуйте подключится к нему по MAC-адресу из винбокса.

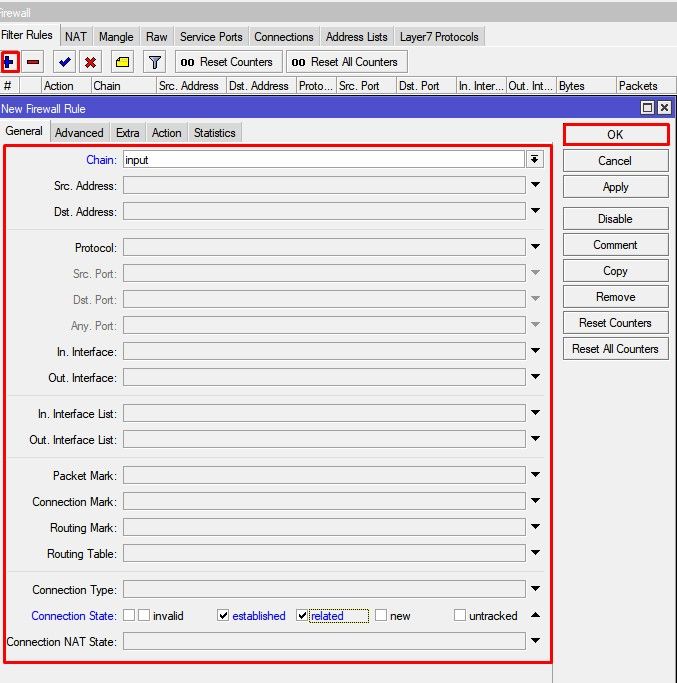

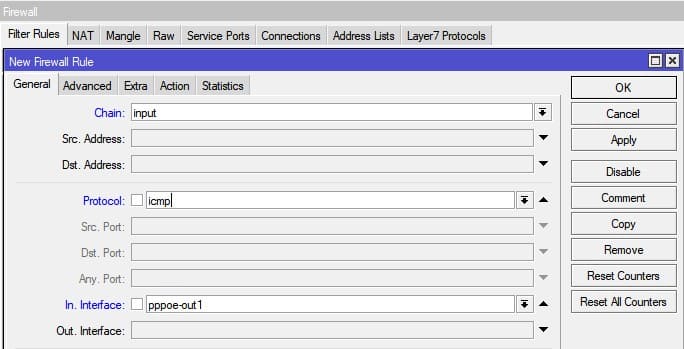

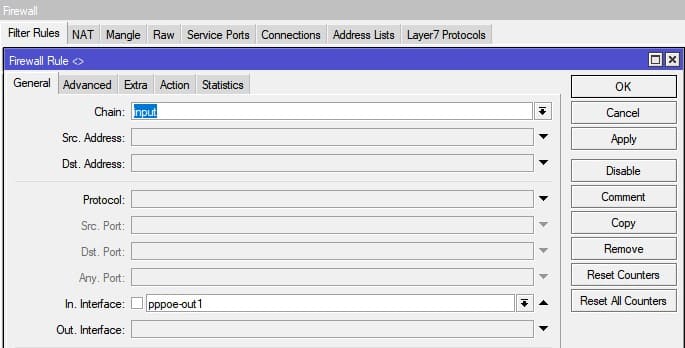

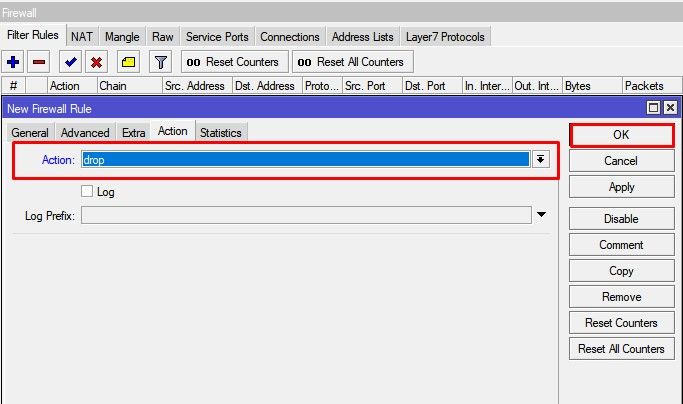

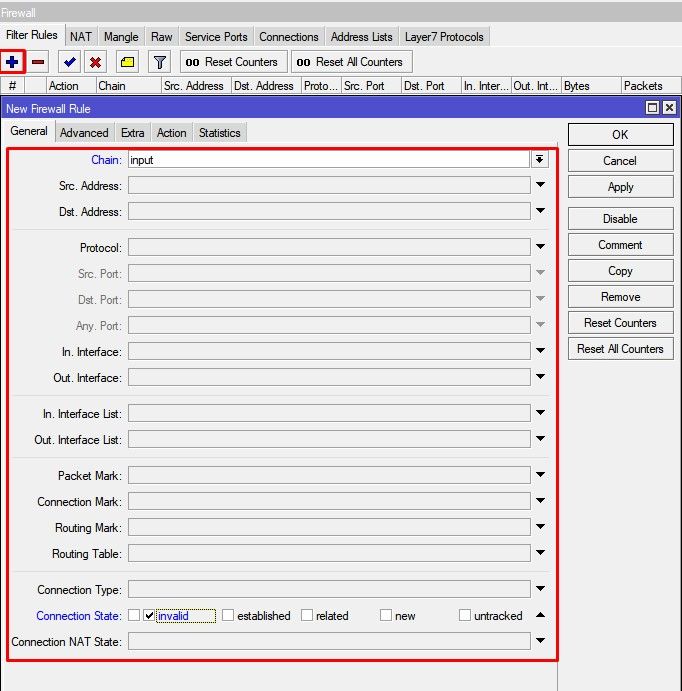

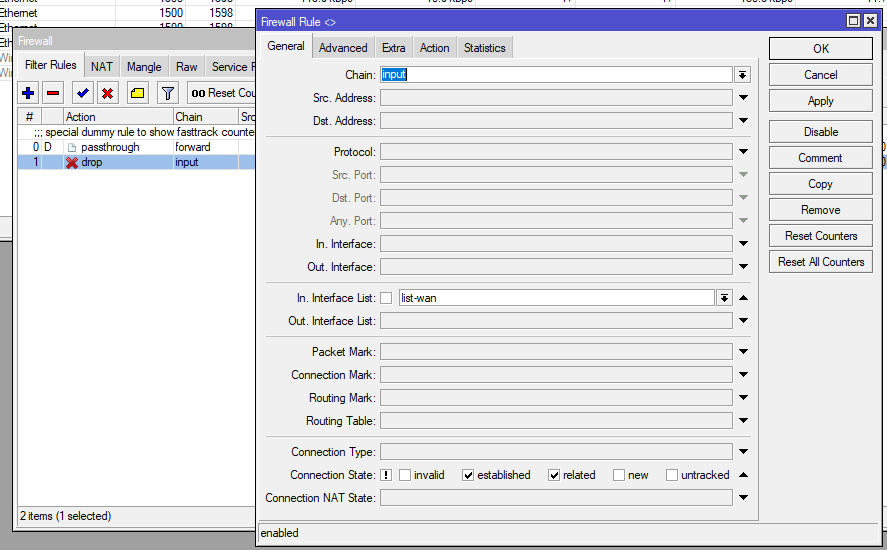

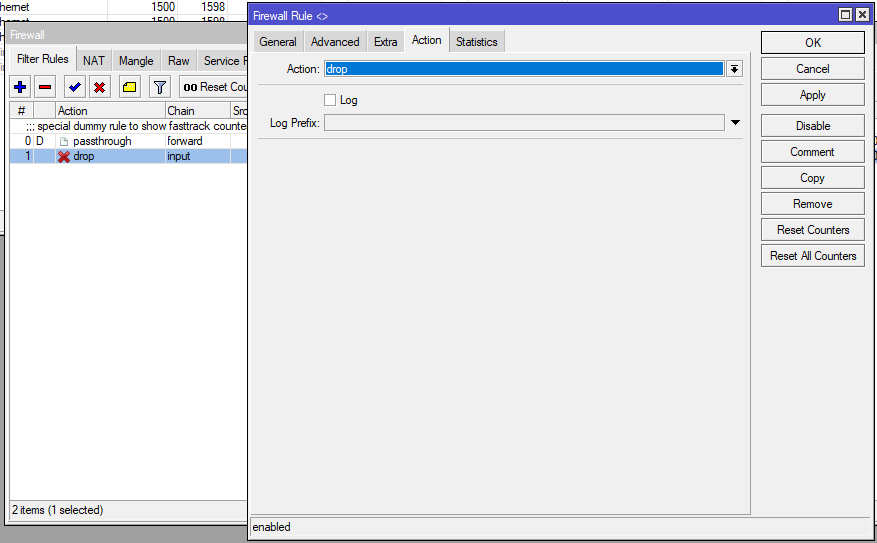

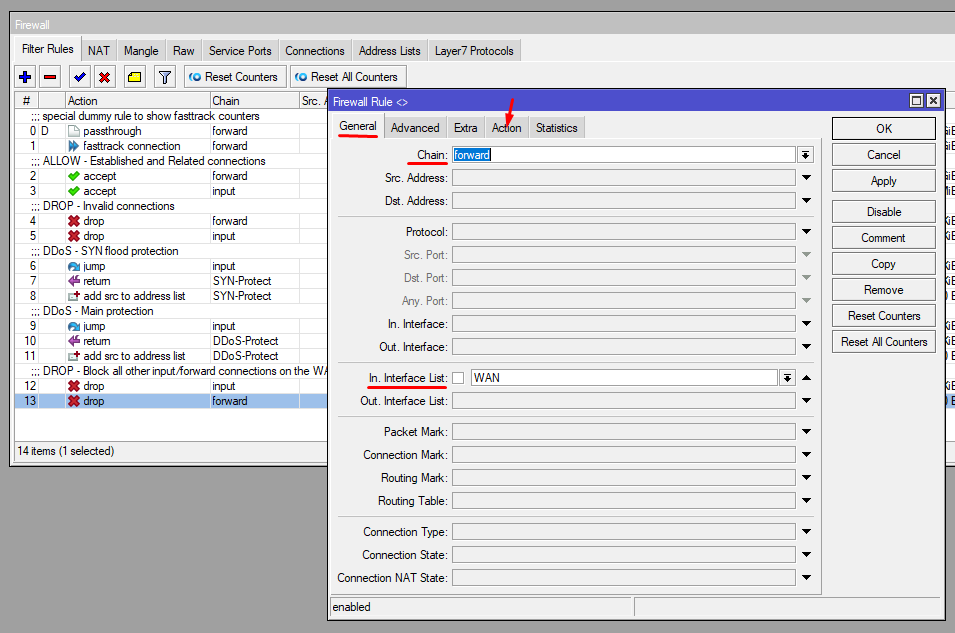

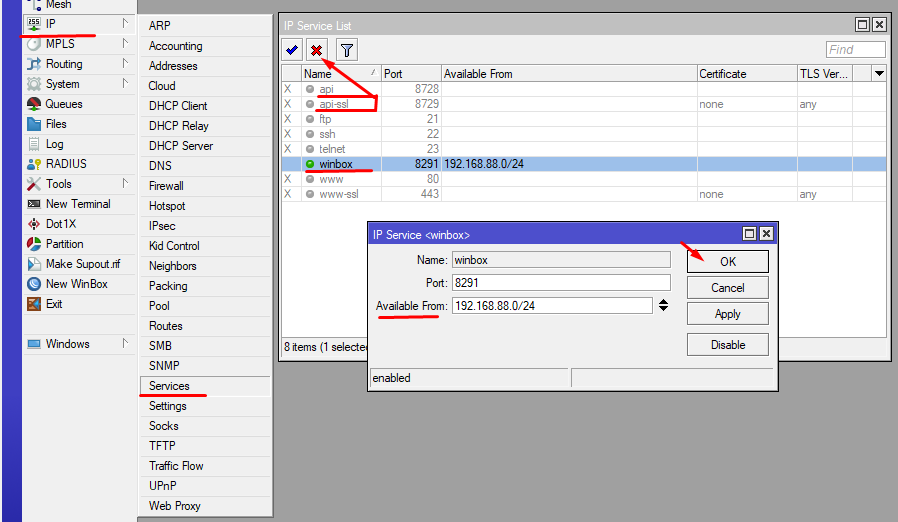

Для начала настройки безопасности на своем устройстве, откройте программу винбокс, а дальше выбирайте раздел IP-Firewall, потом вкладка Filter Rules и нажимаем добавить. Сначала запретим пинговать маршрутизатор, для этого, на вкладке general, chain выбираем input, а в protocol ставим icmp. На вкладке Action выбираем drop.

Теперь стоит запретить управлять маршрутизатором со сторонних адресов. Сначала стоит создать список тех адресов, с которых управление будет разрешено, переходим в IP-Firewall, здесь открывает Address Lists, и жмем на плюсик.

Стоит установить следующие параметры:

- Name – название списка;

- Address – здесь указываете те адреса или сети откуда можно управлять роутером.

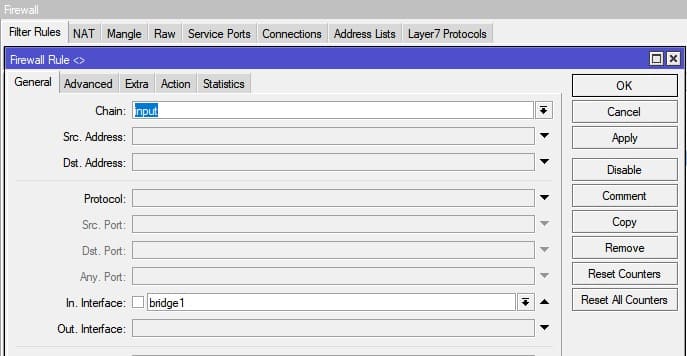

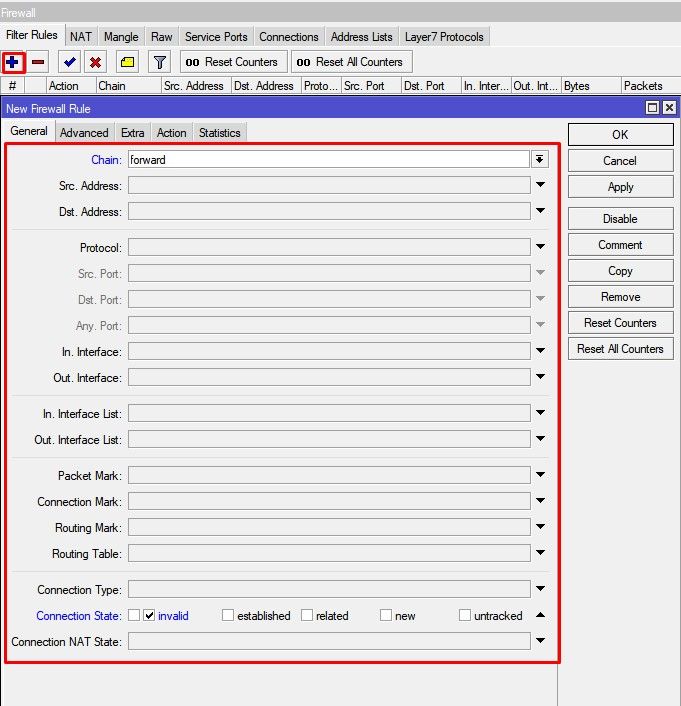

Снова открывайте настройки фаерволла, переходите в Filter rules и жмите на плюс. В первой вкладке оставляйте input. Перемещайтесь на вкладку Advanced, в строке Src.List выставьте созданный вами список. В строке Action проставьте accept.

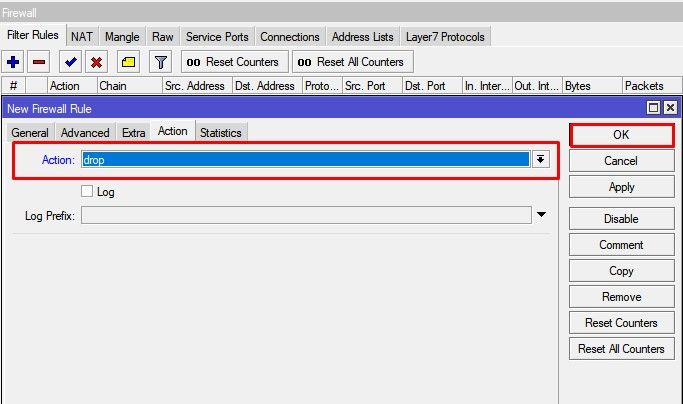

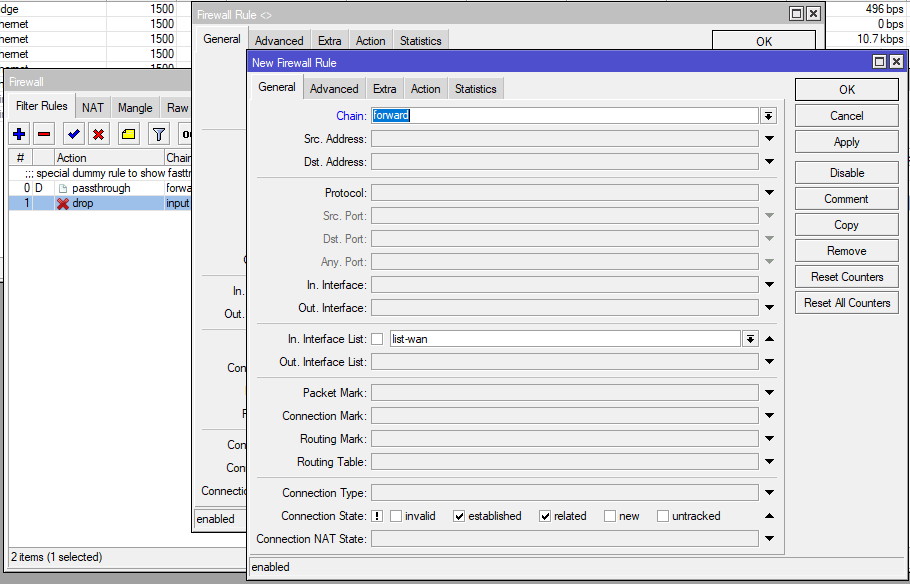

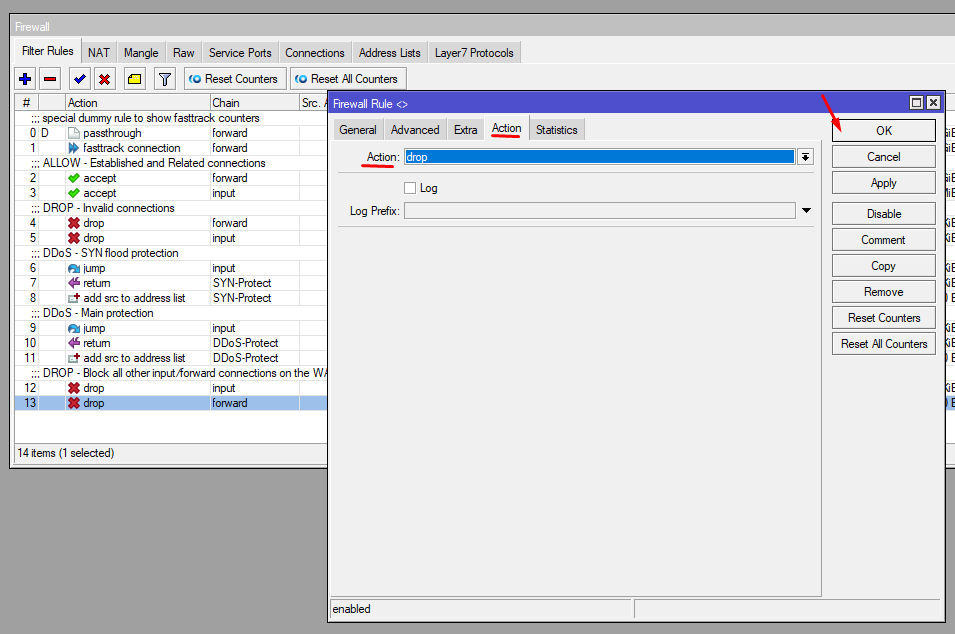

Теперь перейдем к тому, чтобы обрубать все лишние соединения с устройством, которые идут из внешней сети. Создавайте еще одно правило, в chain ставьте input, а в action проставьте drop. Должно получится что-то похожее на картинку.

Здесь важен сам порядок размещения запретов и разрешений. Те правила, что стоят выше, имеют больший приоритет. Поэтому разрешающие правило находится вверху, иначе обрубит вообще все соединения.

Настройка фаерволла на микротике позволяет проделать почти все, что захочется. Если вам нужно запретить или разрешить что-то конкретное, то стоит посмотреть правила настройки и создавать их для себя исходя из готового примера. Здесь приведены общие правила безопасности.

Настройка VPN

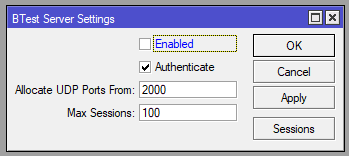

Сейчас принято создавать впн через PPtP. Можно создать, используя другие протоколы, но пока что так будет проще всего. VPN понадобится вам, если захотите связать несколько компьютеров или сетей через интернет. Например, чтобы сотрудники могли подключаться удаленно, используя защищенную сети. Или чтобы с работы можно было сидеть на домашнем интернете и это было трудно заметить. Редко когда такая опция требуется для домашнего использования, но микротик позволяет создать такой тип подключения.

Найдите раздел PPP, там откройте вкладку Interface, под самой верхней строкой найдите вкладку PPTP сервер, отметьте галкой пункт Enabled. Снимаем галочки с наименее безопасных алгоритмов идентификации — pap и chap.

Теперь нужно создать профили пользователей, которые будут использовать сеть.

В этом же окне PPP, найдите в верхней строке Secrets и нажмите на «+». В полях Name и Password задайте логин с паролем, они потребуются для подключения к сети. В поле Service ставьте используемые протокол, в данном случае — pptp, в поле Local Address пишем IP-адрес роутера MikroTik, который будет выступать в роли VPN-сервера, а в поле Remote Address — IP-адрес пользователя.

Теперь настраиваем Firewall, чтобы соединение проходило. Стоит открыть 1723 порт для прохождения обычного трафика, а также разрешить протокол GRE. Если потребуется доступ к общим папкам в локалке за роутером, то еще придется открыть порт 445 для проходящего трафика SMB-протокола. Это сделаете по аналогии с приведенным примером.

Откройте в левом меню раздел IP, потом — Firewall, теперь сверху выберите Filter Rules, и нажмите на плюс для добавления правила. В строке Chain проставьте — input, в поле Protocol выставьте tcp, а в поле Dst. Port – здесь поставьте нужный номер, 1723. Теперь раскройте вкладку Action и поставьте accept.

Точно также добавляем правило для GRE. В общем списке не забудьте поднять их наверх, поставив ПЕРЕД запрещающими правилами, иначе они не будут работать.

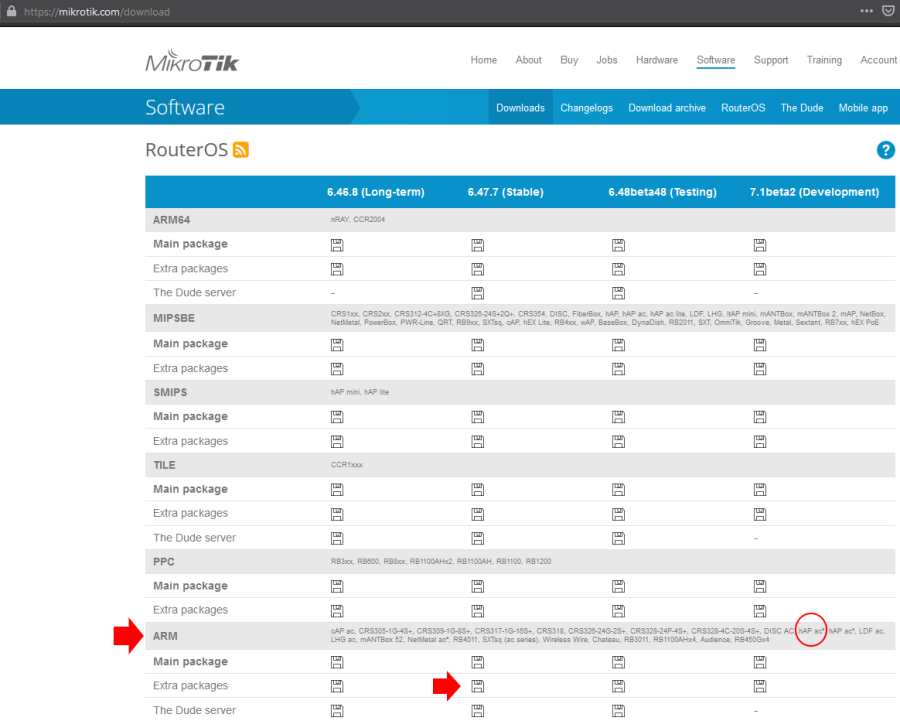

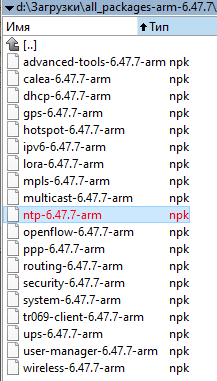

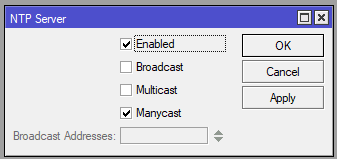

Настройка IPTV

Может потребоваться обновление прошивки маршрутизатора и установки multicast, хотя обычно все срабатывает сразу. Про обновление написано чуть позже, а для установки дополнительного пакета перейдите на официальный сайт, найдите там свой роутер, потом откройте Extra Packages и скачайте multicast. Откройте в левом меню винбокса Files, перетащите туда распакованный файл из архива. Перезагрузите маршрутизатор.

Теперь к настройке. В левом меню выберите Routing — IGMP Proxy. В открывшемся окне нажмите на плюс для добавления нужных параметров. В первой строке Interface поставьте тот порт, по которому идет интернет. Поставьте галку Upstream. В строке Alternative Subnets укажите адрес своего роутера, только последнюю цифру замените на 0. Например, у вас адрес 192.168.1.1, там поставьте 192.168.1.0/24.

Создайте здесь еще одно подключение по такому же принципу. В первой строке Interface поставьте тот порт, к которому подключится оборудование и не ставьте галку Upstream. Теперь пройдите в раздел Settings и отметьте галкой параметр Quick Leave.

Чтобы не возится с долгой настройкой в самом фаерволле, в левом меню щелкните по New Terminal и введите команды:

- /ip firewall filter add action=accept chain=input comment=»Allow IGMP» disabled=no in-interface=WAN protocol=igmp

- /ip firewall filter add action=accept chain=input comment=»IPTV UDP incoming» disabled=no dst-port=1234 in-interface=WAN protocol=udp

- /ip firewall filter add action=accept chain=forward comment=»IPTV UDP forwarding» disabled=no dst-port=1234 protocol=udp

Вместо WAN поставьте тот порт с точно таким же названием, как тот, по которому у вас идет интернет.

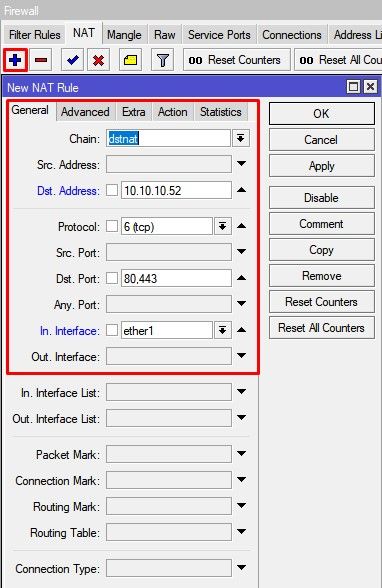

Проброс портов

Здесь приведем простейший проброс портов. Он понадобится в том случае, если к компьютеру или какому-то оборудованию внутри сети нужно подключаться из внешней сети.

По умолчанию, для безопасности, никакие устройства за роутером не видны. Также здесь не учитываются строгий настройки безопасности в фаерволле, как будто там нет правил. Если вы уже настроили, то придется выдать соответствующие разрешения для проброски портов и для внешних подключений.

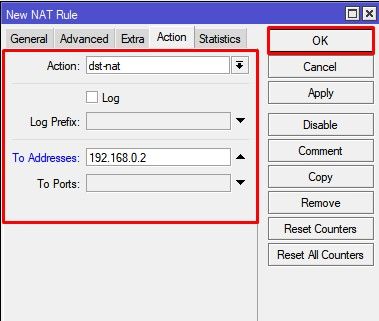

Алгоритм действий следующий: В левом меню идем по пути IP -> Firewall -> NAT, создаем новое правило, нажав на +. Открывает вкладку General, ставим в строке Chain опцию dstnat, Protocol — в 6 (tcp), Dst. Port — 80:. Вместо Dst. Port – 80 и будет ваш порт, который пробрасываете.

Переходим на вкладку Action, в строке Action ставим dst-nat, в поле To Addresses пишем адрес того компьютера или оборудования, к которому открываем доступ.

Особенности провайдеров

Некоторые провайдеры настраиваются не так, как остальные. Хотя большинство уже перешло на PPPoE, но остались еще некоторые оригиналы. Хорошо, если все данные получаются по динамическому IP или статическому, но есть и более сложные варианты.

Билайн

Здесь поговорим о провайдере Beeline. С настройкой его на маршрутизаторах все плохо, а с настройкой на микротики – все еще хуже. К сожалению, данный провайдер делал все настройки таким образом, чтобы пользователь мог воткнуть кабель в компьютер и ничего не делать. Все просто, все работает, спасибо провайдеру за отсутствие возни. Вот только вышло так, что при втыкании кабеля в роутер, он не получает нужных параметров автоматически.

Микротик же, который находится под управлением линуксовой системы, получает и того меньше.

Еще хуже ситуацию делает то, что в каждом регионе разные параметры, так что привести какую-то одну конкретную инструкцию не получится.

Приведем один пример, который срабатывает в большинстве случаев. Если в вашем случае он не поможет, то ответ придется искать на региональном форуме, в техподдержке или читать полную инструкцию настройку Билайна под микротик, с самостоятельным определением всех параметров, которые пытается передать оператор.

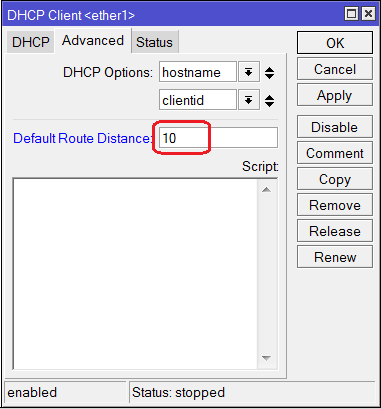

Открывайте IP – DHCP Client. Создайте новый клиент, в качестве интерфейса в первой строке укажите разъем, к которому подключен кабель провайдера. В Add Default Route выбираем special_classless.

В этом же окне перейдите на вкладку Advanced. Здесь поставьте параметры clientid, hostname, а Default Route Distance выставьте в 10.

Теперь к созданию самого подключения.

Перейдите в меню Interfaces, нажмите на синий плюс и создайте новое l2tp-client. Назовём его l2tp-out1-beeline, Max MTU установим 1460, Max MRU 1500. Перейдите на вкладку Dial Out здесь обязательно заполняются некоторые строчки. Connect To: tp.internet.beeline.ru, User: логин от Билайна, Password: соответственно ваш пароль, поставим галочку Add Default Route, Default Route Distance: 5, снимем галочки с mschap1 и pap.

Дом.ру

Провайдер ДомРу есть почти в каждом регионе, так что к нему подключено большое количество клиентов. Он, как и многие крупные провайдеры, работает через PPPoE. Так что, приведенная выше общая инструкция для него полностью актуальна.

Проводить какие-то дополнительные настройки не потребуется.

4G/LTE USB модемы

Воткните модем, подождите несколько минут, откройте WinBox. Перейдите в меню Interfaces и посмотрите, как определился ваш модем. Это LTE или ppp-out1. Щелкните по нему правой кнопкой мыши и выберите Enable.

Теперь перейдите в левое меню и выберите там IP — DHCP Client, нажмите на плюсик. В первой строке выставьте то название, которое отобразилось в интерфейсах. Дистанцию выставьте в единицу.

Теперь идите в меню IP-Firewall. Здесь отключите все, кроме Default Configuration. По нему щелкните два раза, в открывшемся окне в качестве интерфейса укажите ваш модем. На вкладке Action выставьте Accept. Отключение правил в фаерволле производится нажатием на красный крест.

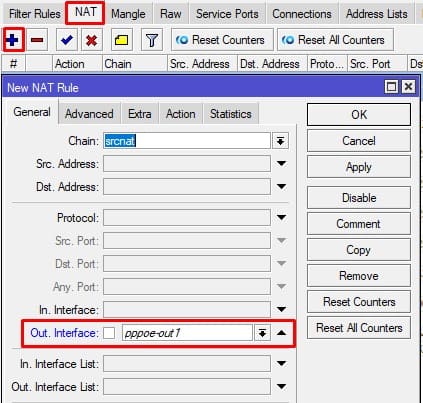

В окне фаерволла перейдите на вкладку NAT. Создайте правило. В нем поставьте на первой вкладке параметр Chai в srcnat и в Out. interface выбираем наш LTE. Теперь во вкладке Action в первой строке поставьте masquerade.

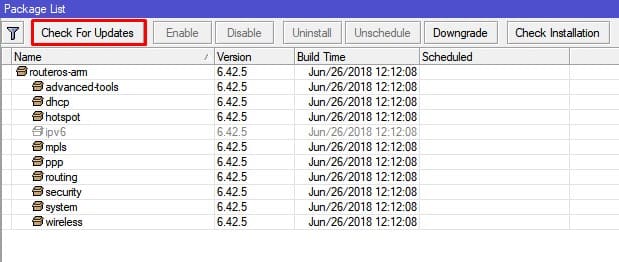

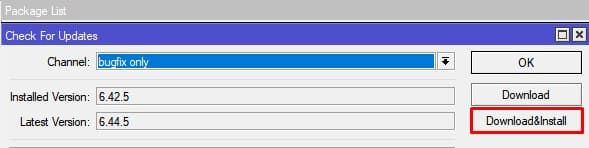

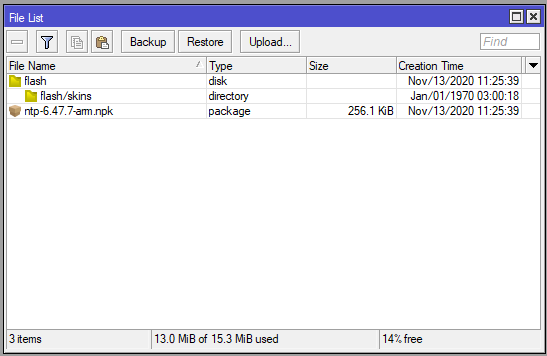

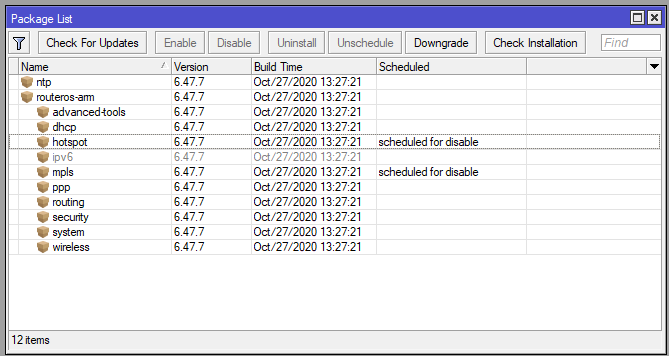

Обновление прошивки MikroTik hAP ac2

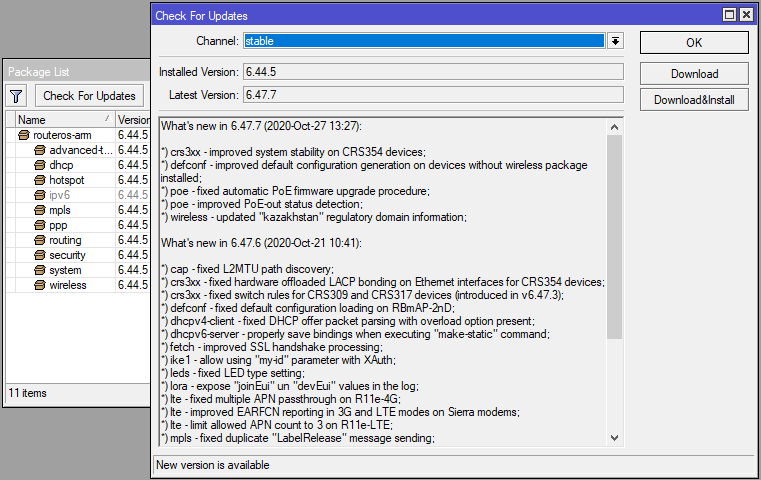

Ручное обновление прошивки ушло в прошлое и требуется сейчас редко, так что разберем онлайн загрузку. Для этого подключите свой маршрутизатор к интернету, а потом откройте WinBox. В левом меню выберите System – Packages, в открывшемся коне щелкните по Check For Updates.

Откроется еще одно окошко, в верхней строке которого происходит выбор того, из какой ветки обновления будут загружены.

Выбирайте из двух вариантов:

- long-term — самая надежная прошивка без новых функций. Редко обновляется, почти нет багов и ошибок, но и новые функции попадают сюда в последнюю очередь.

- stable (по умолчанию) — стабильная прошивка с исправлениями, улучшениями и новыми функциями.

Есть еще две версии прошивок, которые ставятся разработчиками и тестерами, с ними экспериментировать не стоит.

Если в выбранной ветке есть что-то новое, то щелкайте по Download&Install и ждите. Скачка и загрузка иногда занимает десяток минут, выключать роутер или перезагружать нельзя.

Отзывы пользователей

Отзывы пользователей смешанные. Здесь все зависит от того, знакомился человек с линуксом и системным администрированием хоты бы поверхностно или нет.

Много возможностей для настройки;

Возможность поднять свой сервер;

Огромное количество параметров и мощное железо позволяют приспособить роутер куда угодно.

Слабая встроенная Wi-Fi антенна;

Недешевый.

Те люди, которые не знакомы с таким способ настройки жалуются на то, что все слишком сложно, много дополнительных действий, при малейшей ошибке ничего не работает.

Все сходятся в одном минусе: очень слабая встроенная антенна для вайфая. Придется покупать что-то дополнительное, потому что через стены пробивает плохо и, при неудачном расположении, может не покрыть всю квартиру, дом или офис.

В итоге, вывод можно сделать такой: если у вас провайдер с PPPoE, вроде МТСа или Домру, то можно брать. Машина мощная и позволяет делать с интернетом что угодно, хоть подключать 4 резервных канала одновременно. Если же вы не сталкивались с такими настройками и провайдер со сложностями, то лучше рассмотреть другой вариант.

При своем простом и понятном дизайне роутер MikroTik HAP AС2 имеет такую непростую для обычного пользователя панель управления и такое бесчисленное количество непонятных настроек, что многие приходят в растерянность. Поэтому в этой инструкции мы объясним, для чего предназначены те или иные кнопки и порты роутера, рассмотрим способ соединения устройств, разберем наиболее простой способ его настройки через веб-интерфейс и другие вопросы.

Освоить MikroTik Вы можете с помощью онлайн-куса «Настройка оборудования MikroTik». Курс содержит все темы, которые изучаются на официальном курсе MTCNA. Автор курса – официальный тренер MikroTik. Подходит и тем, кто уже давно работает с микротиками, и тем, кто еще их не держал в руках. В курс входит 162 видеоурока, 45 лабораторных работ, вопросы для самопроверки и конспект.

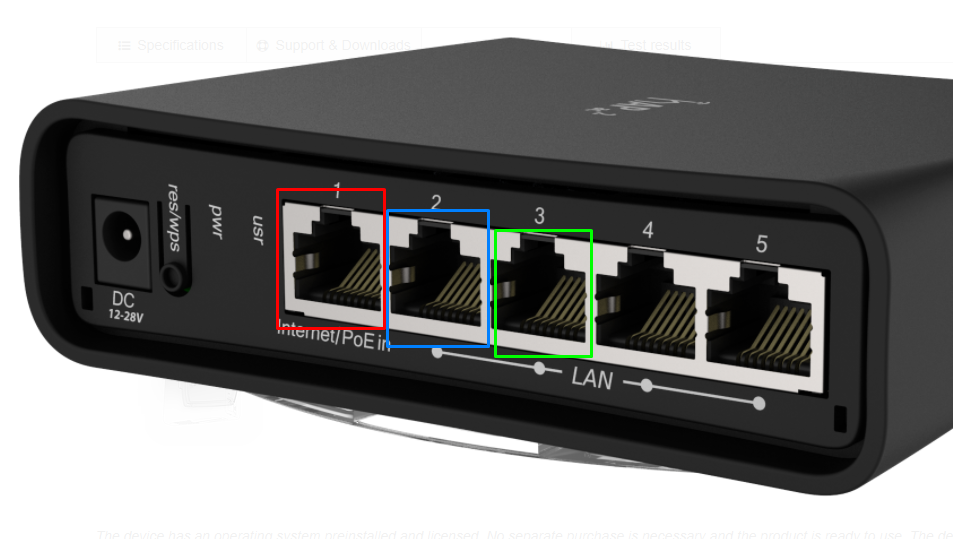

Внешне роутер MikroTik HAP AC2 похож на обычные маршрутизаторы для домашнего использования. На одной из его панелей расположено пять портов: порт №1 с надписью Internet/PoE для подключения кабеля интернет-провайдера и четыре порта для соединения по кабелям с домашними устройствами вроде компьютеров или телевизоров. На этой же панели находится разъем для адаптера питания и кнопка res/wps, совместившая функцию сброса настроек до заводских и функцию безопасного подключения по Wi-Fi WPS. Здесь же находится индикатор pwr (POWER), который горит при включении питания роутера, и индикатор usr (USER), свидетельствующий о подключении функции, заданной пользователем в настройках роутера.

С противоположной стороны есть пять индикаторов, свидетельствующих о работе рассмотренных выше портов. В отличие от конкурентов производитель решил отказаться от классических чисел и обозначил каждый светодиод в форме точек игрального кубика. Например, при работе пятого порта индикатор загорается под пятью точками.

На другой грани роутера расположился порт USB, который пригодится в случае использования USB-модема в качестве основного или резервного способа подключения к интернету. Порт можно использовать и для сетевого хранилища, но больших скоростей от стандарта USB 2.0 ожидать не приходится. Здесь же расположена кнопка Mode, которую можно настроить на выполнение заданной пользователем функции или скрипта. По умолчанию она не задействована.

С противоположной стороны производитель сделал выемку под подставку-крепление, при помощи которой вы можете разместить роутер на столе вертикально, горизонтально или подвесить его на стену. Подставка выполнена из прозрачного пластика и снабжена противоскользящими ножками для размещения на поверхности. В выемке роутера кроме информации о правилах и утилизации содержится этикетка с указанием регистрационных данных устройства.

Подключение роутера MikroTik

Перед подключением роутера MikroTik вам нужно разобраться с тем, что и для чего соединяется. Соединений необходимо два: подключить роутер к интернету и к компьютеру, с которого будет вестись настройка. Далее мы рассмотрим наиболее простой способ подключения через кабель провайдера, хотя есть и другие варианты, например через USB-модем. Для организации доступа роутера к интернету, вставьте разъем кабеля интернет-провайдера в порт номер 1 роутера.

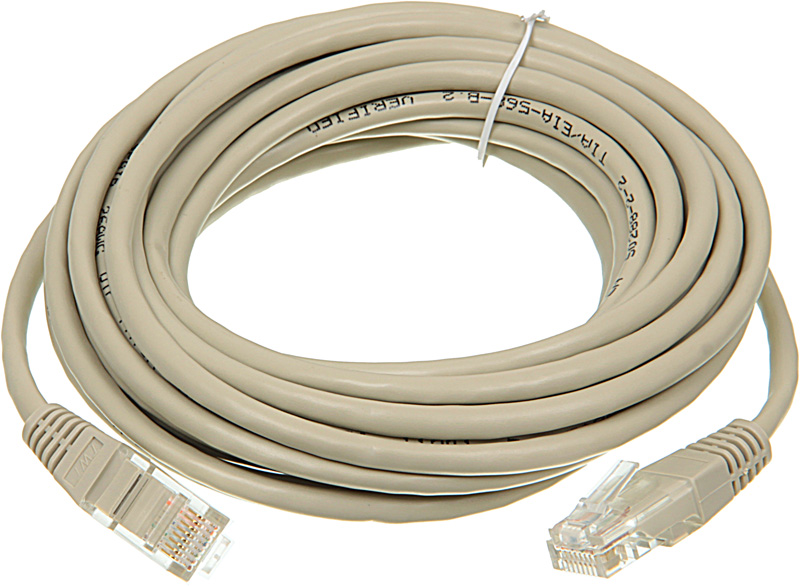

Теперь нужно соединить роутер с компьютером, на котором вы будете вводить необходимые данные. Для этого вам понадобится специальный кабель для локальной сети, который часто именуют патч-кордом. Так как в комплекте с роутером он не поставляется, вам придется приобретать кабель самостоятельно или взять от старого роутера при его наличии. Вставьте один конец патч-корда в любой порт LAN роутера, а другой в сетевой порт компьютера.

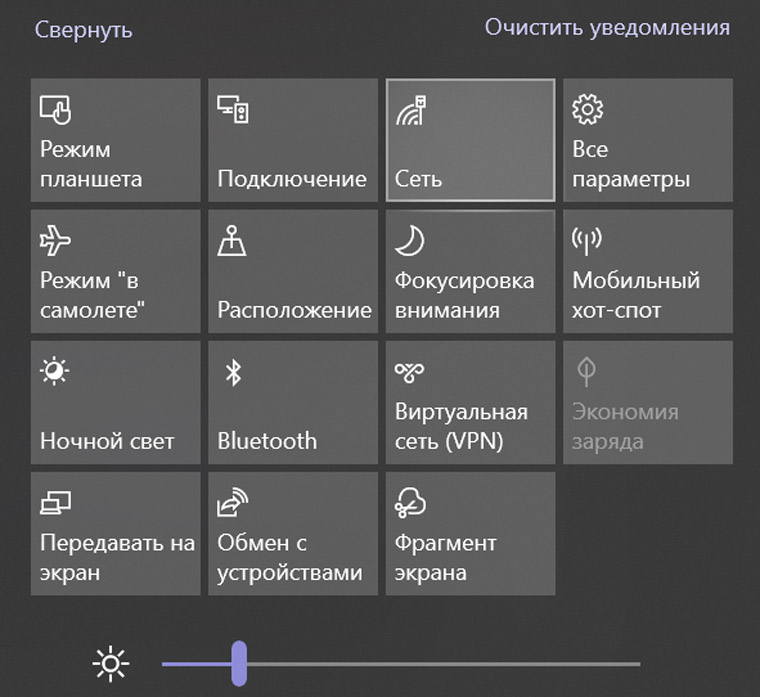

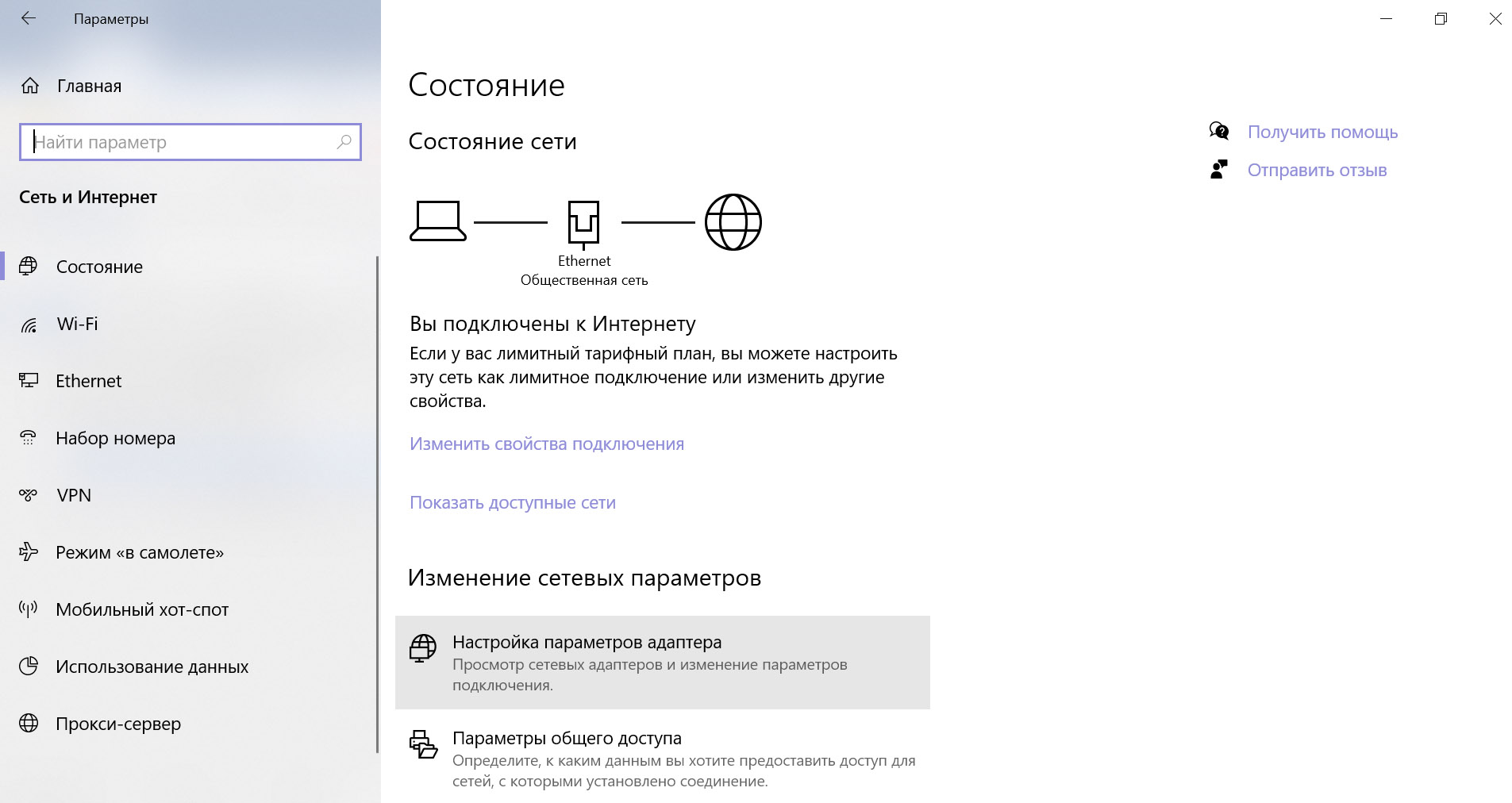

Можно обойтись и без кабеля при наличии на компьютере модуля Wi-Fi. В таком случае после загрузки роутера активируйте при необходимости модуль Wi-Fi на компьютере, зайдите в раздел Wi-Fi-сетей, найдите там сеть с названием MikroTik и подключитесь к ней. Так как по умолчанию сеть пароля не имеет, вы подключитесь к ней без ввода данных. Например, в операционной системе Windows 10 для этого кликните по значку панели уведомления в правом нижнем углу и выберите «Сеть». При включенном модуле Wi-Fi построится список сетей, в котором найдите нужную вам и кликните по кнопке «Подключиться».

Если ваш роутер ранее уже настраивали, у него могут быть свои данные для входа в панель управления и Wi-Fi-сеть. При отсутствии этой информации сделайте сброс настроек так, как описано в конце статьи. После этого проделайте действия, описанные в предыдущем абзаце.

Настройка роутера MikroTik HAP AC2

После подключения всех необходимых устройств нужно сделать определенные настройки. Есть несколько способов сделать это, среди которых наиболее распространенные такие: через веб-интерфейс (WebFig) и приложение для Windows под названием WinBox. В этой статье мы рассмотрим первый вариант, как наиболее простой.

Настройки через веб-интерфейс

Чтобы воспользоваться веб-интерфейсом, напишите в адресной строке любого браузера 192.168.88.1 и нажмите на клавиатуре Enter. При появлении приветственного окна выберите WebFig, введите имя и пароль. По умолчанию при входе в веб-интерфейс в поле имени (Login) вводится слово admin, а поле пароля (Password) оставляется пустым.

Перед вами откроется окно с большим количеством настроек, разбитых по вкладкам (ваш веб-интерфейс может быть немного другим по сравнению с представленным). Для основных настроек вам достаточно заполнить сведения на вкладке Quick Set («Быстрая настройка»). На первом же шаге вам нужно выбрать раздел, который определит тип работы роутера. Многие роутеры умеют не только выполнять свои основные функции, но и выступать в роли адаптеров, усилителей сигнала и в других случаях. Поэтому нужно задать этот тип работы в правом верхнем углу окна. При разворачивании кнопки у вас будут доступны такие варианты: CAP (управляемая точка доступа), HomeAP (домашний роутер с базовыми настройками), PTP Bridge AP (режим моста) и другие. Выберите из них HomeAP.

Внимательно рассмотрите окно. В левой его части ведется настройка Wi-Fi-сетей, а справа настраивается тип подключения и задаются данные для самого веб-интерфейса. Начнем с настройки правой части. Для настройки у вас доступно три варианта: Static, Automatic и PPPoE. Выберите тот из них, который обозначен в вашем договоре с провайдером. Если в договоре указан статический IP и другие данные, выберите вариант Static и заполните необходимые поля ниже. В случае варианта PPPoE вам нужно внести в поля имя и пароль, указанные в договоре. Для многих подойдет вариант Automatic, когда все необходимые данные определятся автоматически. Однако для этого в настройках компьютера должно быть разрешено автоматическое получение IP-адреса.

Теперь перейдем к настройке Wi-Fi-сетей в левой части окна. Так как роутер MikroTik HAP AС2 работает на двух частотах, его настройки ведутся в двух столбцах с названиями 2 GHz и 5 GHz. При желании задайте имя для каждой из них в строках Network Name, в строке Country выберите свою страну и в строке Wi-Fi Password обязательно задайте пароль и запишите его, чтобы затем не пришлось сбрасывать роутер к заводским настройкам. Если вы хотите настроить гостевую сеть, сделайте это в разделе Guest Network.

Осталось задать пароль к веб-интерфейсу в строке Password в окне внизу справа и повторить его в строке Confirm Password. Рекомендуем не пропускать этот шаг, чтобы посторонние люди не могли перенастроить роутер без вашего ведома. Эти данные тоже запишите, чтобы потом не мучиться со сбросом и новой настройкой устройства.

Если веб-интерфейс не открывается

- Для захода через браузер по адресу 192.168.88.1 интернет не требуется. Роутер должен загружать веб-интерфейс всегда при условии, что все устройства соединены правильно. Поэтому первым делом удостоверьтесь в том, что все провода подключены так, как описано выше в разделе о подключении устройств, а устройства успешно загружены.

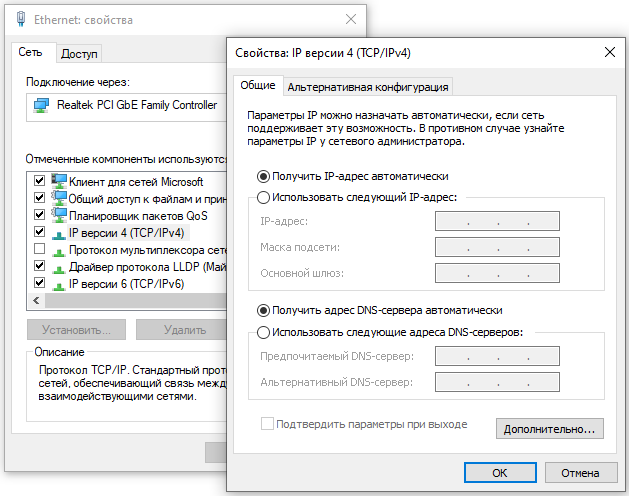

- Проверьте, стоит ли у вас автоматическое получение IP-адреса. В Windows 10 для этого нажмите кнопку «Пуск», выберите раздел «Параметры», затем в нем «Сеть и Интернет». Кликните по строке «Настройка параметров адаптера», затем правой клавишей мыши по вашей сети и выберите «Свойства». Найдите строку «IP версии 4 (TCP / IPv4) и нажмите в ней на «Свойства». Поставьте переключатель в позицию «Получить IP-адрес автоматически». Этот способ подойдет, если ваш провайдер поддерживает возможность автоматического определения IP.

- Если все подключено правильно и настроено, но результата нет, сбросьте настройки роутера до заводских, как описано ниже. Это особенно актуально в тех случаях, если роутер куплен с рук или настраивался ранее.

- Попробуйте открыть веб-интерфейс с другого браузера.

- Проблема может возникнуть из-за неисправности роутера, компьютера или на стороне провайдера. Поэтому последовательно исключайте все варианты. Для этого попробуйте подключить роутер через другой компьютер, замените патч-корд, свяжитесь с провайдером и выясните, нет ли проблем с интернетом в вашем доме.

Логин и пароль роутера MikroTik по умолчанию

Выше мы уже предлагали вам записать имя и пароль от ваших Wi-Fi-сетей, а также и от веб-интерфейса. Рекомендуем там же записать логин и пароль от веб-интерфейса, которые были при вашем входе в него по умолчанию. Эти данные такие: Login — admin, Password — пусто, то есть в строке имени вы вводите слово admin, а строку с паролем оставляете пустой. Эти сведения вам понадобятся в том случае, если после всех подключений вы сделаете сброс настроек роутера к заводским.

Заметим, что информация о начальных данных есть на коробке роутера, но требует знания языка. Написано там следующее: Default username is admin and there is no password, что обозначает дословно: имя пользователя — admin, пароль отсутствует. Если вы хотите сменить пароли на другие, перечитайте раздел выше о подключении.

Сброс настроек роутера MikroTik HAP AC2 до заводских

Возврат к заводским настройкам выручит вас в разных ситуациях: при потере пароля к панели управления, при некорректных настройках или в других случаях. Чтобы вернуть роутер MikroTik HAP AC2 к заводским настройкам, проделайте следующее. Отключите роутер от сети. Нажмите и держите кнопку res/wps. Продолжая ее удерживать, подключите роутер к розетке и дождитесь мигания индикатора usr. После этого отпустите кнопку и дождитесь перезагрузки роутера. После возврата к заводским настройкам вам придется провести подключение и настройку роутера, как описано в предыдущих разделах. Не забывайте задать пароли к своей Wi-Fi-сети и к панели управления, чтобы снизить риск подключения к ней посторонних людей.

При помощи приведенной выше инструкции вы можете быстро настроить роутер MikroTik и больше не касаться этой темы. Но для использования всего его широкого функционала придется потратить немало времени на изучение всех настроек и специфической терминологии.

Освоить MikroTik Вы можете с помощью онлайн-куса «Настройка оборудования MikroTik». Курс содержит все темы, которые изучаются на официальном курсе MTCNA. Автор курса – официальный тренер MikroTik. Подходит и тем, кто уже давно работает с микротиками, и тем, кто еще их не держал в руках. В курс входит 162 видеоурока, 45 лабораторных работ, вопросы для самопроверки и конспект.

В данной статье мы пошагово настроим роутер MikroTik hAP ac2 с нуля без использования заводской конфигурации. Все настройки будем производить через утилиту WinBox. Портом WAN (для кабеля интернет-провайдера) назначим первый порт, оставшиеся четыре настроим как LAN – порты (для внутренней сети). Тип подключения от провайдера – динамический IP-адрес (автоматическое получение IP-адреса по DHCP).

Подключаем MikroTik к электросети. Сетевым кабелем (патч-кордом) соединяем роутер и компьютер, вставив кабель в любой порт со второго по пятый. Интернет-кабель пока не подключаем к роутеру.

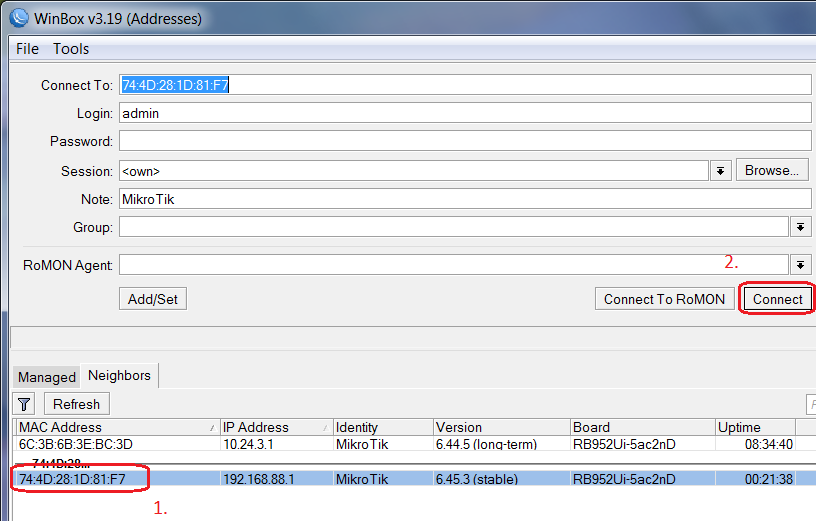

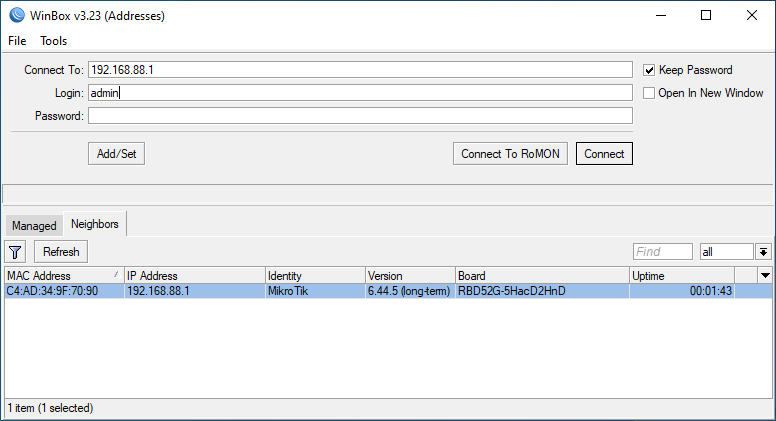

Шаг 1. Запускаем утилиту WinBox, проходим на вкладку “Neighbors”. В списке отобразится наш роутер. Нажимаем два раза правой кнопкой мыши на строку с MAC-адресом. Вводим данные для входа – по умолчанию логин “admin”, пароль пустой. Нажимаем “Connect”.

Если подключиться с данными по умолчанию не удалось, значит роутер уже был настроен до этого. Сбрасываем настройки до заводских с помощью кнопки Reset.

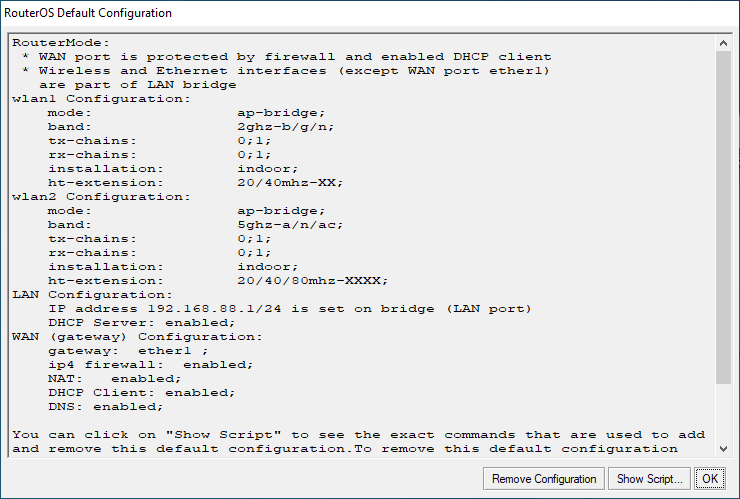

Шаг 2. При первом входе в меню настроек роутера открывается окно “RouterOS Default Configuration” – конфигурация роутера по-умолчанию, с настройками от производителя. Мы будем настраивать наш роутер вручную, поэтому заводскую конфигурацию удаляем. Для этого нажимаем “Remove Configuration”.

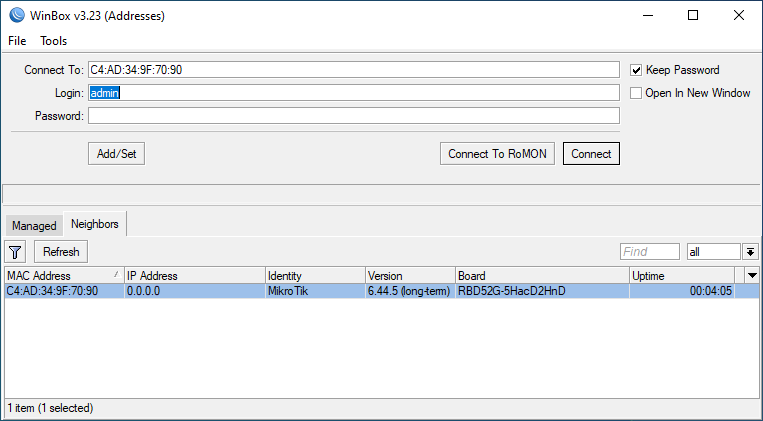

Шаг 3. После того как мы сбросили заводскую конфигурацию роутера сеанс WinBox должен перезапуститься. Далее смотрим – настройки нашего роутера сброшены, конфигурация абсолютно чистая, IP-адрес 0.0.0.0. Снова подключаемся к MikroTik.

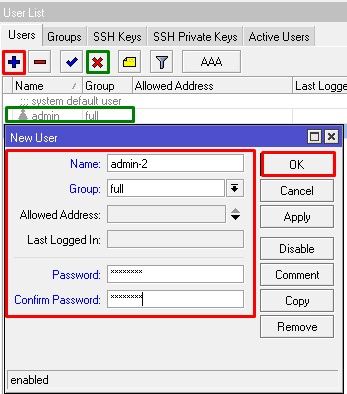

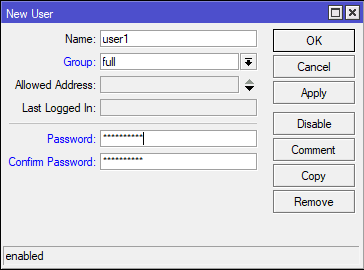

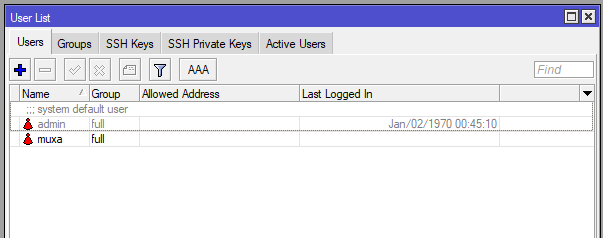

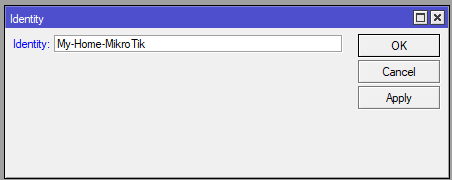

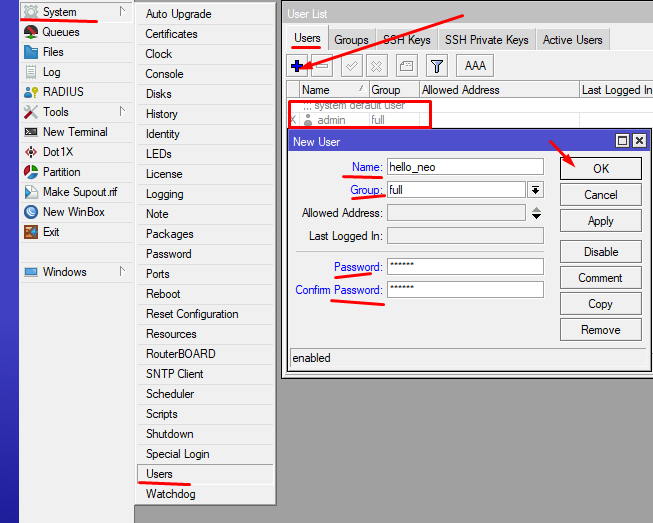

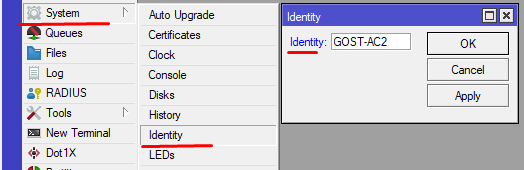

Шаг 4. В целях безопасности сразу же изменим параметры для доступа к роутеру. Для этого создадим нового пользователя с правами администратора. Проходим на вкладку System > Users > “+” > Задаем имя и пароль > Group – full > OK.

Отключаем пользователя “admin” с помощью кнопки “X”.

Перезапускаем сеанс WinBox – Session > Disconnect.

Повторяем подключение к роутеру, но уже с новыми данными для входа.

Шаг 5. Настройка параметров локальной сети.

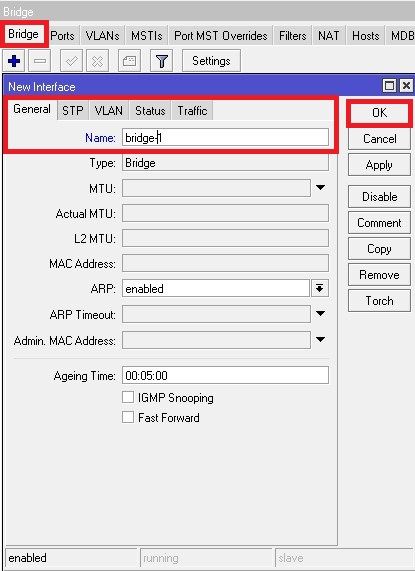

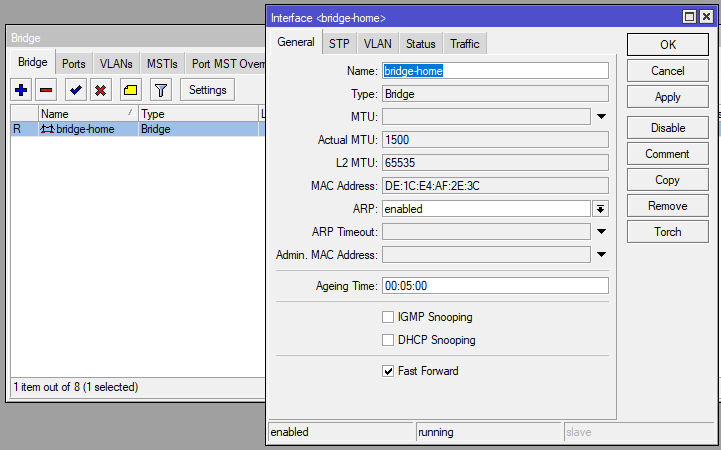

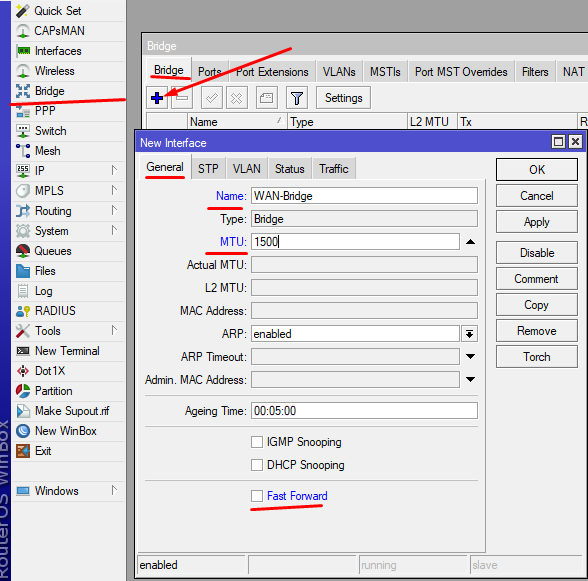

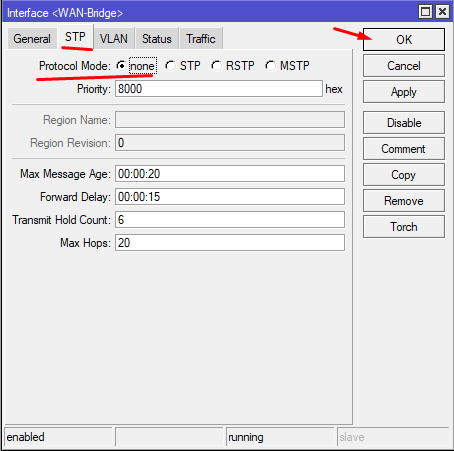

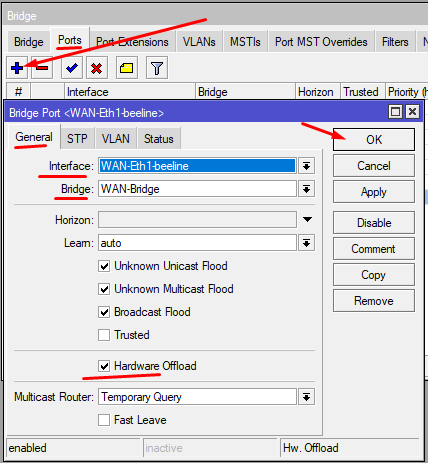

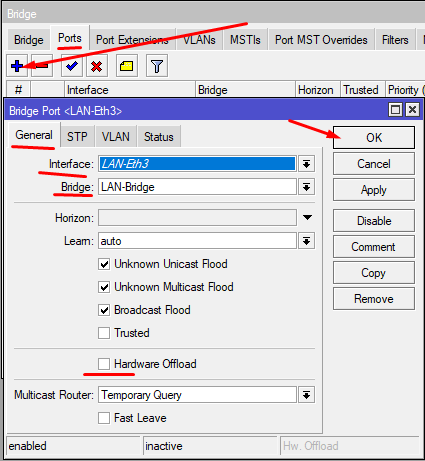

Объединим проводные и беспроводные интерфейсы роутера в единый Bridge. Проходим на вкладку Bridge > “+” > General > задаем имя > OK.

Новый Bridge создан.

Далее будем последовательно добавлять в созданный Bridge интерфейсы роутера. Для чего это делать? В обычных домашних роутерах (н-р, TP-Link, Mercusys) есть несколько портов, а также Wi-Fi интерфейс. Как правило первый порт всегда настроен как WAN-порт (для подключения кабеля интернет-провайдера). Остальные порты и беспроводной интерфейс уже объединены в единый Bridge, и эти настройки не изменить. В маршрутизаторах MikroTik другой подход. Абсолютно все порты в MikroTik равнозначны между собой, любой из них может быть настроен как WAN или LAN.

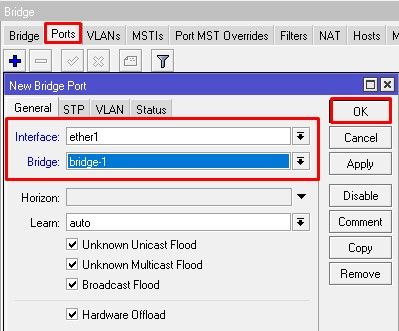

В нашем примере мы будем использовать первый порт для интернет-кабеля, а остальные порты и беспроводной интерфейс объединим в один сегмент.

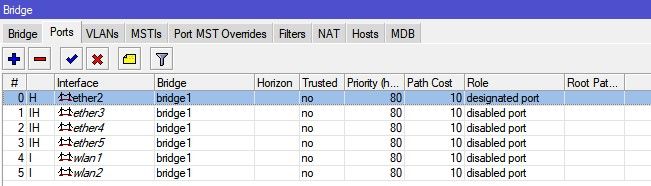

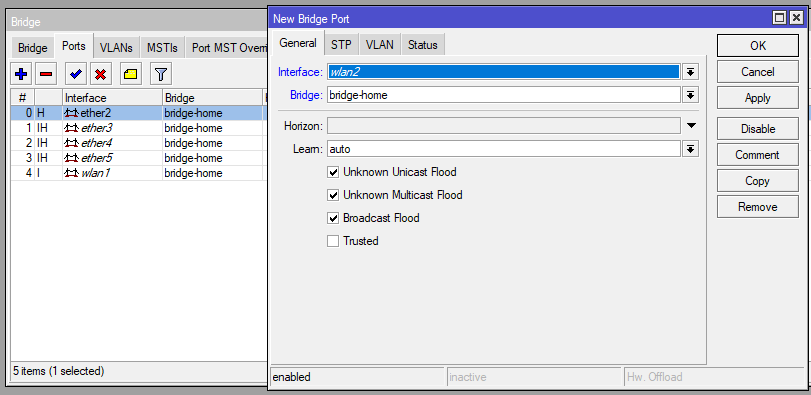

Проходим на вкладку “Ports” и через кнопку “+” последовательно добавляем все интерфейсы (ether2, ether3, ether4, ether5). Также добавляем два беспроводных интерфейса wlan1 и wlan2 (по умолчанию wlan1 для частоты 2.4 Ггц, wlan2 для частоты 5 Ггц). Порт ether1 в Bridge не добавляем.

Все интерфейсы добавлены в единый сегмент. Закрываем окно Bridge.

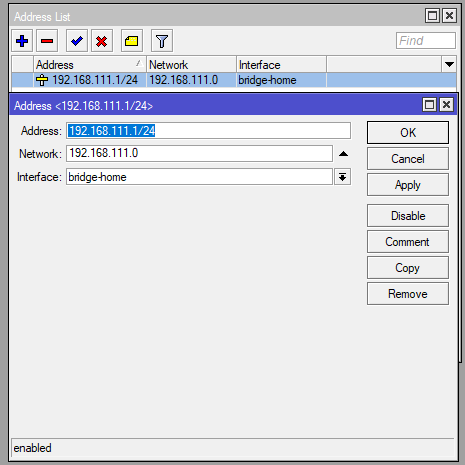

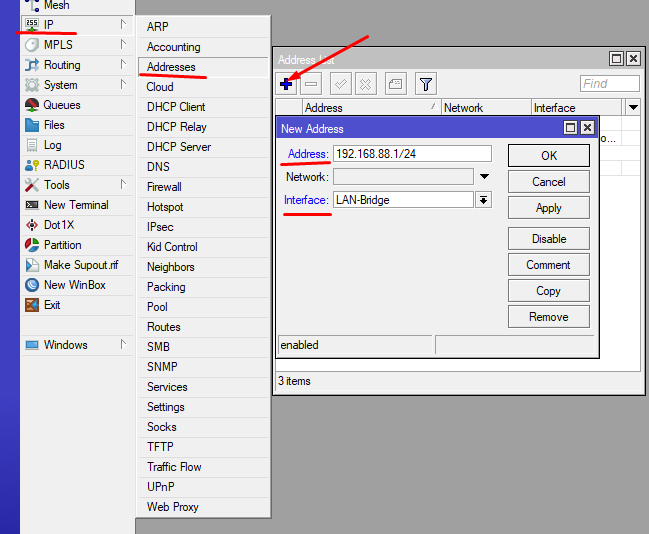

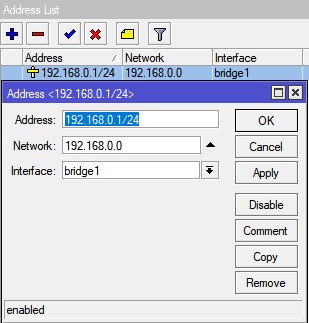

Шаг 6. Далее настроим параметры IP-адресации в локальной сети. Проходим на вкладку IP > Addresses > Address list > “+”.

Присвоим роутеру IP-адрес из диапазона частных IP-адресов. Подсеть назначим 10-ю, маску подсети 24 (255.255.255.0). 24-битная маска позволит нам использовать до 254-х IP-адресов в нашей локальной сети.

IP-адрес роутера будет такой – 192.168.10.1/24.

В поле “Interface” выбираем созданный нами Bridge.

Нажимаем Apply. Поле “Network” заполнится автоматически.

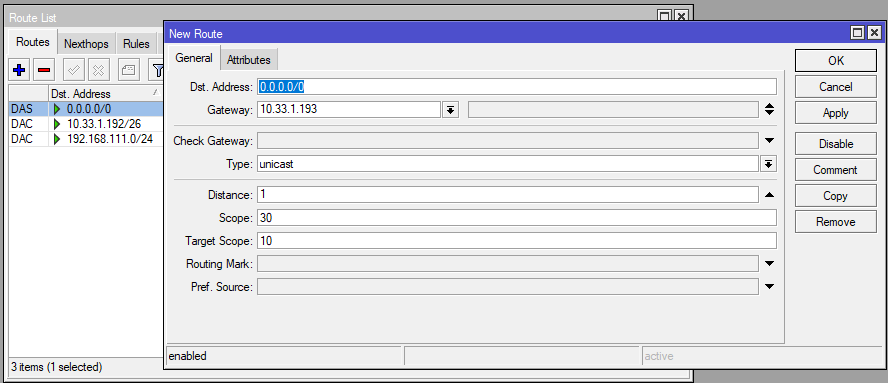

Шаг 7. Настройка доступа в интернет.

Подключаем кабель интернет-провайдера в первый порт (ether1). Тип подключения в нашем примере – динамический IP-адрес. Это означает, что IP-адрес от интернет-провайдера мы получим автоматически. Для этого нужно настроить параметры DHCP.

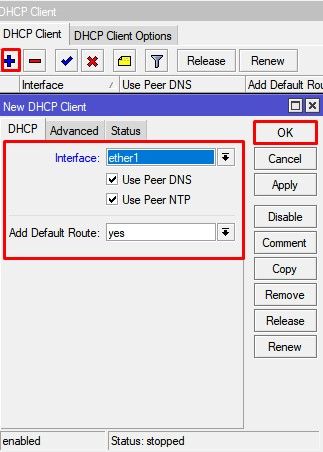

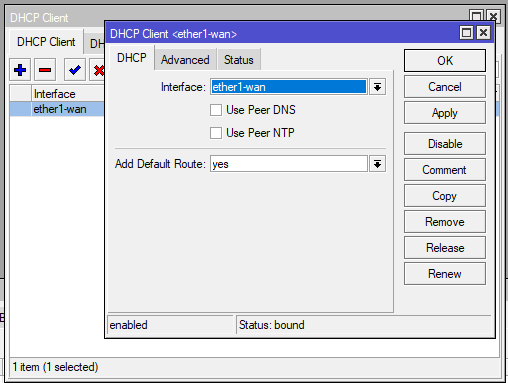

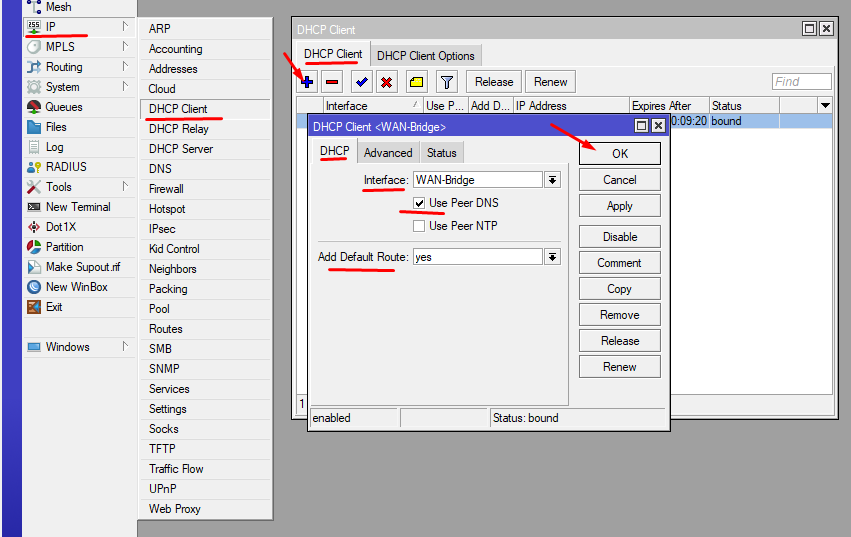

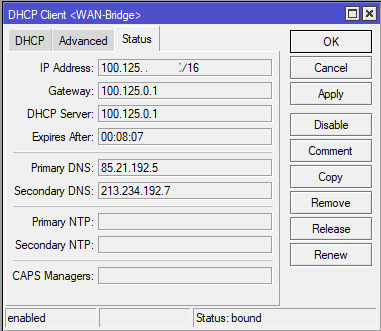

Проходим на вкладку IP > DHCP Client > “+”. Создаем новый DHCP клиент.

Присваиваем интерфейс ether1.

DNS и NTP мы получаем от интернет-провайдера автоматически, поэтому галочки оставляем.

Add Default Route (маршрут по умолчанию) оставляем “yes”.

Нажимаем OK.

DHCP клиент мы настроили, но IP-адрес пока не получен.

Все дело в том, что мой интернет-провайдер LINKINTEL использует привязку по MAC-адресу. Как привязать новый MAC-адрес устройства: обратиться в тех. поддержку интернет-провайдера или самостоятельно сменить MAC-адрес маршрутизатора MikroTik на адрес прежнего роутера.

В нашем примере рассмотрим как можно самостоятельно изменить MAC-адрес MikroTik.

Проходим на вкладку “New Terminal”. В терминале прописываем команду

interface ethernet set ether1 mac-address=адрес прежнего роутера.

Нажимаем Enter.

Проверим, получили ли мы IP-адрес от провайдера и есть связь с интернетом. Вводим в терминале команду ping 8.8.8.8 (пингуем DNS Google). Пинг проходит, следовательно интернет на MikroTik уже работает.

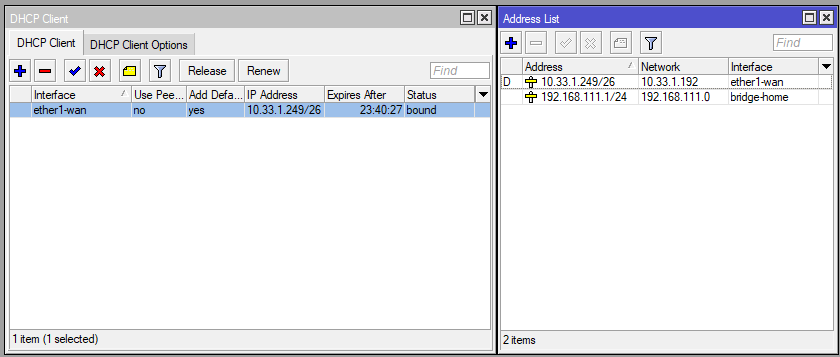

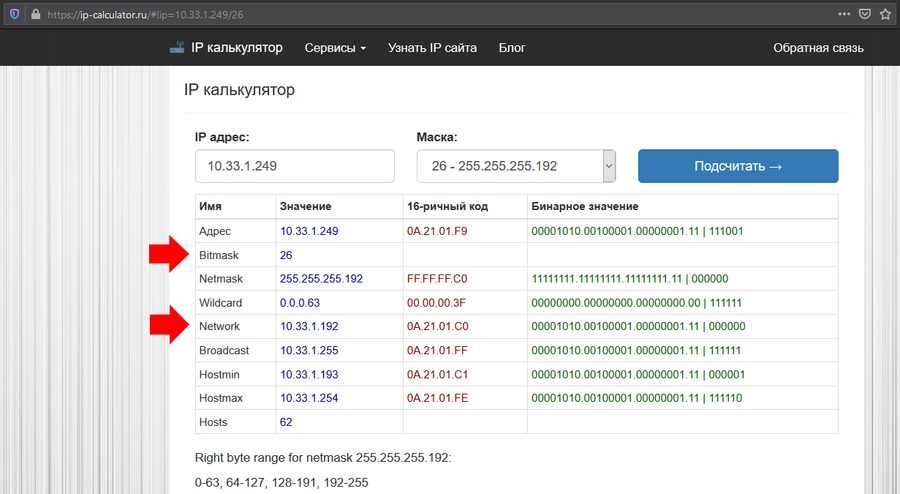

Интерфейс ether1 (порт WAN) автоматически получил IP-адрес от интернет-провайдера.

Следует отметить, что на всех устройствах, подключенных к роутеру (в том числе компьютер) выхода в интернет пока нет. Для того, чтобы интернет стал доступен на всех устройствах нужно настроить DHCP- сервер, а также NAT и Firewall.

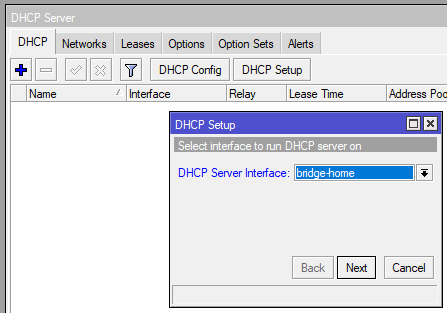

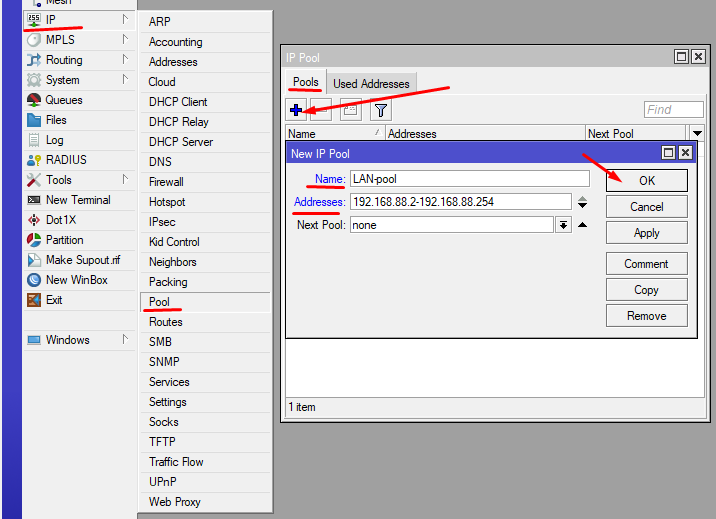

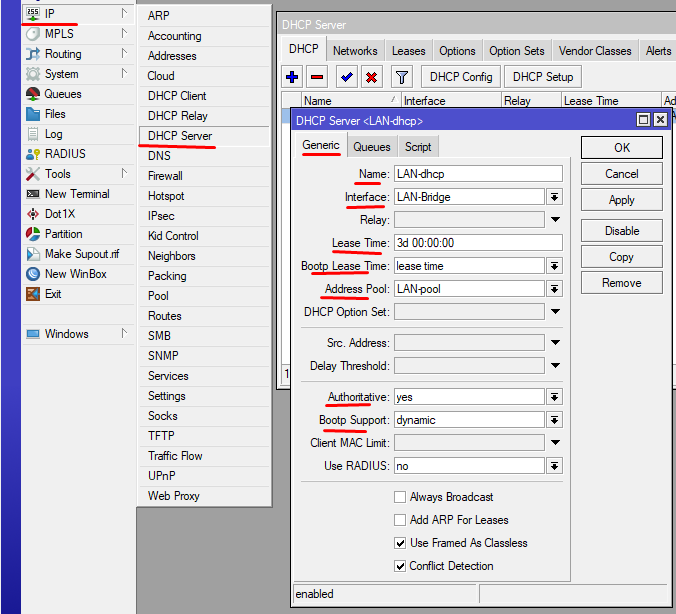

Шаг 8. Настройка DHCP – сервера.

Проходим на вкладку IP > DHCP Server > DHCP Setup. Интерфейсом назначаем созданный нами Bridge. Нажимаем “Next”.

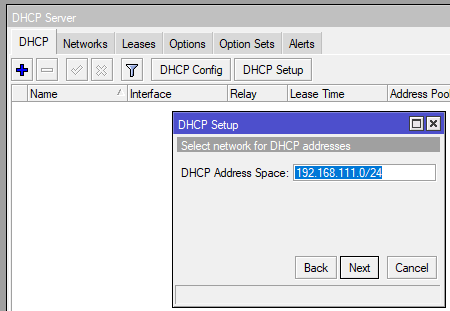

Адресное пространство для раздачи IP-адресов (DHCP Addresses Space) оставляем как есть. Нажимаем “Next”.

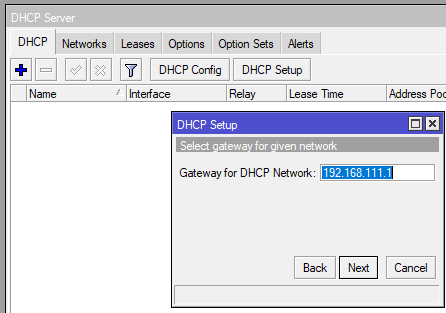

Задаем адрес шлюза сети (Gateway for DHCP Network). В нашем случае шлюзом выступает роутер MikroTik, соответственно его адрес и прописан в строке. Оставляем как есть. Нажимаем “Next”.

Диапазон (пул) адресов, выдаваемых DHCP – сервером (Addresses to Give Out) оставляем без изменений. Поскольку адрес 192.168.10.1 занят нашим роутером, диапазон адресов будет от 2 до 254. Нажимаем “Next”.

DNS мы получаем от интернет — провайдера автоматически, поэтому данное значение оставляем без изменений. Нажимаем “Next”.

Время аренды IP-адреса (Lease Time) можем оставить как есть или изменить на свое значение. Выставим 30 минут, нажимаем “Next”.

DHCP – сервер успешно сконфигурирован. Нажимаем “OK”.

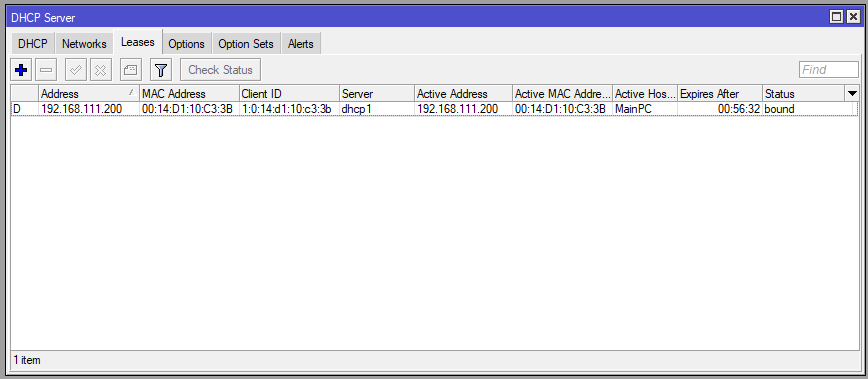

Компьютер, с которого мы производим настройку роутера, получил IP-адрес в локальной сети.

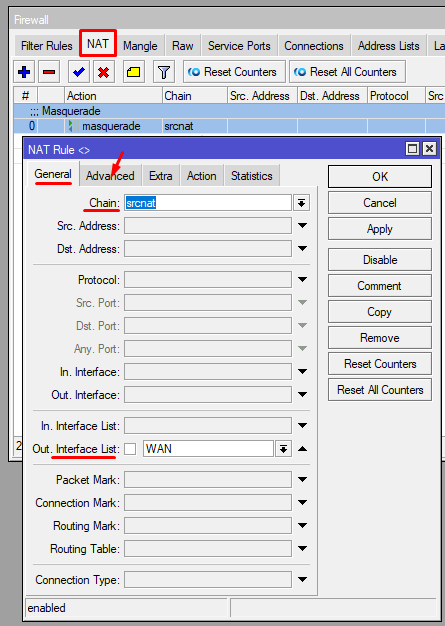

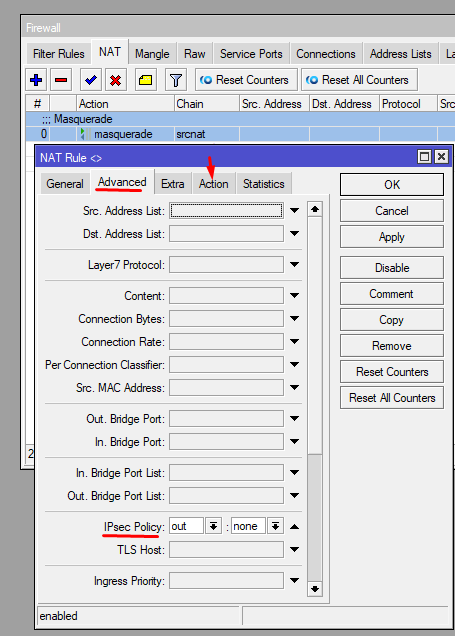

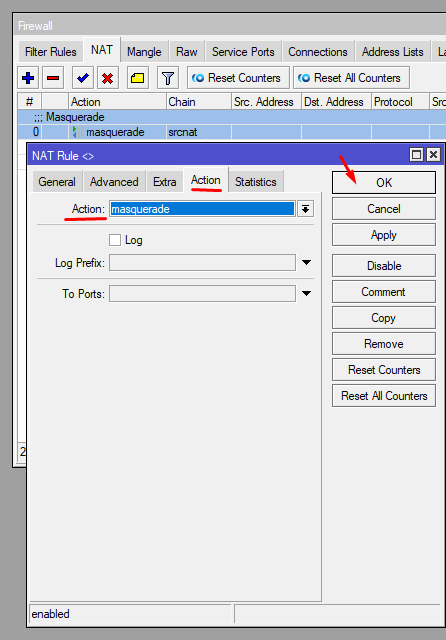

Шаг 9. Настройка NAT (Network Address Translation).

NAT преобразует частные IP-адреса устройств локальной сети в один публичный IP-адрес. Данный процесс позволяет иметь выход в интернет с любого устройства, подключенного к роутеру.

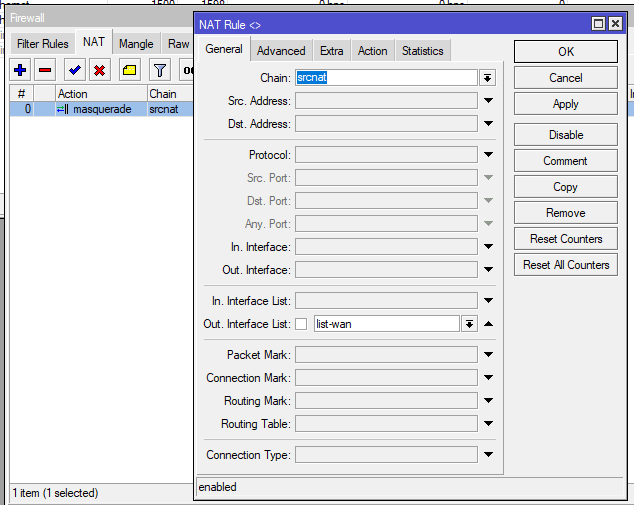

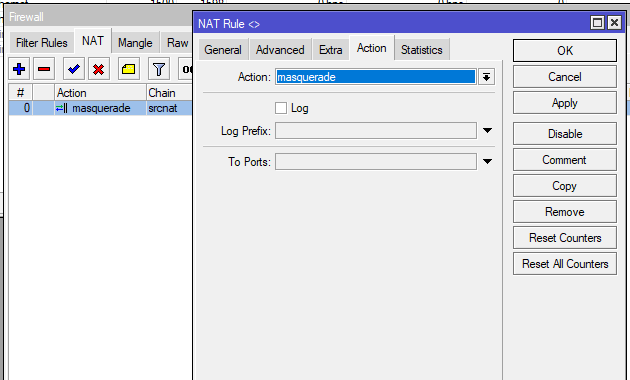

Проходим на вкладку IP > Firewall > NAT > “+”. В открывшемся окне в поле “Chain” оставляем значение “srcnat”, в поле “Out Interface” выбираем интерфейс ether1. Нажимаем “Apply”.

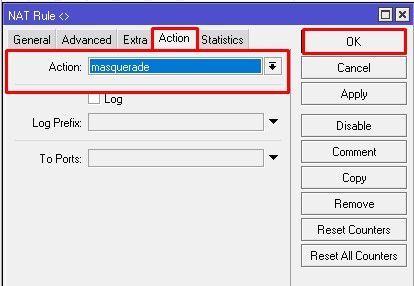

Далее проходим на вкладку “Action”. В поле “Action” выставляем значение “masquerade”. Нажимаем “OK”.

Настройка NAT успешно завершена. На компьютере уже должен заработать интернет.

Шаг 10. Настройка Wi-Fi.

По умолчанию беспроводные сети на роутерах MikroTik не защищены паролем. Как настроить параметры безопасности для беспроводной сети? Пройти на вкладку Wireless > Security Profiles > General. В открывшемся окне указаны параметры беспроводной сети по умолчанию.

В поле “Mode” выставляем значение “dynamic keys”.

В поле «Authentication Types» выбираем тип шифрования «WPA2 PSK».

В поле «WPA2 Pre-Shared Key» задаем пароль для сети Wi-Fi. Нажимаем «OK».

В нашем примере две беспроводные сети, ни одна из них не защищена паролем. Зададим для каждой сети свой определенный пароль. Для этого нужно будет создать два новых профиля безопасности.

Сначала создадим профиль для беспроводной сети 2.4 ГГц. С помощью кнопки “+” добавляем новый профиль. Задаем имя профиля и пароль для беспроводной сети. Нажимаем “OK”.

Далее создадим профиль безопасности для беспроводной сети 5 ГГц.

Профили безопасности для Wi-Fi сетей созданы.

Завершающим этапом будет настройка параметров беспроводных сетей. Сначала изменим параметры Wi-Fi сети 2.4 ГГц. Проходим на вкладку WiFi Interfaces > wlan1 > Wireless.

В поле “Mode” выставляем значение “ap bridge”.

В поле “Band” выбираем значение “2GHz-B/G/N”.

SSID – название беспроводной сети – назначаем новое имя.

В поле “Security Profile” выбираем созданный нами профиль для Wi-Fi сети 2.4 ГГц.

WPS Mode (режим WPS) можем оставить включенным или отключить (disabled) в целях безопасности. Нажимаем “OK”.

Далее настраиваем беспроводную сеть 5 ГГц (wlan2). Профилем безопасности назначаем профиль, созданный для сети 5 ГГц. Нажимаем “OK”.

Включаем оба интерфейса с помощью кнопки “V”.

Мы успешно настроили параметры беспроводных сетей. В списке доступных к подключению Wi-Fi должны появиться две созданные нами сети – каждая со своим названием и собственным паролем.

На этом настройка MikroTik hAP ac2 с нуля, без использования заводской конфигурации, завершена.

Мадина А.

Маршрутизатор(роутер) MikroTik hAP ac2 занимает исключительную позицию лидера для выбора в домашнем и бизнес сегменте.

MikroTik hAP ac² (модель RBD52G-5HacD2HnD-TC) — это двухдиапазонный Wi-Fi роутер на 5 гигабитных сетевых портов. Он также оснащен USB портом для подключения внешних накопителей или 3G/4G модемов.

Роутер отличается поддержкой аппаратного шифрования IPsec и возможностью установки пакета The Dude Server. The Dude Server предназначен для мониторинга различных устройств в сети, серверов, сервисов, установки связей между ними и оповещении при сбоях.

Краткие характеристики:

- Частота Wi-Fi: 2.4 и 5 ГГц

- Скорость Wi-Fi: 300 и 866.7 Мбит/с (стандарт AC — 866.7 Мбит/с, стандарт N — 300 Мбит/с)

- Частота процессора: 716 МГц

- Оперативная память: 128 Мб

- Порты:

- 5 × 1 Гбит/с LAN

- 1 × USB 2.0

Универсальный корпус позволяет установить MikroTik hAP ac² на столе вертикально, горизонтально или повесить на стену.

|

|

|

||

|

Вертикальная |

Горизонтальная |

Установка |

Полноразмерный порт USB 2.0 на корпусе роутера предназначен для подключения внешних накопителей или 3G/4G модемов.

Возможности MikroTik hAP ac2

До 80 узлов в сети

Роутер с легкостью справится с повседневными задачами в большинства установленных мест: офисе, гостинице, кафе и на открытых площадках.

Поддержка WiFi типа AC на частоте 5ГГц

Это становится решением в многоквартирных комплексах, местах аренды и везде, где нужно обеспечить стабильный WiFi сигнал. Кроме этого стандарт AC обеспечивает лучшие показатели скорости, до 866.7 Мбит/с.

Организация удаленного доступа VPN

Роутер MikroTik hAP ac2 поддерживает аппаратное шифрование IpSec, с помощью которого можно объединять офисы, предоставлять удалённый доступ для персональных сотрудников. Все информация при этом шифруется самыми последними алгоритмами по защите данных.

Единая WiFi сеть

Встроенный контроллер управления точками доступа WiFi MikroTik CAPsMAN позволяет объединять все WiFi устройства в сети в единую сеть. Миграция между точками доступа происходит по технологии быстрого роуминга, без потери сигнала.

Настройка 2 провайдеров

Автопереключение, балансировка нагрузки, MultiWan, Load balance, Failover – все это синонимы стабильной работы интернета.

И другие возможности MikroTik

Ограничение скорости, корпоративный доступ, защита от атак и высокая планка стабильной работы

Настройка MikroTik hAP ac2

-

- Обновление прошивки

- Настройка локальной сети LAN

- Настройка DHCP сервера

- Настройка интернета

- Настройка WiFi

- Проброс портов

- Настройка Firewall

Нужно настроить MikroTik hAP ac2?

Мы поможем настроить: маршрутизатор(роутер), точку доступа или коммутатор.

Базовая настройка маршрутизатора MikroTik hAP ac2 будет включать настройку основных сервисов для функционирования небольшой фирмы: интернет, WiFi, FireWall и проброс портов для доступа к серверу.

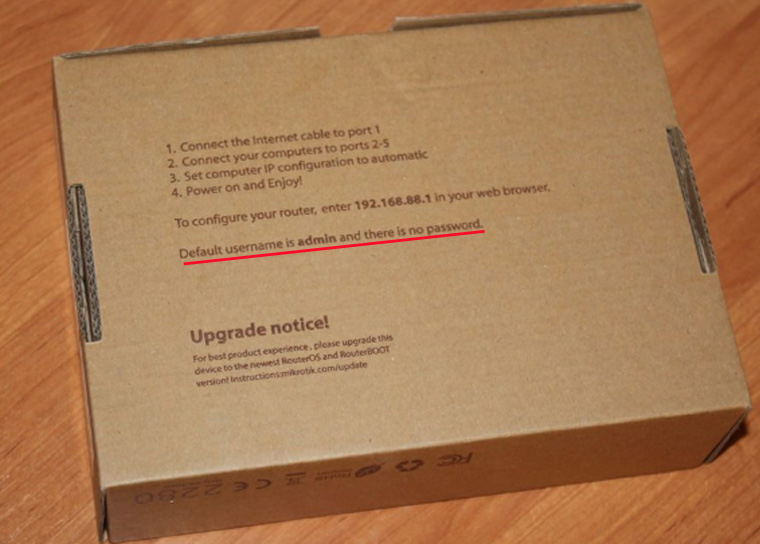

Подключение к роутеру MikroTik через WinBox

Эта утилита обнаружит устройство независимо от назначенного ему адреса. Чаще всего это 192.168.88.1, но и встречаются варианты когда ip адрес = «0.0.0.0». В этом случае подключение происходит по MAC адресу устройства. Кроме этого Winbox отображается все найденные устройства MikroTik в сети, а также дополнительную информацию(версия прошивки, UpTime):

данные для подключения по умолчанию

- пользователь = «admin»

- пароль = «»(пустой)

Установить пароль на роутер

Первым важным делом настройки нового роутера это обновление пароля администратора. Случаи бывали разные, это пункт просто нужно выполнить.

Настройка находится в System->Users

добавление нового пользователя с полными правами:

/user add name="admin-2" password="PASSWORD" group=full

деактивация старого пользователя:

/user set [find name="admin-2"] disable="yes"

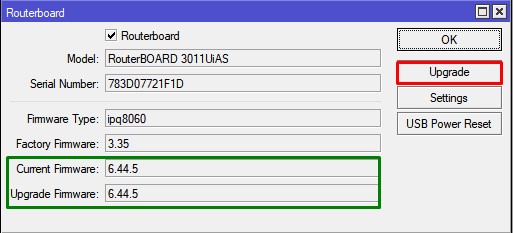

Обновление прошивки в MikroTik

Одной из важной задачей при вводе в эксплуатацию нового устройства MikroTik: маршрутизатора(роутера), коммутатора(свчитча) или точки доступа WiFi это обновление прошивки. Чаще всего это имело рекомендованный характер, но недавний инцидент с “back door” в категории long-term указал но то, что актуальность прошивки на устройствах MikroTik имеет критический характер.

Настройка находится в System->Packages

Действия в кнопке Download&Install произведут закачку выбранной редакции прошивки и автоматическую перезагрузку устройства. Установка будет произведена в момент загрузки. Не выключайте устройство до полной перезагрузки и обеспечьте стабильное питание электросети при обновлении прошивки.

Редакции прошивок MikroTik

- long term(bug fix only) – самая стабильная версия. Рекомендовано для производственных сред!

- stable(current) – long term плюс поддержка новых функций. Новые технологии это всегда хорошо.

Другие редакции не рекомендуется устанавливать в рабочие устройства, т.к. это может привести к нежелательным последствиям.

Важным дополнением в обновлении прошивки является обновление Current Firmware – это аппаратная прошивка, аналог BIOS в компьютере.

Настройка находится тут System->Routerboard

Изменения вступят в силу после перезагрузки устройства(System→Reboot).

Настройка локальной сети MikroTik LAN

Данная настройка состоит из следующих ключевых этапов:

- Объединение все локальных портов в bridge;

- Настройка локальногоIP адреса для MikroTik;

- Настройка DHCP сервера.

Настройка MikroTik bridge

Стоит учитывать, что такое объединение программное и управляется CPU. Этот факт важен при значительных нагрузках на CPU.

Настройка находится в основном меню Bridge

добавление нового bridge

/interface bridge add name=bridge-1

добавление портов(LAN, VLAN, WLAN и тд)

/interface bridge port add bridge=bridge-1 hw=yes interface=ether2 /interface bridge port add bridge=bridge-1 hw=yes interface=ether3 /interface bridge port add bridge=bridge-1 hw=yes interface=ether4 /interface bridge port add bridge=bridge-1 hw=yes interface=ether5 /interface bridge port add bridge=bridge-1 interface=wlan1 /interface bridge port add bridge=bridge-1 interface=wlan2

Hardware Offload — аппаратная поддержка bridge отдельным чипом. Список поддерживаемых устройств.

По итогам, закладка Bridge->Ports должна иметь вид:

Назначение локального IP адреса

После добавления портов в bridge нужно назначить статический IP адрес и правильней всего это указать на интерфейс bridge1. Частой ошибкой можно встретить конфигурацию, когда сетевые настройки назначаются на LAN интерфейс, к которому подключён up link или ПК, с которого производится настройка MikroTik.

Настройка находится в IP->Addresses

/ip address add address=192.168.0.1/24 interface=bridge1 network=192.168.0.0

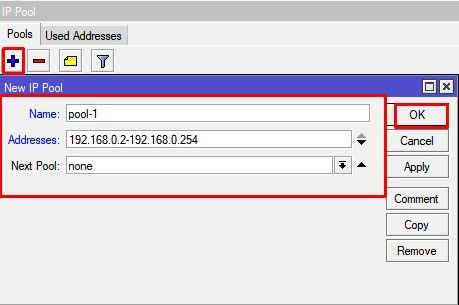

Настройка DCHP в MikroTik hAP ac2

Будет состоять из 3-ёх пунктов:

Определение диапазона назначаемых ip адресов

Настройка находится в IP->Pool

/ip pool add name=pool-1 ranges=192.168.0.2-192.168.0.254

Задание сетевых настроек для клиента

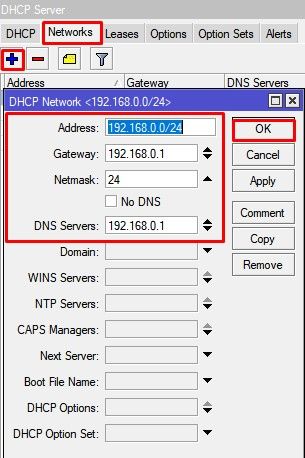

Настройка находится в IP->DHCP Server->Networks

/ip dhcp-server network add address=192.168.0.0/24 dns-server=192.168.0.1 gateway=192.168.0.1 netmask=24

Общие настройки MikroTik DCHP сервера

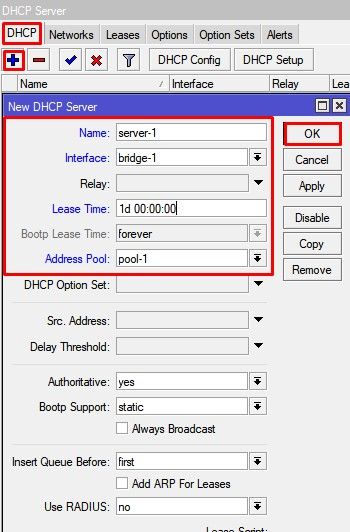

Настройка находится в IP->DHCP Server->DHCP

/ip dhcp-server add address-pool=pool-1 disabled=no interface=ether-1 lease-time=1w name=server-1

Дополнение: если DHCP нужно применить к одному из портов bridge, то в качестве интерфейса нужно указать именно этот bridge.

Add ARP For Leases — добавляет MAC адрес устройства в таблицу ARP, которому был выдан ip адрес. Можно использовать в качестве блокировки статических ip. Без присутствия соответствующего MAC в таблице ARP пакеты с данного устройства не будут обрабатываться.

Настройка Интернета на роутере MikroTik hAP ac2

Данная настройка состоит из двух пунктов: настройки подключения на определенном порту, а также активация NAT(masquerade).

!!! Роутеры MikroTik не имеют заведома определённых портов LAN и WAN, эта группировка и назначение отводится для специалиста, который занимается настройкой маршрутизатора MikroTik.

- DHCP клиент

- Статический IP

- PPPOE

DHCP клиент

Настройка DHCP client в MikroTik

Настройка находится в IP->DHCP Client

/ip dhcp-client add add-default-route=no dhcp-options=hostname,clientid disabled=no interface=ether1

Опцией Add Default Route можно манипулировать, но выключенное состояние потребует ручного добавления маршрута. Это может стать полезным при использовании балансировки между несколькими линиями интернета.

Статический IP

Настройка статического IP в MikroTik

Будет состоять из трех разделов:

- Настройка IP адреса на интерфейсе;

- Настройка DNS;

- Создание статического маршрута.

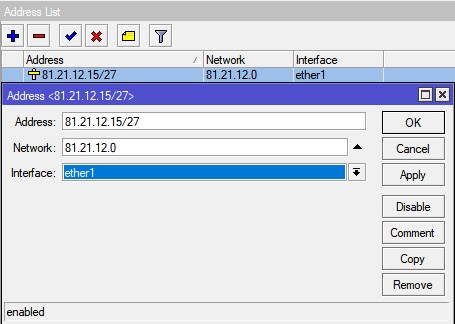

- Настройка находится в IP->Addresses

установка ip адреса на выбранный интерфейс

/ip address add address=81.21.12.15/27 interface=ether1 network=81.21.12.0

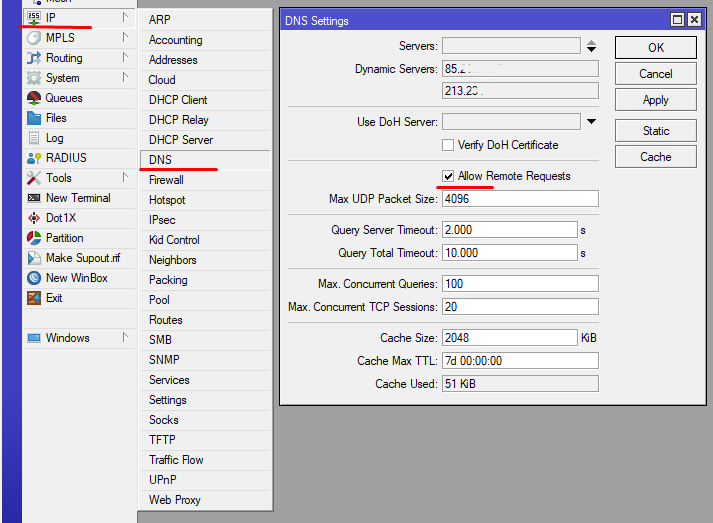

- Настройка находится в IP->DNS

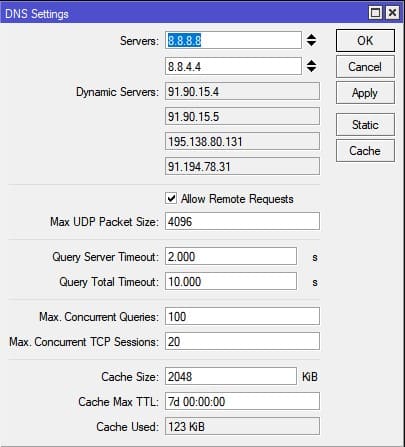

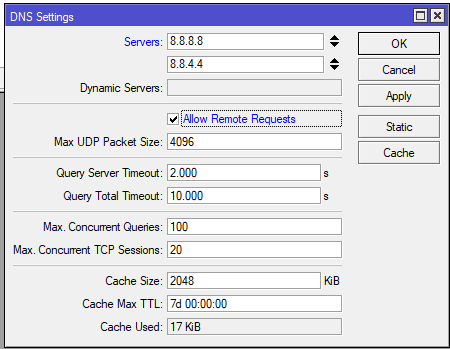

/ip dns set allow-remote-requests=yes servers=8.8.8.8,8.8.4.4

- Настройка находится в IP->Routes

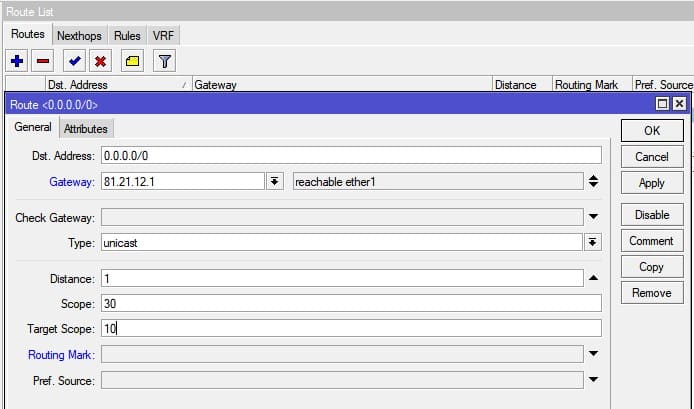

/ip route distance=1 gateway=81.21.12.1

PPPOE

Настройка PPPOE в MikroTik

Настройка находится в PPP->Interface

/interface pppoe-client add add-default-route=yes disabled=no interface=ether-1 name= pppoe-out password=PASSWORD use-peer-dns=yes user=USER

Настройка MiktoTik NAT

Настройка находится в IP->Firewall->NAT

правило для работы интернета

/ip firewall nat add action=masquerade chain=srcnat out-interface=ether1

Дополнение: srcnat можно использовать ещё в ситуации, когда на исходящем порту несколько ip адресов: провайдер выделил диапазон адресов на одном проводном подключении.

Настройка WiFi на роутере MikroTik hAP ac2

На борту роутера MikroTik hAP ac2 присутствуют два WiFi модуля для одновременной работы в диапазонах 2.4ГГц и 5ГГц. Для их включения нужно последовательно настроить каждый из них.

Первым делом нужно настроить конфигурацию безопасности. Если локальная сеть не содержит гостевой сети, можно отредактировать конфигурацию по умолчанию.

Настройка пароля для WiFi в MikroTik

Настройка находится в Wireless->Security Profiles

/interface wireless security-profiles set [ find default=yes ] authentication-types=wpa2-psk eap-methods="" group-key-update=1h mode=dynamic-keys supplicant-identity=MikroTik wpa2-pre-shared-key=12345678

Настройка имени WiFi(SSID) сети на частоте 2,4ГГц и 5ГГц

Роутер и WiFi точка доступа не будет блокировать настройку конфигурации WiFi если задать одно SSID имя. WiFi сигналы будут распространяться на абсолютно разные антеннах и в разных частотных диапазонах.

- Настройка WiFi 2,4ГГц

- Настройка WiFi 5ГГц

Настройка WiFi 2,4ГГц

Настройки находятся Wireless->WiFi Interfaces

/interface wireless set [ find default-name=wlan1 ] band=2ghz-b/g/n channel-width=20/40mhz-Ce disabled=no distance=indoors frequency=auto mode=ap-bridge ssid=Mikrotik wireless-protocol=802.11

Настройка WiFi 5ГГц

Настройки находятся Wireless->WiFi Interfaces

/interface wireless

set [ find default-name=wlan2 ] band=5ghz-a/n/ac channel-width=

20/40/80mhz-Ceee disabled=no frequency=auto mode=ap-bridge

security-profile=profile1 ssid=TopNet

Важно принимать факт нахождения wifi интерфейса в составе bridge, без этой настройки wifi клиенты не смогут получит ip адрес(dhcp сервер настроен на bridge), взаимодействовать с локальной сетью и будут ограничены доступом в интернет.

Проброс портов в роутере MikroTik hAP ac2

Настройка находится в IP->Firewall->NAT

/ip firewall nat add action=dst-nat chain=dstnat dst-address=10.10.10.52 dst-port=80,443 in-interface=ether1 protocol=tcp to-addresses=192.168.0.2

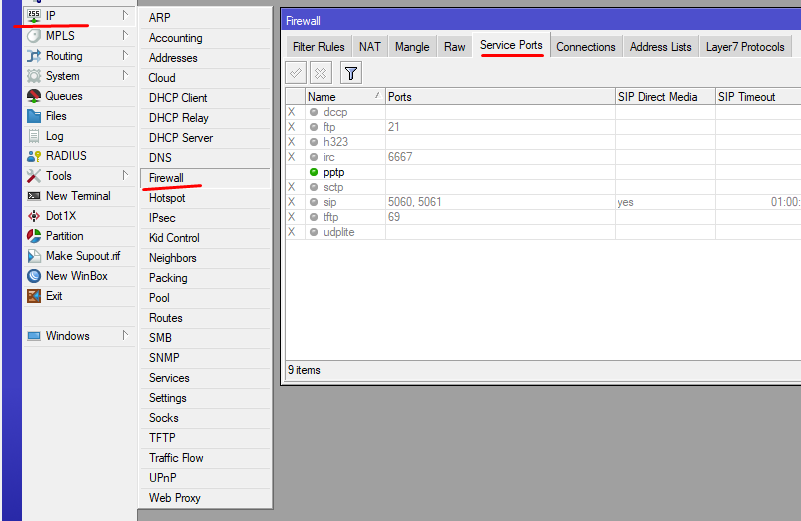

Настройка Mikrotik FireWall на роутере MikroTik hAP ac2

Настройка находится в IP->Firewall

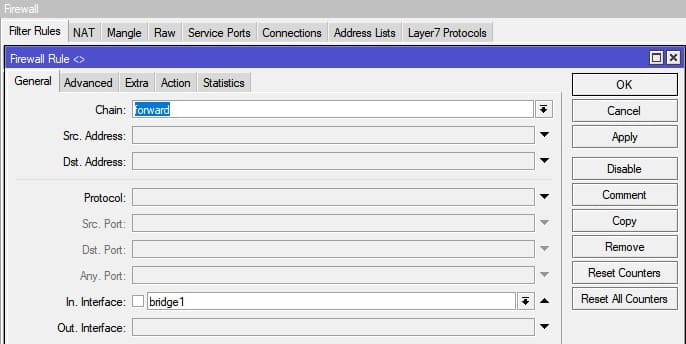

Разрешение для уже установленных соединений

/ip firewall filter add action=accept chain=forward connection-state=established,related

/ip firewall filter add action=accept chain=in connection-state=established,related

Доверительные правила для локальной сети

/ip firewall filter add action=accept chain=input in-interface=bridge1 add action=accept chain=forward in-interface=bridge1

Разрешить ICMP запросы с WAN интерфейсов

/ip firewall filter add action=accept chain=in protocol=icmp in-interface=pppoe-out1

Удалить все входящие пакеты с WAN интерфейсов

/ip firewall filter add action=drop chain=input in-interface=pppoe-out1

Удалить все пакеты в состоянии invalid

/ip firewall filter add action=drop chain=forward connection-state=invalid

/ip firewall filter add action=drop chain=input connection-state=invalid

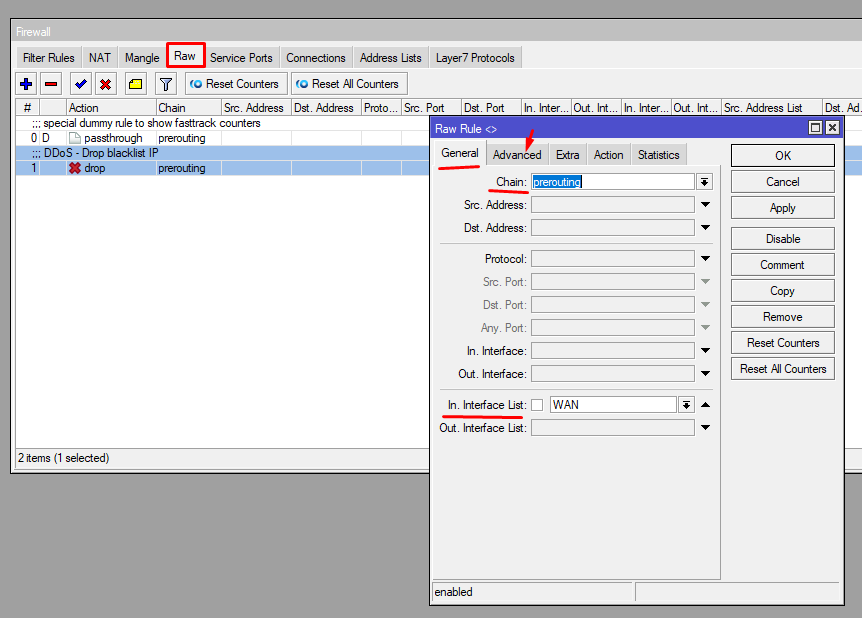

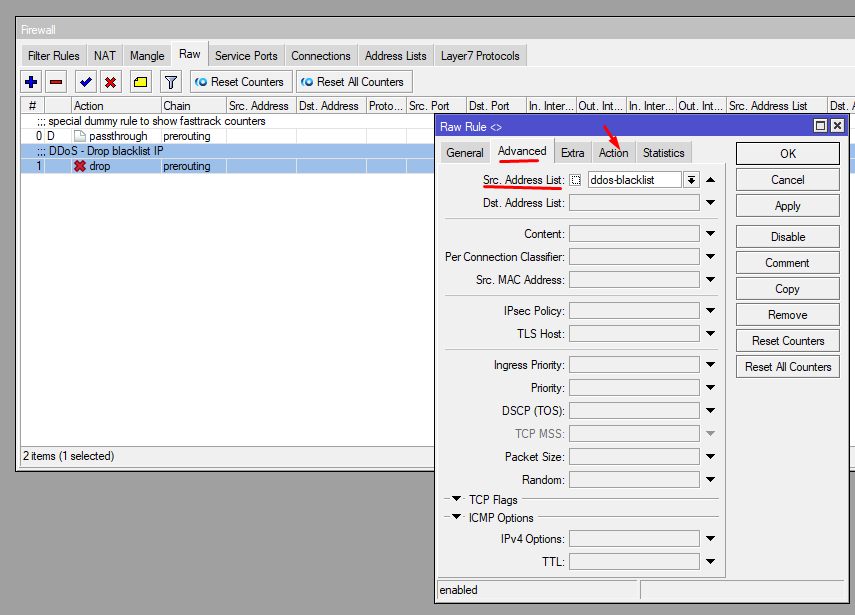

С расширенной версией по настройке Firewall в роутере MikroTik можно ознакомиться в статье Настройка Firewall в MikroTik, защита от DDOS атаки.

Есть вопросы или предложения по настройке MikroTik hAP ac2? Активно предлагай свой вариант настройки! Оставить комментарий →

Много времени утекло с момента написания статьи по настройке MikroTik RB750. Созрела Router OS v6. Вышло много моделей роутеров с поддержкой 802.11AC. Wi-Fi появился в 90% продукции MikroTik для SOHO. Появился Quick Set, который сильно упростил настройку начинающим пользователям. Но мы же хотим вручную всё настраивать? С пониманием всех нюансов! Рассмотрим пример настройки Wi-Fi на самом перспективном роутере MikroTik — hAP AC^2

Освоить MikroTik Вы можете с помощью онлайн-куса «Настройка оборудования MikroTik». Курс содержит все темы, которые изучаются на официальном курсе MTCNA. Автор курса – официальный тренер MikroTik. Материал подходит и тем, кто уже давно работает с микротиками, и тем, кто еще их не держал в руках. В состав входят 162 видеоурока, 45 лабораторных работ, вопросы для самопроверки и конспект.

Для тех кто не хочет тратить своё дорогое время на изучение данного мануала предлагаем нашу платную помощь.

Хороший роутер: Четырёхядерный CPU IPQ-4018 с частотой 716 мГц и архитектурой ARM, 128 mb ОЗУ, 2.5 dbi антены, 5 гигабитных Ethernet портов, поддержка 802.11AC wave-2. Всё по феншую

Настроим MikroTik hAP AC^2 для ByFly и Wi-Fi на нём. Инструкция подойдёт для любого провайдера с PPPoE (A1, Ростелеком например). Для начала соединяем первый порт MikroTik c первым портом терминала Белтелеком (ByFly). Интернет появится у вас сразу, но будет нюанс — появится также и двойной (а может и тройной) NAT. Если вы выкупаете для своего офиса статический IP это не желательно — работа некоторых потребителей интернета в такой сети будет затруднена. Впрочем если вы не выкупали статический IP — двойной или тройной NAT у вас, уже не имеет значения и вы можете сразу перейти к настройке Wi-Fi:

Покуда вы знакомитесь с этой инструкцией и у вас есть интернет, качаете WinBox последней версии от сюда если у вас Windows: https://mikrotik.com/download .Если у вас Mac то есть та же утилита WinBox4Mac только запускаемая из под wine: https://joshaven.com/resources/tools/winbox-for-mac/

Настройка интернета на роутере MikroTik hAP AC^2

Запускаем WinBox и находим в сети роутер с IP 192.168.88.1. Зацепить можно не только по IP но и по MAC, что мы и сделаем:

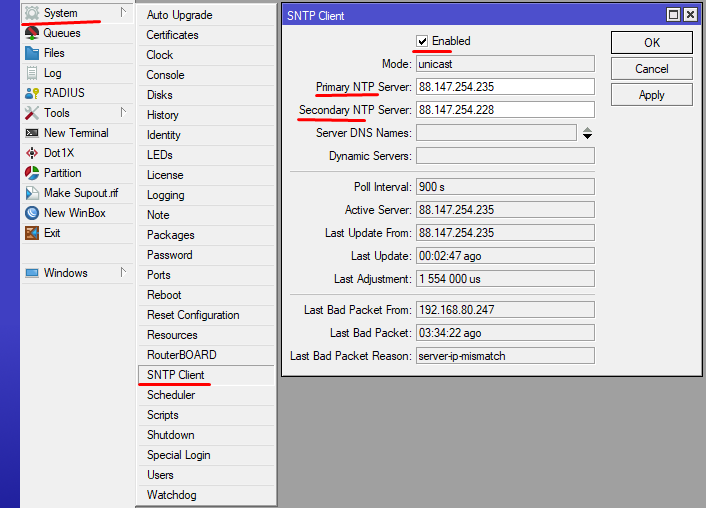

Первое, что надо сдалать зайти IP/DHCP Client и увеличить метрику (Default route distance):

Это позволит при замене терминала или его сбросе на заводские настройки сразу иметь интернет на роуторе и у пользователей если вы настроите интернет через PPPoE client:

Иногда это позволяет выиграть время для устранения сбоя.

Пока интернет работает можно обновить ПО на роутере:

Нажимаем Check For Updates:

Проверяем обновления Long Term: Самые надёжные и провереные обновления с минимумом ошибок.

После установки обновлений и перезагрузки роутера создадим PPPoE клиент:

Напишем название PPPoE клиента, и ethernet интерфейс на который его навесим:

Запишем логин, пароль от соединения с интернетом:

И поставим галочку Use Peer DNS если вы не собираетесь резервировать интернет соединение с помощью другого интернет провайдера. (Через резервного провайдера DNS ByFly могут быть недоступны)

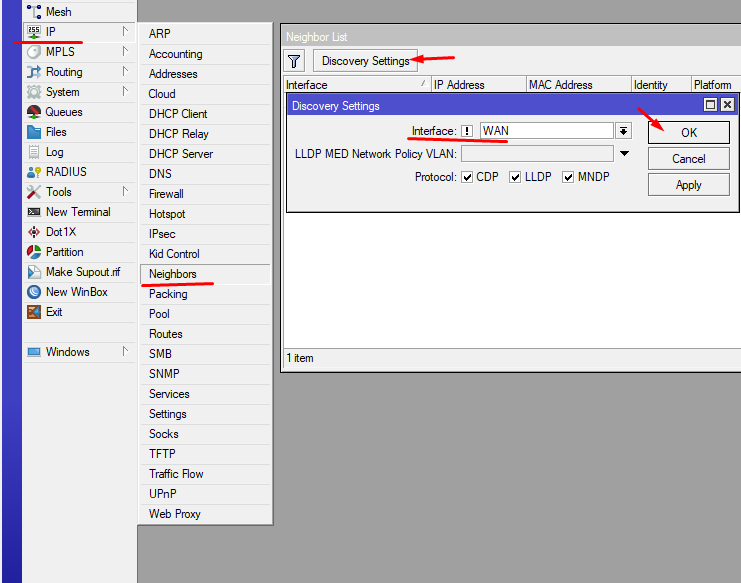

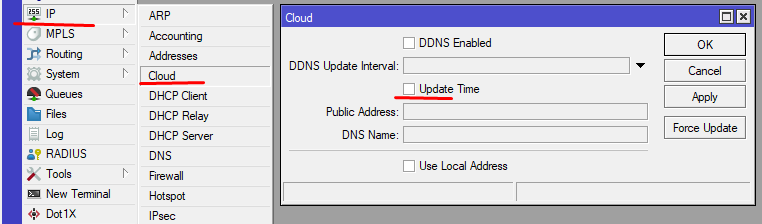

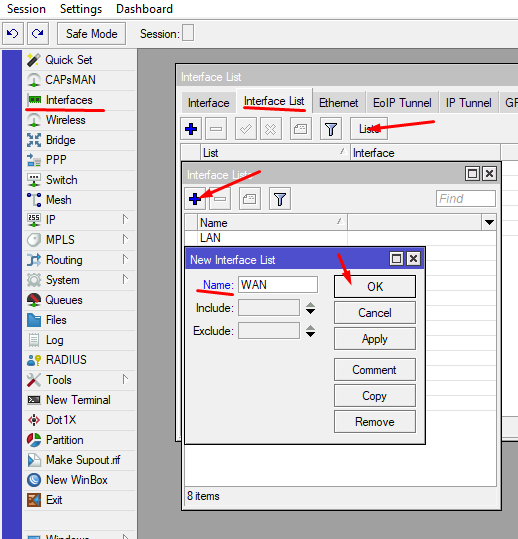

Добавляем созданый интерфейс ByFly в Interface List WAN:

Проще всего копированием и редактированием ether1 в листе WAN.

Это действие добавляет scr-nat -> masquarade на интерфейс ByFly и блокирует подключение из интернета к нему, что уменьшит число DDOS атак на ваш роутер.

Теперь можно позвонить на ByFly (телефон 123) и попросить чтобы ваш терминал (Промсвязь или Huawei) перенастроили из роутера в бридж. После этого если у вас всё правильно напротив интерфейса ByFly загорится буква R:

Интернет по кабелю уже должен работать!

Настройка Wi-Fi на роутере MikroTik hAP AC^2

Для начало настроим профиль где укажем пароль сети и алгоритмы шифрования: От использования WPA PSK и tkip в целях улучшения производительности и защищённости сети имеет смысл отказаться. Если хотите обеспечить максимальную совместимость — галочки надо поставить всё же.

Shared Key 12345678 указан лишь для примера. Лучшие пароли содержат буквы в разном регистре, цифры и спец символы.

Назовём нашу сеть как-нибудь: MikroTik и выберем регион:

После нажатия кнопочки Advanced Mode можно увидеть больше настроек: можно выбрать Security Profile.

- Можно включить «WMM support» чтобы sip телефоны меньше хрюкали через Wi-Fi, если они есть в сети. Если их нет, то включение может немного уменьшить производительность.

- Можно выключить WPS mode и увеличить этим защищённость вашей сети. Если у вас один Apple дома, выключайте — iPhone, iPad и Mac всё равно не поддерживают этот протокол.

- В старых версиях Router OS с фиксированными зачениями Frequency лучше работал Wi-Fi. В новых, возможно, с значением Auto работает лучше.

- Если сеть общественная — имеет смысл выключить передачу данных между клиентами сняв галочку Default Forward. Это увеличит ёмкость сети.

- Использование Band B/G/N позволит сделать сеть максимально совместимой. Некоторые клиенты с поддержкой N протокола не могут соединиться с сетью в которой отключён B/G.

- Если у вас старые iPad 1, 2 iPad mini имеет смысл включить длинную преамбулу. Возможно в других устройствах это тоже уменьшит торможение Wi-Fi.

- Мощность передатчика в hAP AC lite, hAP AC, hAP AC^2 не имеет смысл регулировать. Как правило это уменьшит производительность и совместимость

- Hw. Protection Mode: Данный пункт может помочь в решении проблемы скрытого узла, если указать «rts cts».

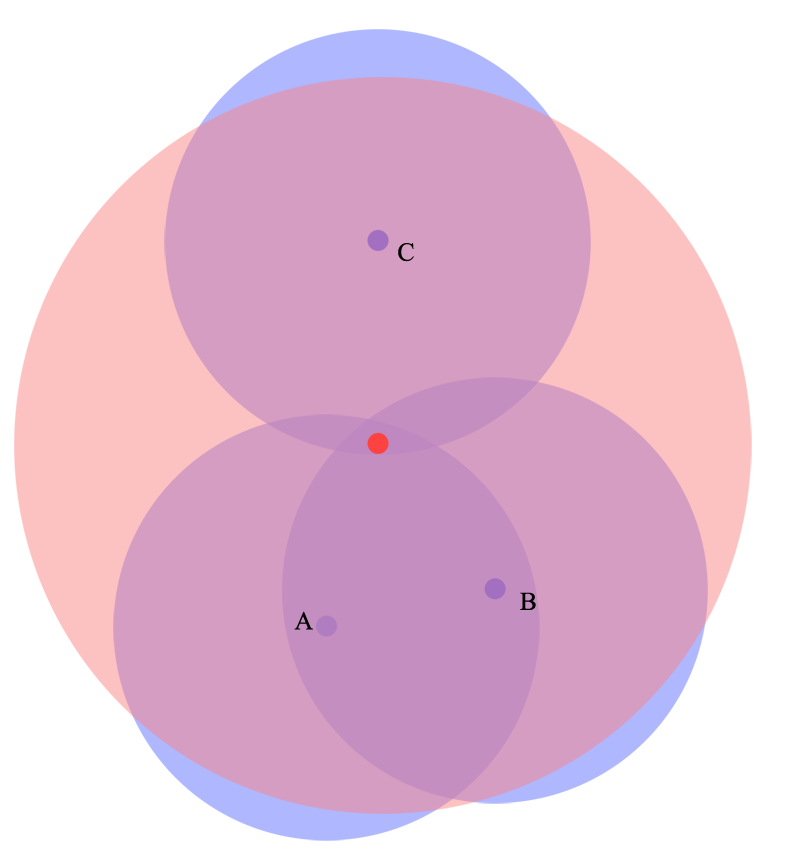

Совсем кратко: 802.11 (он же вифи) – это единая среда передачи данных (Вспомните устройство ХАБ), а в стандарте 802.11 указанно, что клиенты сами определяют между собой, кто и когда будет производить запись, НО есть один нюанс это условие будет работать, только если клиенты видят друг друга напрямую. Если же два клиента начнут писать одновременно, то мы получаем коллизию.

Клиенты А и B видят друг друга, а А и С нет.

Включение «rts cts» помогает уменьшить количество лагов в сетях с большим количеством клиентов.

Аналогично настраивается 5гГц инетрфейс:

Это позволит получить роуминг между сетью 2.4 гГц и 5 гГц. Как это будет работать можно почитать тут.

Если вам нужно больше настроек Wi-Fi то можно почитать эту статью:

Настройка роутера MikroTik для дома и малого офиса завершена. Возможно вы захотите обратиться за платной настройкой к нам.

Если вы хотите использовать MikroTik в средней локальной сети необходимо подумать как ограничить трафик пользователей: настройка ограничений скорости для пользователей на MikroTik с помощью динамического шейпинга.

Для Wi-Fi можно также настроить мак фильтрацию на MikroTik

Освоить MikroTik Вы можете с помощью онлайн-куса «Настройка оборудования MikroTik». Курс содержит все темы, которые изучаются на официальном курсе MTCNA. Автор курса – официальный тренер MikroTik. Материал подходит и тем, кто уже давно работает с микротиками, и тем, кто еще их не держал в руках. В состав входят 162 видеоурока, 45 лабораторных работ, вопросы для самопроверки и конспект.

Настройка маршрутизаторов на RouterOS 7 описана в статье: Настройка маршрутизатора MikroTik с нуля (RouterOS 7).

Ниже представленный материал описывает пошаговую настройку маршрутизатора MikroTik для дома или небольшого офиса от момента его подключения к электрической розетке до момента, когда роутер можно убрать на свое рабочее место и благополучно о нем забыть. Конфигурация включает в себя настройка проводных сетевых интерфейсов, работающих в локальной сети, настройка для работы с интернетом провайдера, настройка Wi-Fi, минимальная необходимая конфигурация Firewall и другие настройки для безопасной работы маршрутизатора и устройств подключенных к нему.

Настройка будет производиться на примере маршрутизатора MikroTik hAP ac^2 (RBD52G-5HacD2HnD), но другие устройства настраиваются точно так же, т.к. все маршрутизаторы работают под управлением единой системы RouterOS. Изначально настраиваемый экземпляр имел версию RouterOS 6.44. Настройка описывает подключение абонентов к сети интернет по технологии Ethernet.

- Подготовка к настройке

- Первое подключение к маршрутизатору MikroTik

- Настройка пользователей в MikroTik

- Настройка локальной сети

- Настройка интернет на MikroTik

- Обновление RouterOS

- Работа с пакетами

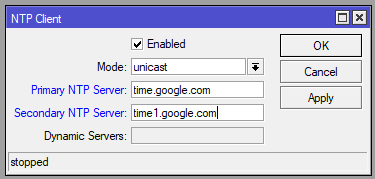

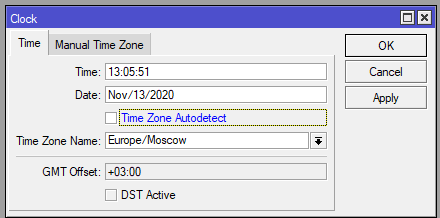

- Настройка синхронизации времени

- Настройка Wi-Fi

- Дополнительные настройки

- Заключение

Подготовка к настройке

Первым делом обзаводимся проводом UPT5 (патч-кордом), которым компьютер будет подключаться к маршрутизатору, к сожалению, производитель не комплектует свои устройства такой мелочью. Вторым, скачиваем программу WinBox с сайта MikroTik (прямые ссылки для версии WinBox_x32 и WinBox_x64). Маршрутизатор можно настраивать через Web интерфейс, через командную строку при помощи Telnet или SSH, но WinBox самый наглядный и удобный инструмент для настройки (особенно для не подготовленного пользователя). Третье, в настройках сетевой карты компьютера проверить, а по необходимости установить, получение IPv4 адреса по DHCP. Для компьютеров на ОС Windows это делается в Панель управления -> Все элементы панели управления -> Центр управления сетями и общим доступом -> Изменение параметров адаптера -> правой клавишей на Подключение по локальной сети -> Свойства -> IP версии 4 (TCP/IP) (Галочка должна быть установлена!!!) -> Свойства, установить Получить IP-адрес автоматически и Получить адрес DNS сервера автоматически.

Первое подключение к маршрутизатору MikroTik

Провод провайдера, по которому приходит интернет, не подключаем!!! Это будет сделано позже.

Патч-кордом подключаем компьютер к устройству, на маршрутизаторе, для подключения используем порты со 2 по 5. Включаем устройство в электрическую розетку. Запускаем WinBox. После загрузки маршрутизатора в WinBox во вкладке Neighbors мы увидим наше устройство. Нажимаем на него, в поле Login пишем пользователя admin, поле Password оставляем пустым, кнопка Connect.

При первом входе на устройство появляется сообщение с настройками роутера «из коробки». Те, кто хочет попробовать быстро настроить устройство, могут нажать кнопку OK и далее попробовать настроить свое устройство через режим Quick Set, у кого-то это получится, у кого-то нет, кто-то будет крыть устройство, компанию и тех, кто посоветовал это приобрести на чем свет стоит. Те, кто нажал кнопку OK и у него ничего не получилось сбрасывает устройства к заводским настройкам: System -> Reset configuration -> Do Not Backup -> Reset Configuration. Все остальные и вернувшиеся после сброса устройства читают дальше

При первом входе в появившемся окне нажимаем кнопку Remove Configuration, это удалит все заводские настройки. Вот теперь, это абсолютно не настроенное устройство, мы будем конфигурировать под себя.

Настройка пользователей в MikroTik

После сброса конфигурации обычно происходит отключение от текущей сессии, в WinBox на странице авторизации в списке устройств отображается настраиваемый маршрутизатор. Т.к. назначенного адреса теперь у устройства нет, входим по MAC адресу нажав на соответствующее поле, Login: admin, Password: оставляем пустым, далее Connect.

Безопасность на первом месте, поэтому сразу меняем пароль пользователя admin, меню System -> Users, вкладка Users, правой клавишей на пользователе Password... и здесь же создаем нового пользователя с правами администратора, под которым будем работать постоянно, нажимаем + (Add), вводим имя нового пользователя, в выпадающем меню Group выбираем full, вводим пароль и подтверждение пароля, OK. В верхнем меню нажимаем Session -> Disconnect. Сложность пароля оставляю на совесть каждого, но лучше задать достаточно сложный пароль.

Повторяем подключение по MAC адресу, но уже под созданным новым пользователем. Если все хорошо, то опять переходим к списку пользователей и отключаем учетную запись admin, предварительно выбрав ее и нажав красный крест. Изначально мы не отключили учетную запись администратора, чтобы если под новой учетной записью войти не удастся, то можно было бы зайти под админом. Пароль администратора был задан на случай, если учетная запись будет, по каким-то причинам включена, то защита паролем уже будет стоять.

Настройка локальной сети

В боковом меню выбираем Bridge. На вкладке Bridge нажимаем +. В открывшемся окне в поле Name вводим удобное для понимания имя и нажимаем OK.

Для чего это делать? В обычном домашнем роутере, например, D-Link DIR-300, есть пять ethernet портов + Wi-Fi, четыре порта подписаны от 1 до 4, они предназначены для проводного подключения домашних устройств. Эти четыре порта объединены в один Bridge, в который объединен и Wi-Fi, устройства, подключенные к этим портам и Wi-Fi, объединяются в локальную сеть. В устройствах MikroTik другой подход, каждый проводной порт и каждый интерфейс Wi-Fi может быть настроен отдельно, и то, что на роутере сзади написано первый порт интернет, а со второго по пятый это локальная сеть, является только для конфигурации по умолчанию, которую мы успешно удалили

Переходим на вкладку Ports. На вкладке Ports нажимаем + и последовательно по одному порту добавляем в созданный Bridge порты, к которым будут подключаться устройства локальной сети. Первый порт трогать не будем, он будет для подключения интернет, добавляем порты ethernet2, ethernet3, ethernet4, ethernet5. Сюда же добавляем интерфейсы wlan1 и, если есть, wlan2 (по умолчанию в устройствах MikroTik wlan1 это адаптер на 2.4GHz, wlan2 адаптер на 5GHz).

В соответствующие поля выбираем нужный интерфейс и созданный нами Bridge, нажимаем OK. Затем опять +, пока не добавим все необходимые интерфейсы.

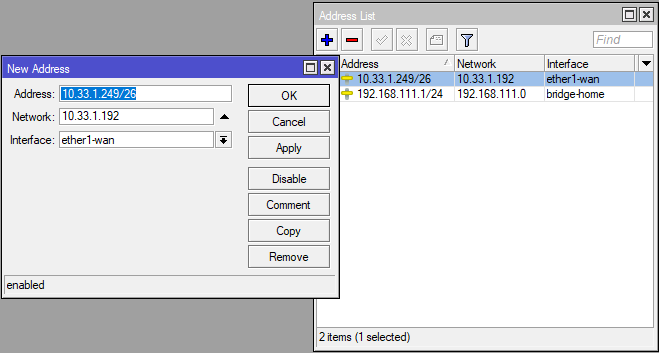

Закрываем окно Bridge. В боковом меню открываем IP -> Addresses. Установим нашему маршрутизатору IP адрес в нашей маленькой локальной сети. В окне Address List нажимаем +. В открывшемся окне вносим:

- Address — IP адрес маршрутизатора, через

/(прямой слеш) указываем маску подсети. Например, для нашей тестовой конфигурации будет 192.168.111.1/24. Префикс /24 соответствует маске 255.255.255.0 и позволяет использовать 254 адреса в локальной сети. - Network — в данном случае пропускаем, после нажатия кнопки

OK, данное поле будет заполнено само. - Interface — выбираем созданный нами

Bridge.

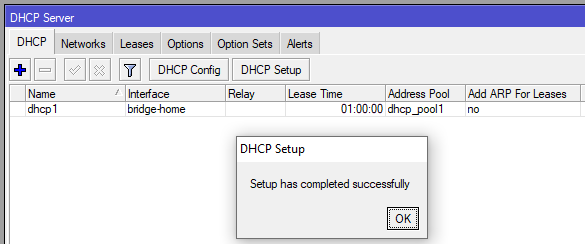

Нажимаем OK, закрываем окно Address List и переходим к настройке сервиса, выдающего IP адреса устройствам в локальной сети, а вместе с ними минимальный набор сетевых настроек — DHCP сервера. В боковом меню переходим IP -> DHCP Server. В открывшемся окне нажимаем кнопку DHCP Setup. В открывшемся окне последовательно выбираем/заполняем необходимые поля.

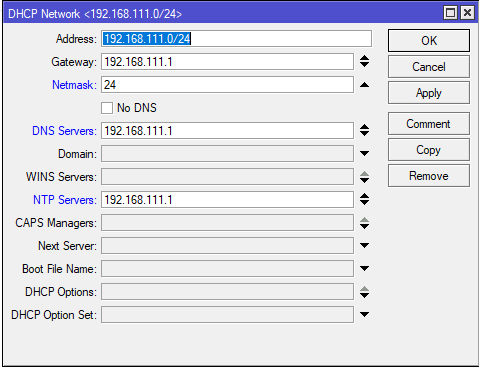

DHCP Server Interface — интерфейс, на котором будет работать данная конфигурация DHCP сервера, выбираем наш созданный ранее Bridge. Нажимаем Next.

DHCP Address Space — используемое адресное пространство для раздачи адресов, указывается как Network/Mask. Network мы могли видеть ранее, когда устанавливали IP адрес маршрутизатору, мы его не заполняли, но он установился сам, для данной конфигурации используем его. Mask — маска подсети, этот параметр тоже использовался ранее при назначении IP адреса маршрутизатору. Если ничего не понятно, что все это и зачем, то стоит почитать немного про сети, если лень, то делай как я :))) Для нашей конфигурации — это будет выглядеть так: 192.168.111.0/24. Нажимаем Next.

Gateway For DHCP Network — адрес маршрутизатора в сети. Здесь всё просто, поскольку мы настраиваем устройство как маршрутизатор, и он у нас единственный в сети, то в поле записываем выданный нами ранее адрес маршрутизатора — 192.168.111.1 (Здесь маска сети не указывается!). Нажимаем Next.

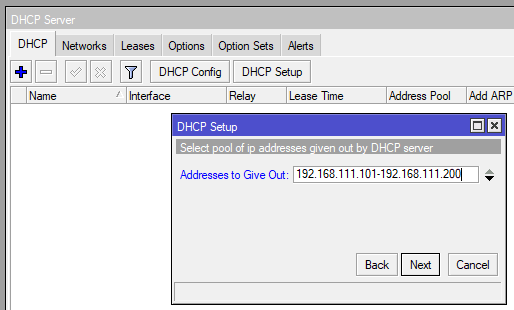

Addresses to Give Out — диапазон IP адресов, выдаваемых DHCP сервером. Используемая маска /24 ограничивает нас количеством в 254 адреса, поскольку адрес 192.168.111.1 уже занят, то он не должен попадать в этот диапазон, если в сети нет других статических адресов, то можно использовать весь диапазон от 2 до 254. Описываемая конфигурация будет ограничиваться только сотней выдаваемых сервером адресов, 192.168.111.101 - 192.168.111.200. Нажимаем Next.

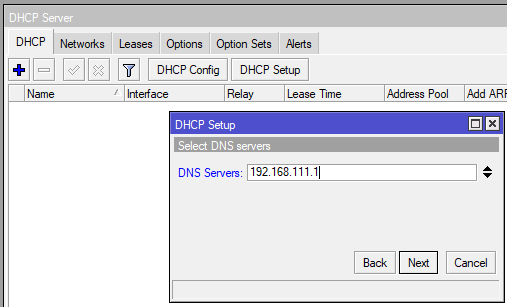

DNS Servers — адрес(а) сервера(ов) предназначенных для получения IP адресов в сети по имени хостов/доменов. Тоже всё просто, если в сети нет отдельных серверов DNS, сервера провайдера не считаются, то это наш маршрутизатор. Для нашей конфигурации это 192.168.111.1. Нажимаем Next.

Lease Time — Время аренды адреса. По истечении этого времени если адрес не используется, то он освобождается и может быть назначен другому устройству, если адрес используется, то аренда продлевается на время Lease Time. Одного часа достаточно. Next и нам сообщают об успешной настройке DHCP сервера.

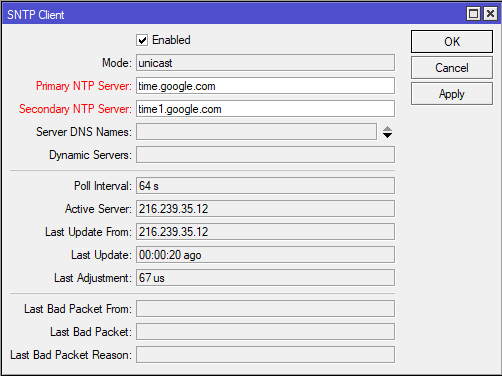

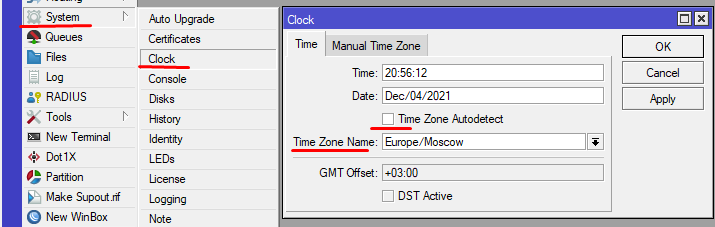

Переходим на вкладку Networks. Дважды нажимаем на созданной конфигурации, в поле NTP Servers (серверы времени) записываем адрес нашего маршрутизатора. Теперь устройства, поддерживающие данную настройку, будут синхронизировать свои часы с маршрутизатором.

Перейдя на вкладку Leases можно увидеть, что одно устройство получило IP адрес в локальной сети, это компьютер, с которого происходит настройка маршрутизатора.

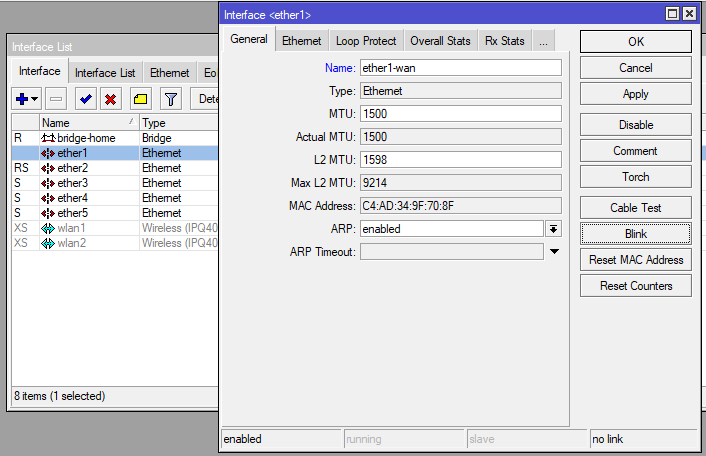

Настройка интернет на MikroTik

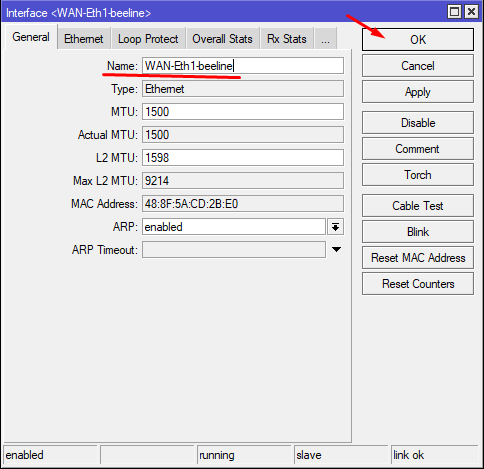

Закрываем все окна в WinBox. В боковом меню открываем Interfaces. Дважды нажимаем на интерфейсе ether1, в поле Name пишем ehter1-wan, сохраняем нажав OK. Переименование сделано для удобства чтения конфигурации в будущем.

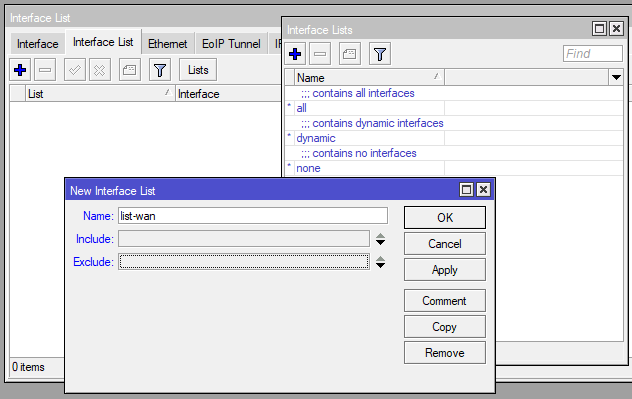

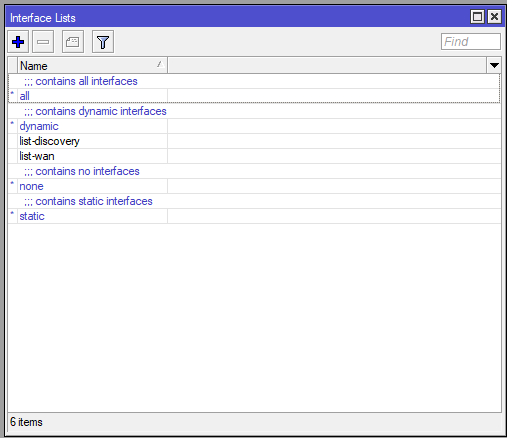

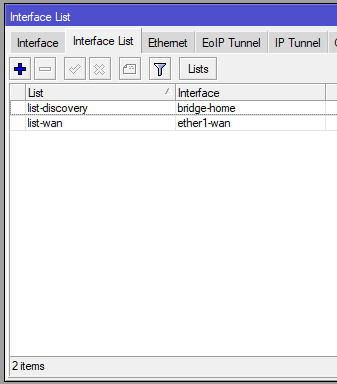

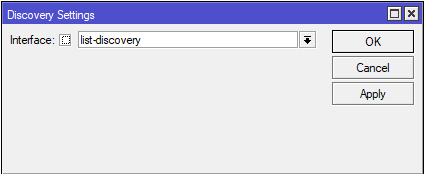

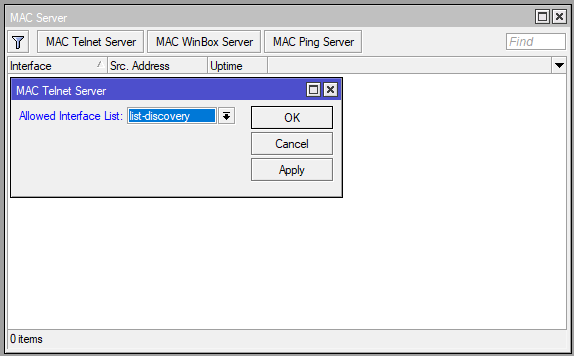

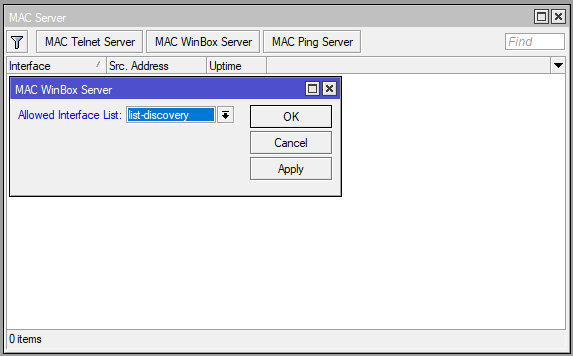

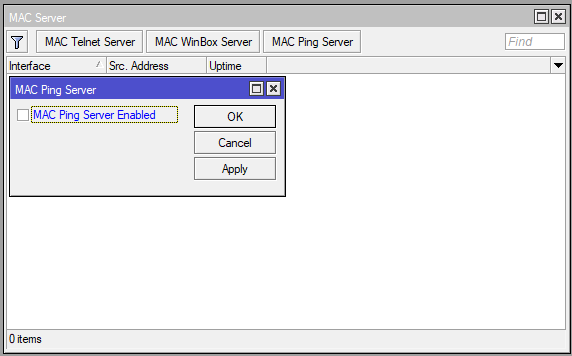

Переходим на вкладку Interface List, нажимаем кнопку Lists. В открывшемся окне создадим несколько новых списков интерфейсов. Списки удобно использовать что бы не добавлять в разных настройках несколько интерфейсов, достаточно использовать в настройке список, а необходимые интерфейсы добавлять уже в этот список. Последовательно добавляем списки нажав +.

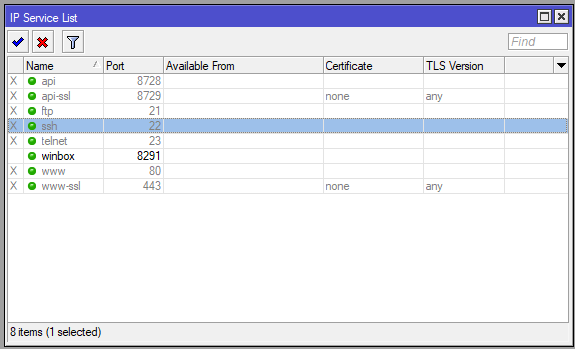

- list-wan — список интерфейсов, подключенных к провайдерам. В описываемой конфигурации в списке будет один интерфейс, но список может оказаться полезным при использовании подключений VPN или подключении второго канала интернет.

- list-discovery — список интерфейсов, которые будут использоваться службами Neighbor Discovery и MAC Server. Используется для безопасности нашего устройства.

В списках должно быть две новых записи:

Закрываем окно редактирования Interface Lists. Добавляем в созданные списки необходимые интерфейсы.

- Интерфейс

ether1-wanв списокlist-wan - Созданный ранее Bridge интерфейс

bridge-homeв списокlist-discovery

В итоге должно получиться так:

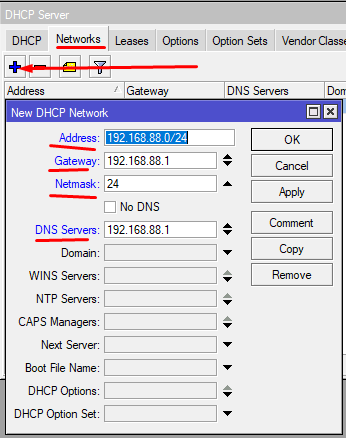

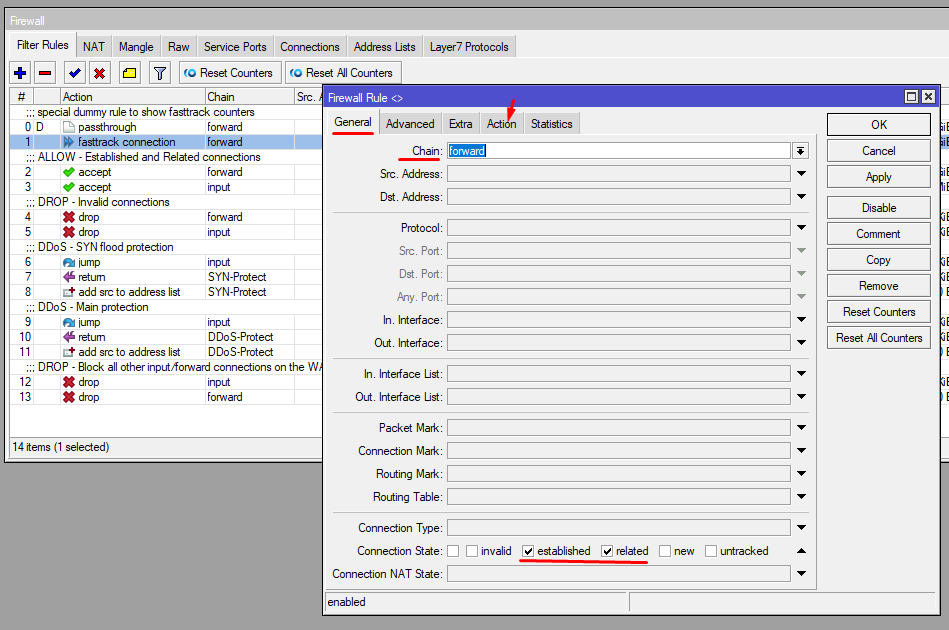

Обезопасим маршрутизатор и устройства локальной сети от доступа к ним из сети интернет. Открываем окно IP -> Firewall. На вкладке Filter Rules нажимаем + и добавляем новое правило. В открывшемся окне на вкладке General добавляем:

- Chain — Input

- In Interface List — list-wan

- Connection State — отмечаем в окне первый не подписанный квадрат, он выделится восклицательным знаком, далее выбираем

establishedиrelated

На вкладке Action в разделе Action выбираем drop. Нажимаем OK.

Созданное правило будет читаться так: Пакеты, приходящие на интерфейсы из списка list-wan не относящиеся (восклицательный знак в поле Connection State) к уже установленным и связанным подключениям будут отброшены. Цепочка (Chain) Input действует только на входящие пакеты, относящиеся к интерфейсам маршрутизатора. Действие (Action) drop отбрасывает все пакеты, попадающие под данное правило и в ответ, не отсылает никаких сообщений.

Создадим второе правило, точнее создадим его на основе первого. На созданном ранее правиле нажимаем дважды в открывшемся окне кнопку Copy, откроется окно создания нового правила, но с настройками как у предыдущего. В поле Chain нового правила выставляем forward. Закрываем оба правила клавишей OK.

Второе правило будет похоже на первое за тем исключением, что оно действует только на пакеты, приходящие на интерфейсы из списка list-wan, но которые транслируются дальше на устройства локальной сети.

Два этих правила, это минимальная необходимая настройка Firewall для защиты от несанкционированного доступа из сети интернет. Весь остальной трафик будет никак не ограничен маршрутизатором, но поскольку настройка Firewall это отдельная большая тема, то описывать ее в рамках этой статьи не будем.

Предоставляем доступ в интернет устройствам подключенных к локальной сети обслуживаемой маршрутизатором с помощью службы NAT. Переходим на вкладку NAT, добавляем новое правило +. В открывшемся окне в поле Chain выставляем srcnat, в поле Out Interface List — list-wan.

На вкладке Action в разделе Action выбираем masquerade. Нажимаем OK.

Настраиваем DNS. В боковом меню переходим IP -> DNS. В качестве используемых внешних серверов DNS будем использовать сервера Google. В открывшемся окне в поля Servers вписываем IP адреса 8.8.8.8 и 8.8.4.4. Что бы наш маршрутизатор работал как DNS сервер для устройств в локальной сети включаем Allow Remote Requests. Нажимаем OK.

Некоторые провайдеры используют привязку MAC адреса интерфейса на своем оборудовании, поэтому перед подключением необходимо позвонить провайдеру и сообщить о том, что у вас поменялось устройство.

Если звонок провайдеру вызывает какие-либо проблемы, то можно сменить MAC адрес на интерфейсе, к которому подключается провод провайдера. К сожалению, в настройках интерфейсов нельзя сменить MAC адрес изменив соответствующее поле, но он меняется через команду в консоли. В боковом меню нажимаем New Terminal и в открывшемся окне вводим:

/interface ethernet set ether1-wan mac-address="00:00:00:00:00:00"

Соответственно вместо 00:00:00:00:00:00 вводим необходимый MAC адрес.

Теперь подключаем провод провайдера в порт 1 нашего устройства!

Назначаем IP адрес нашему интерфейсу, к которому будет подключен провод провайдера, в нашем случае это ether1-wan. IP адрес может быть назначен двумя способами.

- Получение IP адреса от оборудования провайдера по DHCP.

- Если первый вариант провайдером не поддерживается, то настройки вносятся в оборудование вручную.

Как назначается IP адрес обычно написано в договоре или памятке к договору, заключаемому с провайдером. Если нет уверенности, то узнать это можно в службе поддержки провайдера. Рассмотрим оба варианта.

Вариант #1. Получение IP адреса абонентским оборудованием происходит от оборудования провайдера по DHCP. Переходим в боковом меню IP -> DHCP Client. В открывшемся окне выбираем интерфейс ether1-wan, отключаем Use Peer DNS (мы будем использовать свои DNS сервера, настройка выше) и Use Peer NTP (мы настроим синхронизацию времени позднее), Add Defaut Gateway выставляем yes. Нажимаем OK.

При успешном получении во вкладке IP -> Addresses можно увидеть IP адрес устройства. Напротив, полученного адреса указана буква «D» означающая, что адрес получен динамически.

Вариант #2. Если настройки провайдера необходимо указать вручную, то назначение IP адреса происходит по аналогии как мы назначали адрес интерфейсу Bridge ранее. Переходим во вкладку IP -> Addresses, нажимаем +. В открывшемся окне выбираем WAN интерфейс ether1-wan, вводим IP адрес с маской и заполняем поле Network.